Par Carson Soule

Par définition, les modèles de

conception sont des solutions appliquées

à des problèmes de programmation

récurrents. Partant du principe

que, application après application, on

est confronté au même défi, on peut

découvrir et réutiliser des modèles de

bonnes solutions.Les modèles de conception tendent

vers des solutions de module de

programme ou de niveau de classe. En

cela, ils sont distincts des modèles d'architecture,

qui s'appliquent à de plus

vastes structures comme les programmes

et modules applicatifs. Il

existe un modèle de conception intéressant

qui mérite aussi l'appellation

de modèle d'architecture : le MVC

(Model/View/Controller).

Nouveau modèle, superbe vue

On doit le modèle MVC à des programmeurs

Smalltalk en quête du meilleur

moyen de coupler des objets UI (User

Interface) pilotés par événement, avec

les classes qui représentent l’état du

modèle de gestion. Ce modèle a été

adopté par la communauté Java et intégré

dans les classes Java Swing.

Aujourd’hui, MVC s’affirme comme

un modèle d’architecture applicable

aux systèmes, indépendamment de

l’UI, des langages, ou des environnements

dans lesquels il est mis en

oeuvre. Par conséquent, nous, programmeurs

RPG et WebSphere/Java,

devons comprendre le modèle MVC et

comment il peut améliorer nos applications.

MVC divise une application en trois

composants : le modèle de gestion, la

vue ou UI et un contrôleur (model,

view, controller) qui les relient. Le but

est de séparer la vue du modèle afin

que les modifications de la première

n’affectent pas le second et réciproquement.

Le contrôleur assure ce découplage.

Le modèle ne connaît rien de l’UI ;

il fournit simplement un ensemble de

services ou d’API permettant de lire ou

de modifier l’état du modèle. Le

contrôleur associe ensuite, de manière

standardisée, le flux des informations

et des événements entre la vue et le

modèle.

Au stade de la conception, cela signifie

que des changements dans les

contrôles ou les éléments individuels

de l’UI n’affectent en rien le modèle.

Au niveau de l’architecture, cela signifie

que les changements du client n’affectent

pas le modèle.

Téléchargez cette ressource

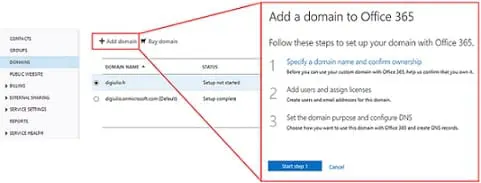

Microsoft 365 Tenant Resilience

Face aux failles de résilience des tenants M365 (configurations, privilèges, sauvegarde). Découvrez 5 piliers pour durcir, segmenter et surveiller vos environnements afin de limiter l’impact des attaques. Prioriser vos chantiers cyber et améliorer la résilience de vos tenants Microsoft 365.

Les articles les plus consultés

Les plus consultés sur iTPro.fr

- ADI, l’infrastructure de données de Scality pensée pour l’ère de l’IA et de la souveraineté

- Les coûts cachés des merge requests générées par l’IA

- WatchGuard lance Rai, une IA agentique taillée pour les MSP

- Mythos révèle les limites d’un Zero Trust centré sur le réseau

Articles les + lus

Analyse Patch Tuesday Mai 2026

Les coûts cachés des merge requests générées par l’IA

Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

Moderniser le développement logiciel : de la fragmentation à l’intégration

Analyse Patch Tuesday Avril 2026

À la une de la chaîne Tech

- Analyse Patch Tuesday Mai 2026

- Les coûts cachés des merge requests générées par l’IA

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

- Moderniser le développement logiciel : de la fragmentation à l’intégration

- Analyse Patch Tuesday Avril 2026