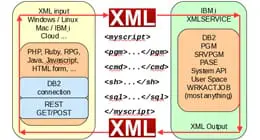

Appelez tout programme ou commande IBM i en utilisant Simple XML.

Ouvrir l’IBM i avec XMLSERVICE

Durant des années, nous avons dû accéder aux ressources de l’IBM i à partir d’autres plates-formes et langages de programmation. Et nous avons procédé de diverses façons. Si vous travaillez en PHP, les fonctions i5 interviennent. Il existe aussi Net.Data pour accéder aux données et programmes IBM i. Sans oublier bien sûr IBM Toolbox for Java ou sa version open source, JTOpen.

Si tout le reste échoue, vous pouvez toujours créer des procédures stockées DB2 pour tirer parti de vos applications IBM i, et y accéder via la base de données ou bien utiliser un ou plusieurs outils différents pour exposer votre code comme un service web.

Tous ces outils ont leurs avantages et inconvénients, et sont plus ou moins complexes et limités. C’est donc un choix difficile. Et s’il existait une seule interface mettant toute ressource IBM i à la disposition de tout langage sur toute plateforme avec une interface simple et homogène ?

Vous le savez peut-être déjà, Zend a collaboré avec IBM pour améliorer son offre en matière d’accès aux ressources IBM i. En effet, cette union était nécessaire pour régler certains problèmes de performances et de fonctionnalités.

L’une des exigences de ce partenariat était la réalisation d’une interface rapide, souple et simple, permettant au langage PHP d’accéder directement à l’IBM i : commandes, programmes, programmes de service, et utilitaires. Heureusement, nos amis d’IBM ont fourni une solution qui ouvre l’IBM i non seulement pour PHP mais aussi pour n’importe quel langage ou plate-forme. Il s’agit de XMLSERVICE.

Téléchargez cette ressource

Mac en entreprise : le levier d’un poste de travail moderne

Ce livre blanc répond aux 9 questions clés des entreprises sur l’intégration du Mac : sécurité, compatibilité, gestion, productivité, coûts, attractivité talents, RSE et IA, et l’accompagnement sur mesure proposé par inmac wstore.

Les articles les plus consultés

Les plus consultés sur iTPro.fr

- Ofelia, ex-Bonitasoft, lance une solution d’orchestration IA agentique

- Le bruit au travail et ses effets sur la concentration dans les bureaux modernes

- Cyberattaques assistées par IA : Pourquoi le modèle Mythos d’Anthropic représente une menace sérieuse pour la cybersécurité

- Avec les Smart Data, les entreprises mènent la danse de l’observabilité moderne

Articles les + lus

Microsoft Build 2026 : contre-offensive des modèles maison face à OpenAI et Anthropic

Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

Analyse Patch Tuesday Mai 2026

Les coûts cachés des merge requests générées par l’IA

Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

À la une de la chaîne Tech

- Microsoft Build 2026 : contre-offensive des modèles maison face à OpenAI et Anthropic

- Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

- Analyse Patch Tuesday Mai 2026

- Les coûts cachés des merge requests générées par l’IA

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants