Les cybercriminels exploitent l’intelligence artificielle pour lancer des attaques ciblées, d’où la nécessité d’implémenter le Zero Trust renforcé par l’IA, selon le rapport 2025 sur le phishing de Zscaler

Recrudescence des cyberattaques pilotées par l’IA

Si les cybercriminels utilisent l’IA générative pour lancer des attaques chirurgicales et ciblées contre des fonctions critiques de l’entreprise, le rapport dévoile la force d’une stratégie de défense combinant Zero Trust et IA.« Le jeu du phishing a changé. Les attaquants utilisent l’IA générative pour créer des appâts presque parfaits et même déjouer les défenses basées sur l’IA », déclare Deepen Desai, CSO et responsable de la recherche en sécurité chez Zscaler.

Hausse des activités de phishing

Le phishing a baissé de 20 % dans le monde et de près de 32 % aux États-Unis grâce à l’amélioration des standards d’authentification des e-mails. Mais les attaquants adaptent leur stratégie, multipliant les attaques dans des marchés émergents (Brésil, Hong Kong, Pays-Bas). Autres cibles sous pression : l’Inde, l’Allemagne et le Royaume-Uni. Les attaquants ciblent les équipes IT, RH, finances et paient avec des campagnes à fort impact.

Plateformes communautaires

Les campagnes de phishing exploitent les plateformes communautaires (Facebook, Telegram, Steam et Instagram) en usurpant les marques et en les utilisant pour diffuser des malwares, dissimuler les communications C2, collecter des renseignements et mener des attaques d’ingénierie sociale. Par ailleurs, les arnaques au support technique restent répandues avec 159 148 766 occurrences en 2024.

Phishing-as-a-Service & Arnaques IA

L’IA générative est utilisée pour intensifier les attaques, générer de faux sites web et créer des deepfakes audio, vidéo et texte à des fins d’ingénierie sociale. De nouvelles arnaques, générateurs de CV ou plateformes de design, trompent les utilisateurs et leur soutirent des identifiants ou des données de paiement.

Comme les outils IA s’intègrent à la vie quotidienne, les attaquants exploitent leur simplicité d’usage pour attirer les utilisateurs vers des sites frauduleux.

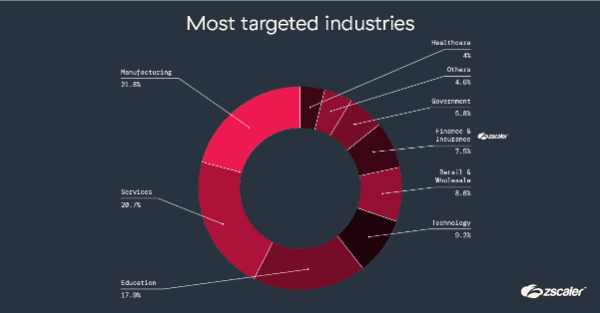

Source : Etude ThreatLabz – Analyse de 2milliards de transactions de phishing bloquées entre janvier et décembre 2024, en explorant divers aspects (attaques de phishing les plus courantes, pays ciblés, pays hébergeant les contenus de phishing, répartition des types d’entreprises selon les adresses IP des serveurs, principaux référents liés à ces attaques

Téléchargez cette ressource

Plan de sécurité Microsoft 365

Les attaquants savent comment prendre le contrôle de votre tenant Microsoft 365, et vous, savez-vous comment le reprendre en main ?

Les articles les plus consultés

Les plus consultés sur iTPro.fr

- Communication d’entreprise à l’ère de l’IA : fragmentation, Shadow AI et perte de contrôle

- Pourquoi les outils de sécurité ne suffisent plus face aux angles morts de la détection

- Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

- L’analytique prédictive au service de la décarbonation en France

Articles les + lus

Pourquoi les outils de sécurité ne suffisent plus face aux angles morts de la détection

Explosion des identités et insécurité persistante : l’EMEA face à un tournant critique

ALERTE ! De nouvelles générations de cybermenaces dopées à l’IA

Mythos révèle les limites d’un Zero Trust centré sur le réseau

Splunk : vers un SOC agentique et de confiance

À la une de la chaîne Sécurité

- Pourquoi les outils de sécurité ne suffisent plus face aux angles morts de la détection

- Explosion des identités et insécurité persistante : l’EMEA face à un tournant critique

- ALERTE ! De nouvelles générations de cybermenaces dopées à l’IA

- Mythos révèle les limites d’un Zero Trust centré sur le réseau

- Splunk : vers un SOC agentique et de confiance