Pas de transformation numérique sans analyse des données

Tirer parti des données implique d’investir dans les collaborateurs, les infrastructures, le Big Data, l’IoT et de redéfinir le positionnement des entreprises. Mais, comment la France peut-elle rattraper son retard ?

Lire l'article

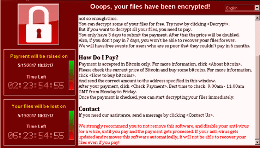

Sécurité : l’après Wannacry

Ne lâchez rien, les attaques par ransomware vont se multiplier et le ver EternalRocks semble être le successeur de Wannacry !

Lire l'article

Comment réussir l’analyse de vos données clients ?

Les entreprises ne parviennent pas à avoir une vision des clients en temps réel. Comment réorienter leur stratégie ? Les plates-formes de données n’ont-elles pas un rôle essentiel à jouer dans l’amélioration de l’expérience client au sein de cette nouvelle économie de l’instantané ? Retour sur les points clés de l’ère du client.

Lire l'article

Le Data Scientist : décryptage en 5 points

La Data Science n’est pas un art. C’est une science. Celle de faire parler la donnée. Elle consiste à donner du sens aux informations en votre possession et les utiliser efficacement pour faire avancer votre Business. Au cœur de cette science, on trouve des hommes et des femmes : les Data Scientists.

Lire l'article

La stratégie numérique connectée fait la différence

Les entreprises ont-elles pris conscience de la nécessité d’une stratégie digitale pour répondre aux attentes clients ? Et vous, avez-vous pris le virage numérique pour vos clients ?

Lire l'article

Les données à l’horizon 2025

Avec des données multipliées par 10 d’ici 2025, l’ère du Big Data, du Machine Learning et de l’IoT prend toute sa dimension et ouvre de nouvelles perspectives

Lire l'article

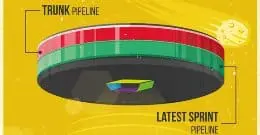

Comment rendre son APM intelligent et loquace

Un assistant digital sachant discuter vocalement ou en chat, des OVNI DevOps lumineux indiquant l’état des performances applicatives : Dynatrace fait entrer l’APM dans l’ère de l’intelligence artificielle

Lire l'article

Quelle stratégie Big Data adopter ?

Accélération du Big Data et exploitation judicieuse des données. Quelle est la maturité des entreprises françaises sur le sujet ?

Lire l'article

Plébiscite pour les communications unifiées sur le Cloud

Les UCaaS vont connaître une forte augmentation d’ici 2020 alors que la mise à niveau des anciens systèmes PBX s'annonce difficile

Lire l'article

Pourquoi les directions métiers doivent maîtriser la donnée

La Data Analytics s’emballe et les compétences d’analyse des données se multiplient. Eclairage sur les défis, perspectives et risques pour toutes les fonctions clés de l’entreprise

Lire l'article

Entreprises & Innovation : le potentiel de l’intelligence Artificielle

L’IA gagne du terrain : découvrons le lien entre croissance des revenus et maturité vis-à-vis de l’Intelligence Artificielle

Lire l'article

Les employés sont moins concernés par la sécurité des entreprises

La négligence des utilisateurs internes constitue désormais la première préoccupation !

Lire l'article

L’automatisation personnalisée : le service client du 21ème siècle

Les changements à la fois rapides et profonds des interactions des consommateurs avec les institutions financières représentent une opportunité formidable...

Lire l'article

La « vraie » rentabilité des projets Big Data

Les nouvelles techniques d’analyse bouleversent les prises de décisions au sein des entreprises.

Lire l'article

Mégadonnées : la bête noire des DSI

Analyser, interpréter, comprendre, trois mots clés du Big Data.

Lire l'article

5 indices pour détecter l’obsolescence de votre programme de sécurité

Dans l’univers de la technologie, tout se démode très rapidement.

Lire l'article

Monitoring de la performance : 4 points clés pour gagner en efficacité

Globalité, unité, causalité et clarté sont les maîtres mots d’un monitoring de la performance efficace.

Lire l'article

Comment devenir une usine du Big Data ?

Comment devenir une usine du Big Data et transformer des données sans intérêt en informations précieuses.

Lire l'article

Comment Trifacta affine les données ?

Silicon Valley Tour – Trifacta affine les données avant analyse en mode Hadoop

Lire l'article

L’analyse comportementale contre les attaques 0-day

L’analyse comportementale pour une défense optimale contre les attaques 0-day.

Lire l'articleLes plus consultés sur iTPro.fr

- Communication d’entreprise à l’ère de l’IA : fragmentation, Shadow AI et perte de contrôle

- Pourquoi les outils de sécurité ne suffisent plus face aux angles morts de la détection

- Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

- L’analytique prédictive au service de la décarbonation en France

À la une de la chaîne Data

- IA générative en Europe : une adoption massive, mais une gouvernance toujours en retard

- Golden records : le socle oublié des projets IA

- Avec les Smart Data, les entreprises mènent la danse de l’observabilité moderne

- ADI, l’infrastructure de données de Scality pensée pour l’ère de l’IA et de la souveraineté

- Faire évoluer la souveraineté des données du statut d’ambition politique à son application opérationnelle