L’usage des réseaux sociaux en entreprise

Les réseaux sociaux sont devenus incontournables pour les entreprises.

Lire l'article

Gérez vos documents, gérez votre business

Si elle ne l’est pas déjà, la gestion documentaire risque de devenir un thème majeur dans votre site i.

Lire l'article

La gestion des droits d’accès aux données au cœur de la lutte contre la fraude

La dernière édition de l'étude PwC sur la fraude en entreprise montre que plus d'une organisation sur trois a signalé avoir été victime de criminalité économique.

Lire l'article

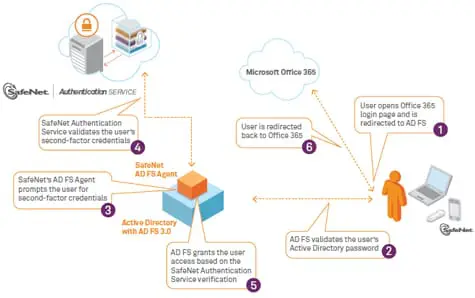

SafeNet fournit une authentification forte pour les applications SaaS de Microsoft

Le service d’authentification SAS de SafeNet peut désormais sécuriser l’accès aux applications Microsoft dans le cloud.

Lire l'article

Le contrôle d’accès dynamique sous Windows Server 2012

Ces dernières années, nous avons organisé toute notre sécurité de données (nos ressources) autour de l’affectation de droits (ACL) à des utilisateurs suivant leur appartenance à tel ou tel groupe.

Lire l'article

Danger de falsification d’informations

Dernière partie de notre rencontre avec Arnaud Alcabez, Directeur technique et stratégie groupe chez ABC Systèmes, autour de la transformation numérique des entreprises.

Lire l'article

Ilex porte l’IAM sur smartphones et tablettes

L’éditeur français Ilex était au salon ROOMn de Deauville.

Lire l'article

Phishing-Initiative lutte contre le pishing

L’association Phishing-Initiative, association à but non lucratif permettant au public de signaler les sites de phishing présumés, a été mandatée en 2011 par Microsoft, Paypal et CERT-LEXSI.

Lire l'article

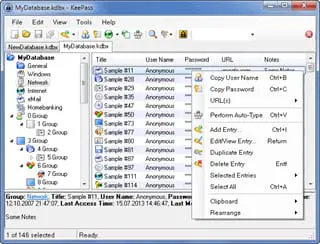

Protéger les comptes à privilèges dans son SI

Les comptes à privilèges représentent des cibles de choix pour les attaquants du Système d'Information.

Lire l'article

Top 5 des configurations de sécurité à mettre en place

Lorsque l’on a à sa charge la gestion d’un parc informatique, il n’est pas forcément simple de prendre du recul et faire les bons choix en termes d’architecture ou de solution permettant de pérenniser l’existant.

Lire l'article

Efforts communs pour F5 et WMware

F5 et WMware renforcent mutuellement leurs offres à destination des utilisateurs.

Lire l'article

Les 3 royaumes des outils de sécurité IT essentiels

La sécurité est un éternel combat, avec son lot quotidien de nouvelles menaces et faiblesses systémiques.

Lire l'article

Vers une meilleure gestion des groupes locaux

L’article qui vous est présenté aujourd’hui porte sur la gestion des groupes locaux au sein de votre parc informatique.

Lire l'article

Chiffrement, se concentrer sur les données

La gestion des accès au système d’information est aujourd’hui très complexe : BYOD, mobilité accrue, explosion des points d’accès aux informations.

Lire l'article

10 conseils pour protéger son compte sur un réseau social

Comment utiliser les réseaux sociaux en entreprise et en toute sécurité ?

Lire l'article

Évaluer la sécurité d’un projet Cloud et la gérer au quotidien

Aujourd’hui, la plupart des entreprises utilisent ou envisagent d'utiliser des services sur le Cloud.

Lire l'article

Varonis, c’est un non-sens que l’IT gère les droits d’accès

Entretien avec Norman Girard, Vice-Président Europe de Varonis.

Lire l'article

Internet, évolution des menaces et des systèmes de défense

Il y a encore quelques années, les mots « sécurité » et « cloud » ne pouvaient apparaître dans la même phrase.

Lire l'article

Gouvernance des flux de données

Pour l'entreprise numérique, la création de valeur passe par l'échange de données au travers des différents écosystèmes auxquels elle est connectée.

Lire l'articleLes plus consultés sur iTPro.fr

- ADI, l’infrastructure de données de Scality pensée pour l’ère de l’IA et de la souveraineté

- Les coûts cachés des merge requests générées par l’IA

- WatchGuard lance Rai, une IA agentique taillée pour les MSP

- Mythos révèle les limites d’un Zero Trust centré sur le réseau

À la une de la chaîne Mobilité

- Le bruit au travail et ses effets sur la concentration dans les bureaux modernes

- Baromètre channel IT : fin du cuivre, essor de UCaaS et premiers pas vers l’IA

- SMS et e-mails : la notification, un enjeu économique stratégique

- Les applications financières sont le terrain privilégié de la fraude

- Pourquoi les navigateurs web sont devenus la porte d’entrée des cybercriminels pour compromettre les endpoints ?