Le rôle incontournable de l’UX dans la cybersécurité

Et si la cybersécurité n’était plus vécue comme une contrainte mais comme un réflexe ? Mais pour faire de la personne entre le clavier et la chaise un vrai garant de l’hygiène numérique, encore faut-il que les outils mis à sa disposition lui donnent envie de s’y mettre. Avec l’UX, les entreprises ont une carte à jouer en ce sens.

Lire l'article

Cybersécurité 2021: les 10 points de vigilance des RSSI

Entre cyberattaques, incidents, menaces, télétravail, gouvernance, incertitudes, opportunités, technologies et défis…. Voyons de plus près ce que nous réserve 2021 !

Lire l'article

Plus de 605 % de cyberattaques liées au Covid-19 au 2e trimestre 2020

Les chiffres sont alarmants pour cette période avec une moyenne de 419 nouvelles menaces par minute et une augmentation de 11,5 % de nouveaux logiciels malveillants, et près de 7,5 millions d’attaques contre les utilisateurs de services cloud.

Lire l'article

Top 5 : La Sécurité à l’heure du télétravail généralisé !

Les cybercriminels profitent à, chaque crise, de la faiblesse passagère de leurs proies et la pandémie de la Covid-19 n’échappe pas à la règle….

Lire l'article

Trois recommandations pour éviter que les cybercriminels ne s’introduisent dans votre entreprise

Les cyberattaquants rôdent et nombre d’organisations restent encore sans protection. Et pourtant, face à l’explosion de l’Internet des Objets et des appareils mobiles professionnels et personnels, il est urgent de mettre en place une vraie stratégie de sécurité au cœur des entreprises.

Lire l'article

La pandémie révèle les lacunes de la sécurité IT : les 3 défis français

Dans ce contexte en pleine mutation, les entreprises ont une priorité : une solution de cyber protection durablement économique pour réduire la complexité et renforcer la sécurité.

Lire l'article

Cybersécurité : les 4 profils de collaborateurs

Plus aucun doute sur l’importance d’être sensibilisé à la sécurité informatique, mais les entreprises doivent prendre en compte la diversité des profils, les mentalités et les usages. Qu’en est-il par exemple des comportements à risque ?

Lire l'article

Cybersécurité & IoT : quels risques pour les équipements connectés ?

Face à un marché de l’IoT qui ne cesse de croître, les systèmes de contrôles d’accès physique semblent bien être les équipements les plus exposés aux menaces …

Lire l'article

Cybersécurité & Crise sanitaire : hausse de l’obsolescence des équipements sur le réseau

48,9 % des équipements des entreprises sont vieillissants ou obsolètes, contre 13 % en 2017. Que dire alors de cet allongement des cycles de renouvellement ?

Lire l'article

Webinaire Patch Tuesday : analyse et conseils avec les experts Ivanti

Rendez-vous incontournable pour les professionnels des technologies Microsoft, les Patch Tuesday rythment les mises à jour proposées par Microsoft. Les experts Ivanti vous proposent un décryptage et une analyse complète des Patch Tuesday.

Lire l'article

5 conseils de sécurité pour la mise en place d’un nouveau terminal

Lorsque l’on reçoit un nouvel appareil, il est normal de vouloir l’utiliser le plus rapidement possible, mais les processus d’initialisation prennent beaucoup de temps. Cette étape est pourtant cruciale.

Lire l'article

La réalité des cyberattaques portées par l’Intelligence Artificielle

L’IA offensive se généralise, les organisations inscrire aujourd’hui l’IA dans leur stratégie de cyberdéfense. Le temps est compté ...

Lire l'article

Les angles morts de sécurité alarment les entreprises

Retour sur les lacunes de visibilité des données, des utilisateurs, des périphériques et des environnements de cloud Quels sont les défis et les limites technologiques dans la lutte contre les menaces ?

Lire l'article

Cybersécurité : Techniques de cartographie Active Directory avec BloodHound

L’objectif de cet article est de vous donner les pistes nécessaires afin que vous puissiez comprendre, évaluer et enfin utiliser le fantastique outil qu’est BloodHound. BloodHound est un outil OpenSource et gratuit, régulièrement utilisé lors des attaques sur Active Directory.

Lire l'article

Du ransomware à la cyberwar : l’entreprise à l’heure de la cyber-résilience

Aucune entreprise ne peut éviter les attaques. Mais toutes doivent faire en sorte que ces dernières n’aboutissent pas et n’impactent pas leurs opérations. Une mission impossible si l’entreprise ne s’entoure pas de partenaires expérimentés pour l’accompagner dans la mise en place d’une véritable cyber-résilience…

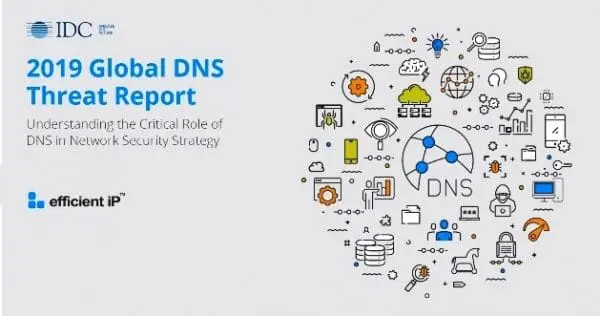

Lire l'articleCybersécurité : quand les utilisateurs passent à la caisse – le coût des attaques

On l’a tous compris, en sécurité la question n’est pas, est-ce qu’une organisation va être attaquée mais quand. Avec la multiplication des annonces d’attaques et d’incidents et la transparence, en partie et dans certains cas, imposée par le cadre RGPD, la question du coût des incidents est devenue d’actualité.

Lire l'article

Nouveau webinaire : réduire les risques d’attaques avec le contrôle d’accès Microsoft 365

A l’heure où les menaces explosent, comment contrôler l’accès à vos applications en temps réel ? Des solutions et des méthodes existent, venez découvrir la puissance de ces technologies lors du webinaire Exakis Nelite le 22 octobre à 11h30

Lire l'article

Les attaques ‘Pass-the-Hash’ ciblent les entreprises françaises

Parallèlement à l’édition 2019 des Assises de la Sécurité 2019 qui se déroule actuellement à Monaco, voici des indicateurs très intéressants émanant d’une étude One IDentity. Les attaques « Pass-the-Hash » ou PtH visent à compromettre les systèmes et les données de l'entreprise …

Lire l'article

L’enseignement sous-estime le coût des cybermenaces !

Ce coût s’élève à 6,7 millions d’euros par an. Les universités subissent plus de cinq cyberattaques dévastatrices par semestre, pas de doute le secteur de l’éducation devient une cible prioritaire …

Lire l'article

Comment fonctionne le hameçonnage et comment protéger votre système

Le hameçonnage est le plus basique des cybercrimes. Pour la majorité de la population, il est facilement évitable car la plupart des tentatives sont faciles à démasquer. Mais les populations qui ne sont pas aussi expérimentées sur Internet (comme les personnes âgées) peuvent souvent se faire prendre, tout comme les personnes qui tombent sur des sites ou messages de hameçonnage au travail, où elles supposent que des filtres et d'autres sécurités écartent de telles menaces.

Lire l'articleLes plus consultés sur iTPro.fr

- Cyberattaques assistées par IA : Pourquoi le modèle Mythos d’Anthropic représente une menace sérieuse pour la cybersécurité

- Avec les Smart Data, les entreprises mènent la danse de l’observabilité moderne

- Les dirigeants européens redéfinissent la C-suite à l’ère de l’IA

- Analyse Patch Tuesday Mai 2026

À la une de la chaîne Digital Corner

- Le Salon Souveraineté Numérique 2026 : l’événement pour passer à l’action

- Ready For IT 2026 : le salon IT premium dédié aux décideurs des ETI

- Préparez votre entreprise à l’ère de l’IA avec Windows 11

- Passez à Windows 11 avec Lenovo et modernisez votre entreprise

- Les quatre évolutions qui redéfinissent la sécurité et la résilience de Microsoft 365