Un plus grand rôle sociétal pour les entreprises !

55% (France) veulent croire à la capacité des organisations à construire un monde meilleur pour les jeunes générations ...

Lire l'article

Akerva redonne la confiance numérique indispensable aux entreprises

Créé en 2013, et basé à Rennes, ce cabinet de conseil en cybersécurité et management des risques a le vent en poupe. Avec aujourd’hui 70 collaborateurs, des clients du CAC 40, une forte croissance et une prévision de chiffre d’affaires de 8 millions en 2020, Akerva entend redonner la confiance numérique indispensable à toutes les entreprises. Rencontre avec Laurent Delaporte, Président d’Akerva.

Lire l'article

Les 5 avantages de l’IT unifiée

L'IT unifiée ou le fait de disposer d'une expérience unifiée pour la gestion des postes client, la sécurité et la gestion des services d'entreprise est vrai défi ! Comment gérer et sécuriser son environnement de travail digital ? Quels sont les avantages d’une approche unifiée de la gestion IT ?

Lire l'article

Les Microservices sont-ils l’avenir des applications en entreprise ?

Depuis quelques années, les microservices ont fait couler beaucoup d’encre au travers de nombreuses success story chez les grands acteurs de l’économie numérique.

Lire l'article

Quelles sont les 10 tendances d’adoption du Cloud ?

Retour sur l’état du Cloud. Les utilisateurs optimisent-ils les coûts ? Plus de 750 entreprises de divers secteurs ont répondu ….

Lire l'article

Embarquez pour le Big Data Paris 2019 !

Les 11 et 12 mars, les portes du Big Data Paris 2019 vont s’ouvrir au Palais des Congrès de Paris. Deux jours de conférences, ateliers, rendez-vous pour découvrir les actualités et perspectives sur le sujet et faire le plein de technologies et d’innovations !

Lire l'article

Les 6 priorités pour une entreprise IA-augmentée

L’intelligence artificielle (IA) va tout simplement bouleverser la manière de faire des affaires dans les cinq ans à venir ! 85% des chefs d’entreprise (monde) le confirment. L’IA rapporterait jusqu'à 15,7 milliards de dollars à l'économie mondiale d'ici 2030.

Lire l'article

Cyber résilience : RISK&ME pour PME & ETI

Entretien avec Xavier de Korsak, Président Directeur Général, Harmonie Technologie pour évoquer l’offre RISK&Me, plate-forme digitale de prévention en cybersécurité qui met en scène des services interactifs et ludiques, accessibles aux PME et ETI. Connaître le niveau de maturité de l’entreprise pour réduire son risque d’exposition aux cyber menaces est évidemment urgent !

Lire l'article

Protection des données : Pensez différemment !

Comme vous le savez, les Data (données) sont le carburant de la transformation numérique. Le fonctionnement d’une entreprise et des applications repose sur les données mais pas seulement… votre vie numérique aussi appelée « Digital Life » touche aux pratiques numériques, aux réseaux sociaux et aux objets connectés, utilisés de manière ludique et pratique au quotidien.

Lire l'article

Les Assises de la Sécurité 2018 : la cybersécurité décryptée !

Découverte du programme de la 18ème édition de l’événement avec son flot d’innovations et de nouveautés sans oublier la place du networking ! Ouverture demain avec la plénière de Guillaume Poupard, Directeur Général de l'ANSSI ...

Lire l'article

Comment analyser efficacement toutes les données stockées

Concurrence, pression, stratégie, gouvernance, prise de conscience des failles, communication autour du RGPD … si les entreprises se doivent de protéger les données des clients, analysent-elles réellement toutes les données qu’elles collectent ? Pas si simple, d’autant que les pratiques varient en fonction des pays …

Lire l'article

Bon, maintenant que j’ai Office 365, je fais quoi ? Partie 3

Découvrez la suite de notre série d’articles sur la gouvernance à la fois technique et fonctionnelle de Office 365, avec la partie 3. Le thème central est « comment faciliter l’adoption et améliorer la productivité ». Evoquons les 3 choses à ne surtout pas faire !

Lire l'article

Cambridge Analytica/Facebook : 5 leçons pour garder le contrôle des données

L’affaire Cambridge Analytica/Facebook fait couler beaucoup d’encre … voici cinq leçons pour mieux gouverner les données et en garder le contrôle selon MarkLogic. Sécurité, confiance, maturité, source, valeur, gouvernance, pertinence, responsabilité …. Autant de questions à se poser !

Lire l'article

Bon, maintenant que j’ai Office 365, je fais quoi ? Partie 2

Découvrez la suite de notre série d’articles sur la gouvernance à la fois technique et fonctionnelle de Office 365, avec la Partie 2 : la gouvernance. « Le meilleur moyen de prédire le futur c’est de le créer ! » j’ai vu cette citation de Peter Drucker sur des sacs à goodies lors des Microsoft Experiences de Paris. Parlant de gouvernance et de ses implications, je l’ai trouvée parfaitement appropriée. Plutôt que de subir la loi du helpdesk, pourquoi ne pas, dès le départ, créer les bonnes conditions pour en limiter l’impact ?

Lire l'article

Le Chief Data Officer démocratise la donnée

Transformation numérique. Innovation. Données. Trois éléments qui constituent un mélange explosif. Les entreprises capitalisent sur une avance concurrentielle et cherchent à exploiter cette mine d’or sur laquelle elles sont assises à savoir les données…

Lire l'article

Qui sera votre collaborateur en 2020 ?

La révolution numérique est en marche ! Les environnements et conditions de travail, les infrastructures, les collaborateurs, les échanges, les méthodes, les stratégies, les gouvernances, les modes de management, autant d’éléments qui se trouvent déjà profondément modifiés.

Lire l'article

DSI : les bonnes pratiques de la Blockchain

La Blockchain est une révolution technologique qui bouleverse de nombreux domaines. Il est temps de mieux cerner le sujet. Nous avons posé quelques questions à David Milot, Vice-Président en charge des Solutions chez Software AG.

Lire l'article

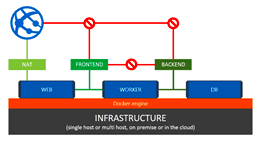

Voyage au pays des Containers, étape 2

Après les concepts et les principaux composants, poursuivons sur l'étape 2 de ce Voyage au pays des Containers avec Antonin D'Enfert, Consultant Cloud et Infrastructure chez Avanade France et découvrons le cycle de vie et l'écosystème.

Lire l'article

Cybersécurité, les menaces ciblent la finance

Découvrez les dernières tendances de ransomware, de phishing, d’attaques DDoS et les secteurs d’activité plus particulièrement touchés.

Lire l'article

La Blockchain révolutionne le monde de l’assurance

Qu’est-ce que la Blockchain ? Comment fonctionne-t-elle ? Quid des premières expérimentations ? Autant de questions qui poussent les entreprises à évaluer les impacts de cette révolution technologique pour enfin envisager la voie « Blockchain »

Lire l'articleLes plus consultés sur iTPro.fr

- Analyse Patch Tuesday Mai 2026

- Pour un cloud plus fiable : renforcer l’auditabilité et la transparence au service de la sécurité

- Explosion des identités et insécurité persistante : l’EMEA face à un tournant critique

- ALERTE ! De nouvelles générations de cybermenaces dopées à l’IA

À la une de la chaîne Data

- Avec les Smart Data, les entreprises mènent la danse de l’observabilité moderne

- ADI, l’infrastructure de données de Scality pensée pour l’ère de l’IA et de la souveraineté

- Faire évoluer la souveraineté des données du statut d’ambition politique à son application opérationnelle

- Fuites de données : la France, 2ème pays le plus touché au monde début 2026

- Redéfinir la confiance à l’ère de l’IA agentique : les entreprises sont-elles prêtes pour le SOC autonome ?