L'organisation informatique était organisée traditionnellement avec 3 groupes: opérations, développement et support. A la Lloyds, elle s'est transformée il y a deux ans pour s'orienter vers une organisation “User Centric” (à l'image des architectures “computer centric” et “network centric”) tournées vers l'utilisateur, orientée sur les métiers, à savoir: le “Front

Organisation IT, les bases

L’organisation informatique était organisée traditionnellement avec 3 groupes:

opérations, développement et support. A la Lloyds, elle s’est transformée il y

a deux ans pour s’orienter vers une organisation “User Centric” (à l’image des

architectures “computer centric” et “network centric”) tournées vers l’utilisateur,

orientée sur les métiers, à savoir: le “Front

Office”, le “Treasury and Advisory services” et le “Middle & Back Office”.

Chaque équipe de développement et de support, spécialisée sur un métier bancaire

spécifique, assure la fonctionnalité des produits tout au long de leur durée de

vie.

Ces 3 équipes sont intégrées au département informatique et supportées par un

groupe chargé de l’architecture technique et par une infrastructure centrale d’administration

et d’assistance.

Au total le département informatique occupe 65 personnes (dont 15 femmes) ; il

s’appuie également sur des ressources extérieures (Help desk, support technique,

développement).

Les utilisateurs, au nombre de 650, sont tous équipés de PC; d’ailleurs

la banque favorise une culture PC dans l’entreprise en finançant en partie l’acquisition

de PC par le personnel.

Téléchargez cette ressource

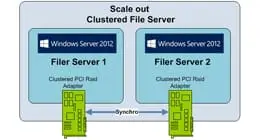

Microsoft 365 Tenant Resilience

Face aux failles de résilience des tenants M365 (configurations, privilèges, sauvegarde). Découvrez 5 piliers pour durcir, segmenter et surveiller vos environnements afin de limiter l’impact des attaques. Prioriser vos chantiers cyber et améliorer la résilience de vos tenants Microsoft 365.

Les articles les plus consultés

Les plus consultés sur iTPro.fr

- Une nouvelle ère de la modernisation du mainframe

- Akamai Technologies déploie sa stratégie de protection en ligne

- Baromètre channel IT : fin du cuivre, essor de UCaaS et premiers pas vers l’IA

- Fraude par identité synthétique : comment l’IA peut redonner confiance aux entreprises et à leurs clients

Articles les + lus

Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

Moderniser le développement logiciel : de la fragmentation à l’intégration

Analyse Patch Tuesday Mars 2026

Une nouvelle ère de la modernisation du mainframe

Communes, entreprises ? Non, face au RGAA 5, l’IA seule ne rendra pas vos sites accessibles

À la une de la chaîne Tech

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

- Moderniser le développement logiciel : de la fragmentation à l’intégration

- Analyse Patch Tuesday Mars 2026

- Une nouvelle ère de la modernisation du mainframe

- Communes, entreprises ? Non, face au RGAA 5, l’IA seule ne rendra pas vos sites accessibles