Comparons l'exemple de la figure 1 à celui de la figure 2, qui emploie des appels prototypés. Le prototype RtvObjD (en A) remplace le PLIST. On voit aussi que j'ai défini la structure des données d'erreur QUSEC dans le programme (en B) pour remplacer l'entrée /COPY. Cela nous permet de

Appeler des API avec des prototypes

faire l’initialisation

avec des définitions de champs

plutôt que dans les cartes C (C-specs),

et donc de supprimer la sous-routine

*INZSR. Notons aussi que j’ai inclus un

autre champ (QUSMSGDATA) dans

cette structure de données pour recevoir

des données de messages supplémentaires.

L’appel de l’API est maintenant

remplacé par un CALLP plus significatif

pour RtvObjD (en C) qui utilise aussi

des expressions dans l’appel. Vous

conviendrez que l’utilisation d’appels

prototypés facilite la lecture du programme.

Par conséquent, nous utiliserons

des appels de prototypes quand nous construirons l’utilitaire dans la 2e

partie.

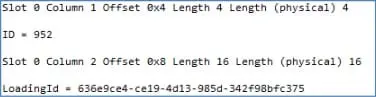

Si vous appelez cet exemple avec

un nom de bibliothèque incorrect et si

vous examinez le dump, vous constaterez

que dans la structure QUSEC, le

champ supplémentaire QUSMSGDATA

contient le nom de la bibliothèque.

C’est la donnée de substitution pour

l’ID de message CPF9810 contenu

dans QUSEL.

Téléchargez cette ressource

Microsoft 365 Tenant Resilience

Face aux failles de résilience des tenants M365 (configurations, privilèges, sauvegarde). Découvrez 5 piliers pour durcir, segmenter et surveiller vos environnements afin de limiter l’impact des attaques. Prioriser vos chantiers cyber et améliorer la résilience de vos tenants Microsoft 365.

Les articles les plus consultés

Les plus consultés sur iTPro.fr

- Cyberattaques assistées par IA : Pourquoi le modèle Mythos d’Anthropic représente une menace sérieuse pour la cybersécurité

- Avec les Smart Data, les entreprises mènent la danse de l’observabilité moderne

- Les dirigeants européens redéfinissent la C-suite à l’ère de l’IA

- Analyse Patch Tuesday Mai 2026

Articles les + lus

Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

Analyse Patch Tuesday Mai 2026

Les coûts cachés des merge requests générées par l’IA

Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

Moderniser le développement logiciel : de la fragmentation à l’intégration

À la une de la chaîne Tech

- Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

- Analyse Patch Tuesday Mai 2026

- Les coûts cachés des merge requests générées par l’IA

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

- Moderniser le développement logiciel : de la fragmentation à l’intégration