La sécurité en profondeur de SQL Server 2005

SQL Server 2005 comporte des fonctionnalités et outils de sécurité remarquables, mais les entreprises restent exposées à des risques si le serveur de base de données n’est pas installé et configuré comme il se doit. Les 10 étapes présentées ici sont pratiques, faciles à appliquer et réduiront sensiblement l’exposition au

Lire l'article

Soyez plus productifs

Pour être un développeur plus productif, utilisez ces cinq conseils avec WDSc. Et, comme je l’ai dit dans presque tous mes articles WDSc, si vous n’avez pas encore essayé WDSc, c’est le meilleur moment pour cela !

Et le gagnant est…

La majorité des solutions CDP pour Exchange utilisent l’approche synchrone basée sur l’hôte. Ce type de produit offre généralement le meilleur compromis entre la souplesse de déploiement, la capacité de production et le coût de possession. Après tout, il vous reviendra assurément moins cher d’acheter un logiciel pour protéger vos

Lire l'article

Energie : à consommer avec modération

Avec des demandes en énergie de plus en plus fortes et la possibilité de mettre en avant une image « écolo » bien venue, les acteurs du secteur ont mis les bouchés doubles.

Le label Energy Star 4.0 par exemple, est devenu une norme verte pour les alimentations de

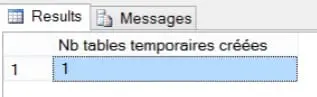

10 – Cryptez les bases de données

La dernière étape pour sécuriser votre système SQL Server consiste à protéger les données de vos fichiers de base de données lorsque le SGBDR et le système d’exploitation sont arrêtés. Cet aspect, qui recouvre la composante données du modèle de défense en profondeur, crypte les bases de données.

Toujours démarrer STRDBGSRV

Assurez-vous d’avoir démarré le serveur debug lorsque vous utilisez un SEP. Pour cela, faites un clic droit sur iSeries objects et sélectionnez Remote Servers|Debug|Start.

Si Start est désactivé, c’est que le serveur a déjà été démarré. Autre possibilité : émettre la commande STRDBGSRV sur votre serveur.

CDP pour Exchange 2007

Exchange Server 2007 se démarque radicalement d’Exchange 2003 sur de nombreux points. L’un des changements les plus importants est qu’il assure la prise en charge native de deux méthodes de protection continue des données: la réplication locale en continue (LCR) et la réplication continue en cluster (CCR). La réplication LCR

Lire l'article

Prise de conscience

Face à ce constat, « l’IT Green » devient une expression qui s’impose. Mais de quoi s’agit-il ? D'après Karim Bahloul, Consulting Manager chez IDC, l'informatique verte « est l'ensemble des initiatives prises pour limiter l'impact de l'informatique sur l'environnement ». Une problématique aussi vague

Lire l'article

9 – Configurez les privilèges de connexion et les rôles de serveur

L’étape suivante de la sécurisation de SQL Server 2005 consiste à configurer les droits de connexion et les rôles de serveur. Par exemple, les membres du groupe Administrators (Administrateurs) local bénéficient par défaut de privilèges de connexion. Ils sont également membres du rôle sysadmin, ce qui leur donne un accès

Lire l'article

Changer vos préférences en UPDPROD(*YES)

Même si la valeur par défaut de votre serveur pour STRDBG est UPDPROD (*YES), il convient que ce soit aussi la valeur par défaut dans WDSc. Naviguez jusqu’à Windows|Preferences|Run| Debug|iSeries Debug et cliquez sur la case Update production files.

La protection continue des données pour Exchange 2003

Comment pouvez-vous assurer la protection continue pour Exchange Server 2003 ? La réponse dépend de l’objectif à atteindre et de l’investissement que vous être prêt à consentir. Plusieurs fournisseurs proposent des solutions CDP pour Exchange 2003, notamment EMC, Double-Take Software (anciennement NSI Software), HP, SteelEye Technology et XOsoft (faisant maintenant

Lire l'article

Exécuter des commandes sur votre serveur

Nous avons tous quelques commandes utilisées fréquemment. WDSc permet d’exécuter facilement une commande. Pour cet exemple, nous allons créer une commande chargée d’exécuter une requête. Après quoi, un seul clic suffira pour exécuter la requête et l’imprimer sur le serveur.

1. Dans RSE, ouvrez votre serveur en cliquant sur

8 – Cryptez le trafic entre le serveur et les clients de base de données

Pour traiter l’aspect réseau du modèle de défense en profondeur, vous devez sécuriser les communications entre le serveur de base de données et les applications. Par défaut, les communications entre un client de base de données et le serveur sont transmises en texte clair, et toute personne disposant d’un outil

Lire l'article

Découvrir la perspective Debug

Quand vous déboguez votre application à l’aide du débogueur WDSc, la perspective Debug s’ouvre, automatiquement si vous utilisez un SEP. Votre SEP peut d’ailleurs démarrer le débogueur pendant que vous travaillez dans un autre programme. Pendant le débogage, vous pouvez définir un nombre quelconque de points de rupture dans votre

Lire l'article

Ce qu’en dit Microsoft

Comme il fallait s’y attendre, Microsoft a une attitude plutôt claire concernant l’utilisation des produits CDP. L’article Microsoft, intitulé « Multi-site data replication support for Exchange 2003 and Exchange 2000 », à cette adresse , décrit les approches prises en charge :

• Si vous utilisez une

7 – Exécutez l’outil de configuration de la surface d’exposition

L’étape suivante, toujours au niveau application, consiste à exécuter l’outil SQL Server Surface Area Configuration (Configuration de la surface d’exposition de Microsoft SQL Server). Bien que vous puissiez lancer l’outil immédiatement après l’installation de SQL Server 2005, je vous recommande de le faire après l’application des Services Packs et mises

Lire l'article

Déboguer n’importe quel job d’un profil utilisateur connu

Vous pouvez utiliser un SEP pour démarrer une session de débogage sur toute application exécutée par tout utilisateur. Il est donc facile de démarrer une session de débogage sur une application que vous n’exécutez pas vous-mêmes, comme un job batch démarré à partir d’un job scheduler ou des applications CGI

Lire l'article

Synchrone ou asynchrone ?

Les systèmes CDP copient les données de deux manières. En général, lorsque la banque d’informations (IS) Exchange soumet une requête d’écriture au gestionnaire d’E/S de Windows, elle continue de travailler sans attendre la fin de l’opération d’écriture. Au moment de la requête, la banque d’informations enregistre une fonction callback, que

Lire l'article

6 – Après l’installation de SQL Server : appliquez les Services Packs et mises à jour SQL Server 2005

La première étape postérieure à l’installation, laquelle recouvre également l’aspect application de la défense en profondeur, concerne le déploiement de l’ensemble des Service Packs et mises à jour logicielles de SQL Server 2005. Au moment de la rédaction de cet article, Microsoft a publié une CTP (Community Technology Preview) de

Lire l'article

Microsoft dévoile Online Services

Stephen Elop, président de la division business chez Microsoft, a qualifié cette plateforme de « clé dans le développement de l’initiative Software plus Service », au cours de la conférence annuelle des partenaires de Microsoft, à Houston.

Concernant les nouveaux composants, la firme de Redmond en

Les plus consultés sur iTPro.fr

- Microsoft Build 2026 : industrialiser l’IA agentique dans les environnements d’entreprise

- IA et souveraineté des données : les entreprises françaises redéfinissent les infrastructures IT

- Temps d’arrêt IT : un coût de 600 milliards de dollars pour les entreprises du Global 2000

- Microsoft Build 2026 : contre-offensive des modèles maison face à OpenAI et Anthropic

Articles les + lus

Computex 2026 : 5 signaux forts à retenir

La chaîne d’approvisionnement, point de rupture récurent du SI

Microsoft Build 2026 : contre-offensive des modèles maison face à OpenAI et Anthropic

Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

Analyse Patch Tuesday Mai 2026

À la une de la chaîne Tech

- Computex 2026 : 5 signaux forts à retenir

- La chaîne d’approvisionnement, point de rupture récurent du SI

- Microsoft Build 2026 : contre-offensive des modèles maison face à OpenAI et Anthropic

- Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

- Analyse Patch Tuesday Mai 2026