CDP pour Exchange 2007

Exchange Server 2007 se démarque radicalement d’Exchange 2003 sur de nombreux points. L’un des changements les plus importants est qu’il assure la prise en charge native de deux méthodes de protection continue des données: la réplication locale en continue (LCR) et la réplication continue en cluster (CCR). La réplication LCR

Lire l'article

Prise de conscience

Face à ce constat, « l’IT Green » devient une expression qui s’impose. Mais de quoi s’agit-il ? D'après Karim Bahloul, Consulting Manager chez IDC, l'informatique verte « est l'ensemble des initiatives prises pour limiter l'impact de l'informatique sur l'environnement ». Une problématique aussi vague

Lire l'article

9 – Configurez les privilèges de connexion et les rôles de serveur

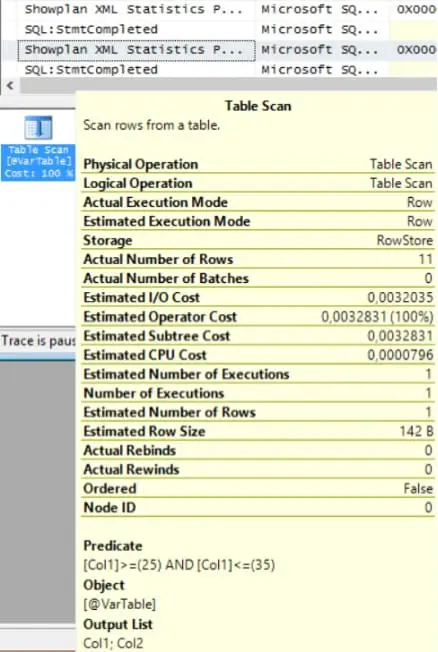

L’étape suivante de la sécurisation de SQL Server 2005 consiste à configurer les droits de connexion et les rôles de serveur. Par exemple, les membres du groupe Administrators (Administrateurs) local bénéficient par défaut de privilèges de connexion. Ils sont également membres du rôle sysadmin, ce qui leur donne un accès

Lire l'article

Changer vos préférences en UPDPROD(*YES)

Même si la valeur par défaut de votre serveur pour STRDBG est UPDPROD (*YES), il convient que ce soit aussi la valeur par défaut dans WDSc. Naviguez jusqu’à Windows|Preferences|Run| Debug|iSeries Debug et cliquez sur la case Update production files.

La protection continue des données pour Exchange 2003

Comment pouvez-vous assurer la protection continue pour Exchange Server 2003 ? La réponse dépend de l’objectif à atteindre et de l’investissement que vous être prêt à consentir. Plusieurs fournisseurs proposent des solutions CDP pour Exchange 2003, notamment EMC, Double-Take Software (anciennement NSI Software), HP, SteelEye Technology et XOsoft (faisant maintenant

Lire l'article

Exécuter des commandes sur votre serveur

Nous avons tous quelques commandes utilisées fréquemment. WDSc permet d’exécuter facilement une commande. Pour cet exemple, nous allons créer une commande chargée d’exécuter une requête. Après quoi, un seul clic suffira pour exécuter la requête et l’imprimer sur le serveur.

1. Dans RSE, ouvrez votre serveur en cliquant sur

8 – Cryptez le trafic entre le serveur et les clients de base de données

Pour traiter l’aspect réseau du modèle de défense en profondeur, vous devez sécuriser les communications entre le serveur de base de données et les applications. Par défaut, les communications entre un client de base de données et le serveur sont transmises en texte clair, et toute personne disposant d’un outil

Lire l'article

Découvrir la perspective Debug

Quand vous déboguez votre application à l’aide du débogueur WDSc, la perspective Debug s’ouvre, automatiquement si vous utilisez un SEP. Votre SEP peut d’ailleurs démarrer le débogueur pendant que vous travaillez dans un autre programme. Pendant le débogage, vous pouvez définir un nombre quelconque de points de rupture dans votre

Lire l'article

Ce qu’en dit Microsoft

Comme il fallait s’y attendre, Microsoft a une attitude plutôt claire concernant l’utilisation des produits CDP. L’article Microsoft, intitulé « Multi-site data replication support for Exchange 2003 and Exchange 2000 », à cette adresse , décrit les approches prises en charge :

• Si vous utilisez une

7 – Exécutez l’outil de configuration de la surface d’exposition

L’étape suivante, toujours au niveau application, consiste à exécuter l’outil SQL Server Surface Area Configuration (Configuration de la surface d’exposition de Microsoft SQL Server). Bien que vous puissiez lancer l’outil immédiatement après l’installation de SQL Server 2005, je vous recommande de le faire après l’application des Services Packs et mises

Lire l'article

Déboguer n’importe quel job d’un profil utilisateur connu

Vous pouvez utiliser un SEP pour démarrer une session de débogage sur toute application exécutée par tout utilisateur. Il est donc facile de démarrer une session de débogage sur une application que vous n’exécutez pas vous-mêmes, comme un job batch démarré à partir d’un job scheduler ou des applications CGI

Lire l'article

Synchrone ou asynchrone ?

Les systèmes CDP copient les données de deux manières. En général, lorsque la banque d’informations (IS) Exchange soumet une requête d’écriture au gestionnaire d’E/S de Windows, elle continue de travailler sans attendre la fin de l’opération d’écriture. Au moment de la requête, la banque d’informations enregistre une fonction callback, que

Lire l'article

6 – Après l’installation de SQL Server : appliquez les Services Packs et mises à jour SQL Server 2005

La première étape postérieure à l’installation, laquelle recouvre également l’aspect application de la défense en profondeur, concerne le déploiement de l’ensemble des Service Packs et mises à jour logicielles de SQL Server 2005. Au moment de la rédaction de cet article, Microsoft a publié une CTP (Community Technology Preview) de

Lire l'article

Microsoft dévoile Online Services

Stephen Elop, président de la division business chez Microsoft, a qualifié cette plateforme de « clé dans le développement de l’initiative Software plus Service », au cours de la conférence annuelle des partenaires de Microsoft, à Houston.

Concernant les nouveaux composants, la firme de Redmond en

L’approche basée sur l’hôte ou sur le stockage

Le fonctionnement des produits CDP présente certaines différences cruciales, qu’il convient de connaître. Tout d’abord, certains produits protègent les données en utilisant un logiciel qui s’exécute sur le serveur à protéger, alors que d’autres fonctionnent sous la portée du système d’exploitation, car ils sont installés sur un contrôleur SAN. La

Lire l'article

5 – Installation de SQL Server 2005

Une fois le serveur préparé, vous pouvez commencer l’installation de SQL Server 2005. L’étape 5 de la sécurisation du produit, à savoir la sélection soigneuse des options d’installation, aborde l’aspect application de la stratégie de défense en profondeur.

La première sélection porte sur les composants à

Le SP3 de Windows XP est poussé automatiquement

Microsoft a annoncé que le Service Pack 3 de Windows XP, sorti en mai dernier, s’installera automatiquement sur les machines équipées de l’OS vendredi 11 juillet à partir de 19h dans tout l’hexagone. L’intégralité de la mise à jour pèse 372 MO mais si vous avez déjà installé certains composants

Lire l'article

La chute des cookies, la persistance des sessions

L’avantage global du passage de chaînes d’URL est d’obtenir la persistance indéfinie d’une session Web. Si l’utilisateur ouvre votre page le lundi, laisse le navigateur ouvert, puis quitte la ville et revient le vendredi, la « session » sera toujours active. Cela s’explique par le fait qu’il ne s’agit pas

Lire l'article

4 – Créez des comptes pour l’exécution de SQL Server

La dernière étape de préparation de votre installation sécurisée consiste à créer les comptes sous lesquels les services SQL Server 2005 s’exécuteront. Le nombre de comptes requis dépendra de deux facteurs : le nombre de fonctions SQL Server 2005 à installer et le nombre d’installations du SGBDR dans votre environnement.

Lire l'article

La firme de Redmond se penche sur la recherche sémantique

Microsoft a annoncé l’acquisition de la société américaine Powerset, spécialisée dans la sémantique. Ce domaine est particulièrement utilisé pour le développement de moteur de recherche plus performant.

La firme Powerset qui fournit déjà le moteur de recherche de Wikipédia devrait permettre à Microsoft de développer son moteur

Les plus consultés sur iTPro.fr

- Fuites de données : la France, 2ème pays le plus touché au monde début 2026

- Nomios accélère sur la cybersécurité industrielle avec un SOC renforcé et une Factory OT immersive

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

- Reprendre le contrôle de son SI : la clé d’un numérique à la fois souverain et responsable

Articles les + lus

Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

Moderniser le développement logiciel : de la fragmentation à l’intégration

Analyse Patch Tuesday Mars 2026

Une nouvelle ère de la modernisation du mainframe

Communes, entreprises ? Non, face au RGAA 5, l’IA seule ne rendra pas vos sites accessibles

À la une de la chaîne Tech

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

- Moderniser le développement logiciel : de la fragmentation à l’intégration

- Analyse Patch Tuesday Mars 2026

- Une nouvelle ère de la modernisation du mainframe

- Communes, entreprises ? Non, face au RGAA 5, l’IA seule ne rendra pas vos sites accessibles