Des éléments puissants

J’ai à peine effleuré la puissance que recèlent les éléments de sécurité reconnus Windows. La 2e partie de cet article s’intéressera de plus près aux principals individuels, aux fonctions Windows qui les utilisent et aux conseils sur leur utilisation.

Lire l'article

L’automatisation à la rescousse

Même dans les petites structures, la détermination des relations entre les comptes peut être décourageante. Pour automatiser le processus, j’ai créé le script GBPR.vbs (« group by permissions relationship »). (Pour télécharger ce script, www.itpro.fr Club abonnés) Le script peut s’exécuter sur n’importe quel ordinateur sur lequel est chargé WSH

Lire l'article

Synchronisation

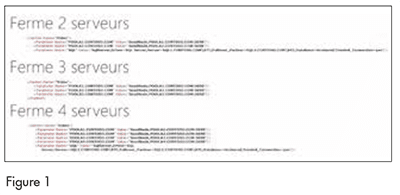

Si vous souhaitez une synchronisation fréquente, vous avez besoin de systèmes dédiés pour héberger les points finaux de contrat de connexion. Par exemple, vous pouvez employer un serveur Exchange 5.5 dédié (à savoir, n’hébergeant pas de boîtes aux lettres) sur chaque site servant de point final de contrat de connexion.

Lire l'article

Installation du package

Installation du poste de travail

Pour pouvoir utiliser un certificat sur une carte à puce ou un jeton USB, il est nécessaire d’installer un package contenant les composants nécessaires au fonctionnement du système.

Ce package contient en général les drivers pour le lecteur, un driver un

Recommandations

Je continue à penser que la plupart des utilisateurs XP feraient mieux de ne pas utiliser IE et de choisir à la place un autre navigateur comme Mozilla Firefox. Mais ce n’est pas toujours facile ou possible, particulièrement dans un grand compte. Pour les utilisateurs XP qui n’ont pas d’autre

Lire l'article

A suivre

Même un système bien réglé connaît des défaillances de performances. Dans la 2ème partie de cet article, je couvrirai d’autres aspects du traitement qui affectent la performance mais qui ne sont généralement pas améliorés par le réglage système. Il s’agit de la contention d’objets associée aux jobs d’applications, de la

Lire l'article

Gestion de la latence pendant la synchronisation

Une erreur fréquente consiste à confondre la latence de synchronisation d’ADC avec une défaillance du connecteur. Parfois, ADC synchronise les listes de distribution Exchange 5.5 avec AD avant les objets individuels qui constituent l’appartenance aux listes de distribution. Par exemple, vous pouvez employer un contrat de connexion (CA) pour synchroniser

Lire l'article

Administrer les éléments de sécurité reconnus

On trouve les éléments de sécurité reconnus sur tous les OS Windows, qu’ils soient installés en mode domaine ou autonome. Cependant, tous les éléments de sécurité reconnus ne sont pas ajoutés aux machines autonomes. Et, on l’a vu, la liste des éléments de sécurité reconnus disponibles varie légèrement selon la

Lire l'article

6 degrés de séparation

En utilisant la sortie générée par MBInfo et l’Administrateur Microsoft Exchange, vous devez déterminer les associations réalisées entre utilisateurs par le biais des autorisations. Par exemple, une personne ayant accès à la ressource de salle de conférence 4322 a une association transitive avec tous les autres utilisateurs de cette salle.

Lire l'article

Ajouter le programme de sortie au point de sortie

Une fois le programme de sortie créé, vous pouvez ordonner au système de l’appeler quand une base de données est ouverte. Pour cela, ajoutez le programme de sortie au point de sortie QIBM_QDB_OPEN, de la façon suivante :

1. Connectez-vous à une session 5250.

2. Sur

Conseil Exchange : l’adieu à Exchange 5.5

Le conseil du mois provient du FAQ de John Savill pour le site Windows (en tant que partie intégrante de la communauté Windows IT Pro). (Vous trouverez ce conseil en ligne à l’adresse https://www.itpro.fr Club Abonnés.)

Q : Comme puis-je supprimer ma dernière installation

Acheter ou créer ?

On le voit, il existe des ressources pour vous aider à superviser les diverses sources de données de télémesure. Avant de commencer à créer votre propre solution de supervision, examinez bien les outils qu’offre le marché. Ils sont peu onéreux et puissants. Cela dit, le simple achat d’un outil ne

Lire l'article

Filtrer le bruit

Il serait bon de pouvoir repousser par filtrage une partie de ces parasites rapidement. En théorie, nous pourrions éliminer les tags HTML et XML en chargeant les données dans un objet XmlDocument ou HtmlDocument puis en demandant juste le texte du document. Mais des difficultés apparaissent si les données ne

Lire l'article

Microsoft BizTalk Server 2006 R2 est aujourd’hui disponible

Microsoft BizTalk Server 2006 R2, la solution de Microsoft dédiée à l’architecture orientée services (SOA – Service-Oriented Architecture) et à la gestion de processus métier (BPM), est désormais disponible dans le monde entier. Ce produit inclut des améliorations pour la technologie RFID (Radio Frequency Identification) et les communications EDI (Electronic

Lire l'article

2.3 Fonctionnement d’une réponse http

Une réponse est composée d'une ligne de statut, d'un entête et éventuellement d'un corps. La ligne de statut précise la version du protocole HTTP utilisée, le code de réponse (ex. : 304) ainsi qu'une description en rapport avec ce code de réponse (ex. : Not Modified). Le tableau 5 liste

Lire l'article

Configurer le logiciel

Une fois le logiciel installé, il faut créer un stockage de certificats. C’est l’endroit où les certificats SSL et leurs clés numériques sont rangés sur le System i. Le stockage de certificats par défaut est appelé *SYSTEM. Là encore, si vous utilisez déjà SSL, vous avez déjà créé le stockage

Lire l'article

Considérations sur la récursion

L’exemple RPG de la figure 3 que nous venons de décrire donne de bons résultats quand la seule intention est d’interdire à certains utilisateurs tout accès à une table ou ensemble de tables. A noter que le programme de sortie lui-même n’effectue aucune opération sur la base de données. Les

Lire l'article

Les plus hauts standards

Les puissantes fonctions de i5/OS et de DB2 vous permettent d’incorporer un excellent support des transactions dans vos applications, sans trop de mal. Vous et votre entreprise aurez la certitude que vos applications bénéficient du plus haut niveau d’intégrité. Rassurant, non ?

Lire l'article

Superviser SNMP et les Syslogs

Il est facile de superviser les sources de télémesure de SNMP et de Syslog. On le doit à la version gratuite de Kiwi Syslog Daemon de Kiwi Enterprise, un serveur Syslog Windows et un manager SNMP qui permet de collecter les télémesures de tous les appareils réseau, dans un même

Lire l'article

PKI en action

Voyons maintenant comment Bob peut utiliser son certificat lors d’une action banale du genre courriel. Bob veut envoyer un courriel à Alice et il veut que cette dernière soit sûre que le message vient bien de lui et qu’il n’a pas été modifié en route. Alice est le courtier de

Lire l'articleLes plus consultés sur iTPro.fr

- France : la maturité data devient le moteur du retour sur investissement de l’IA

- Cloud et IA : une maturité en retard face à l’explosion des usages

- On ne peut pas gouverner ce qu’on ne peut pas voir : pourquoi la visibilité doit-elle passer avant la gouvernance en matière de sécurité des identités ?

- L’IA amplifie les risques sur les API

Articles les + lus

Les coûts cachés des merge requests générées par l’IA

Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

Moderniser le développement logiciel : de la fragmentation à l’intégration

Analyse Patch Tuesday Mars 2026

Une nouvelle ère de la modernisation du mainframe

À la une de la chaîne Tech

- Les coûts cachés des merge requests générées par l’IA

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

- Moderniser le développement logiciel : de la fragmentation à l’intégration

- Analyse Patch Tuesday Mars 2026

- Une nouvelle ère de la modernisation du mainframe