Comment générer un nombre pseudo-aléatoire

J’ai besoin du code le plus simple possible pour sélectionner un nombre aléatoire compris entre deux nombres donnés. Si possible, j’aimerais que ce soit du code ILE RPG. La sécurité de la nation n’étant pas en jeu, il n’a pas à être infaillible : il suffit qu’il soit facile à comprendre et à utiliser.

RPG n’a pas de dispositif intégré pour créer des nombres aléatoires, mais certaines API en sont capables. La plus simple d’entre elles est probablement l’API CEERAN0. (A noter que le nom de l’API se termine pas le chiffre zéro et non la lettre O.)

Lire l'article

Mettre en place le NETWORK ACCESS QUARANTINE CONTROL

par Mark Burnett. Mise en ligne : 06 Décembre 2006, Publication Windows IT Pro : Avril 2005

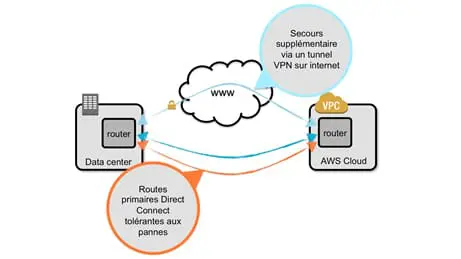

En théorie, la protection du réseau de votre entreprise est simple : sécuriser le périmètre pour déjouer les menaces venant de l’extérieur et tenir à jour les correctifs des systèmes internes pour les protéger contre ceux qui auraient franchi le premier rideau. On peut donc en déduire qu’un patching diligent, un scanning de virus et de puissants mots de passe devraient éliminer les incidents touchant à la sécurité du réseau – vrai ?En réalité, la sécurité du réseau n’est pas aussi simple. S’il est relativement aisé de protéger les systèmes internes, il est plus difficile de défendre le réseau étendu. Les utilisateurs qui travaillent sur les machines à leur domicile et les utilisateurs mobiles qui se connectent en déplacement, brouillent la frontière entre les systèmes internes et externes. Bien que vous ne puissiez pas contrôler ces systèmes externes, Microsoft a inclus dans Windows Server 2003 un procédé qui vous aidera à empêcher des systèmes non conformes de se connecter à votre réseau. Cette technologie, appelée Network Access Quarantine Control, met en quarantaine les connexions VPN distantes jusqu’à ce que les clients VPN prouvent qu’ils se conforment à la stratégie de sécurité du réseau. Voyons comment Network Access Quarantine Control fonctionne et comment configurer et exécuter les composantes côté serveur et côté client.

Les actualités de la semaine 46 – Windows IT Pro – 2006

Toutes les actualités du 13 au 19 Novembre 2006

Lire l'article

Des pistes pour mettre à niveau AD à Windows Server 2003

Une fois qu'on a bien saisi tous les détails, l'intérêt pratique apparaît; Parfois ce sont les améliorations les plus simples d’un produit qui procurent les plus grands avantages. C’est le cas de Windows Server 2003. Les améliorations de l’OS par rapport à Windows 2000 Server sont suffisamment notables pour justifier votre temps et votre attention, de la planification au déploiement. C’est particulièrement vrai dans des entreprises qui possèdent une vaste forêt d’AD (Active Directory). Là, de petites améliorations apportées à l’AD d’entreprise peuvent avoir un large impact général. Il n’en reste pas moins que le passage de l’infrastructure AD à Windows 2003, s’il procure des avantages indéniables, est un chantier d’envergure. Avant de vous lancer, il vous faudra probablement démontrer à la direction que le jeu en vaut la chandelle.

Heureusement Windows 2003 permet cela très facilement et je peux vous montrer pourquoi et comment. Ensuite, après avoir plaidé votre cause avec succès et quand vous serez en pleine planification de la mise à niveau, il vous faudra prendre en compte quelques points importants non couverts dans la documentation Microsoft.

Lire l'article

Actu Windows : DataMirror élargit son offre SOA / Recréer les objets AD supprimés / Nortel et Microsoft collaborent

Toutes les actualités Windows Server du 30 Avril au 6 Mai 2007.

Lire l'article

Prendre en main la gestion des données d’Exchange

Il n’est pas facile de bien gérer les données de Microsoft Exchange Server. Il n’a jamais été aisé de trouver l’équilibre entre les demandes des utilisateurs et la performance et la stabilité d’Exchange. Pourtant, aujourd’hui c’est une nécessité. Le courriel est devenu une application de gestion critique, les exigences réglementaires mettent les administrateurs sur la sellette et vous ne jonglez pas avec des assiettes, mais avec des couteaux.

Pour prendre en mains vos données Exchange, il vous faut adopter une approche multidisciplinaire qui associe des stratégies clairement définies et les technologies appropriées (par exemple, matériel de stockage, outils de supervision et de reporting, applications de gestion de données). Par où allez-vous commencer ?En premier lieu, je tiens à clarifier ce que j’entends par bonne gestion de données. Pour moi, c’est la pratique qui consiste à gérer en toute sécurité les données Exchange stockées, de manière à optimiser le stockage des données, tout en offrant un accès adéquat à ces mêmes données. Cela dit, la meilleure manière de démarrer est d’examiner les contraintes financières, techniques et réglementaires qui s’appliquent à votre entreprise. Ces facteurs influenceront vos choix pour la gestion des données Exchange qui résident dans les groupes de stockage (SG, storage groupes), les bases de données et les boîtes à lettres des utilisateurs (y compris les OST, offline storage stores, et les PST, personal folder stores) tout en offrant de bonnes possibilités de sauvegarde, de reprise et d’archivage.

Améliorer le contrôle des jobs avec la nouvelle interruption de job de la V5R4

Avez-vous compté le nombre de fois que votre collègue démarre un job interactif juste avant de quitter le bureau, vous empêchant ainsi d’effectuer une opération de sauvegarde du système ? Avez-vous exprimé votre désir d’interrompre des jobs pour appeler un programme dans un autre job ? Avez-vous très envie d’une information non disponible de l’extérieur d’un job, comme la bibliothèque QTEMP d’un job ? Si oui, vous n’êtes pas le seul dans ce cas.L’iSeries peut exécuter une variété d’objets programme (*PGM) et contrôler dans quel job un programme s’exécute. Le prédémarrage des jobs est l’une des méthodes retenues par l’iSeries. Quand un job est prédémarré, le travail est transmis à un job disponible choisi dans un pool de jobs en attente. La commande SBMJOB (Submit Job) permet aux utilisateurs de spécifier les détails du nouveau job batch où le programme s’exécute. De même, la commande SMBDBOBJ (Submit Database Job) lit un flux d’entrée provenant d’une base de données spécifiée et l’exécute dans un nouveau job.

Ces méthodes présentent deux inconvénients : soit un job entièrement nouveau est démarré, soit un job est pris au hasard dans un pool de jobs – sans aucun contrôle de l’utilisateur. D’où un problème quand un utilisateur veut exécuter un programme dans un job spécifique déjà actif.

L’interruption de jobs de la V5R4 permet aux utilisateurs d’interrompre un job pour exécuter un programme de sortie défini par l’utilisateur, contrôler un autre job, cibler un travail pour un job spécifique, gérer les jobs actifs, et extraire des éléments d’information spécifiques.

Fonctions et périphériques : RPG et iSeries

Voici une sélection de "Frequently Asked Question" sur le recours aux fonctions mathématiques en RPG, et la connexion de périphérique en iSeries Access for Web.

- Est-il possible d’effectuer des fonctions mathématiques de plus haut niveau en RPG, du genre exponentielles, cos(x), sin(x), et autres ?

- Sous l’onglet Print dans iSeries Access for Web, on trouve de nombreux liens vers des fonctions de type imprimante. A quoi servent ces liens ?

Symantec Backup Exec 11d

Iomega Corporation annonce ce jour que Symantec Backup Exec 11d pour serveurs Windows.

L’un des logiciels majeurs de protection des données sur Windows, qui prend désormais en charge de façon native le lecteur révolutionnaire Iomega REV.

Lire l'article

Une nouveauté sur l’affichage WRKACTJOB

En V5R4, vous observerez quelque chose de différent sur l’affichage WRKACTJOB (Work with Active Jobs). Sur la vue initiale, il y aura désormais une colonne Current User appelée à remplacer la colonne User.

Quel en est l’intérêt et pourquoi ce changement ? Rappelons que la colonne User contient l’information sur le profil utilisateur sous lequel le job a démarré. C’est la portion utilisateur du nom du job.

Lire l'article

Mise en oeuvre LDAP (Lightweight Directory Access Protocol).

J’ai pour mission de mettre en oeuvre LDAP (Lightweight Directory Access Protocol) sur notre iSeries, afin qu’il puisse être le référentiel central des données de répertoires et d’authentification dans notre réseau.

Mais nous utilisons la V4R3 et je ne trouve aucun utilitaire LDAP sur notre machine, alors même qu’IBM annonce que LDAP est disponible avec cette release. Dois-je passer à la V5R1 ?

Lire l'article

Diagnostics SQL : premier contact

Les programmeurs rompus aux langages évolués (HLL), tels que RPG et Cobol, ont parfois du mal à diagnostiquer des erreurs en SQL. Cette difficulté est due d’une part à la syntaxe différente de SQL et, d’autre part, à sa « philosophie » elle aussi différente, qui exige que le programmeur spécifie ce qui doit être fait et laisse à l’optimiseur de requêtes SQL le soin de décider comment le faire. C’est pourquoi, dans cet article, je fournis aux programmeurs débutant en SQL quelques principes et conseils de base pour aborder ce genre de problèmes.

5 Conseils et Astuces pour iSeries Access

iSeries Access propose différents produits de connexion à un iSeries, pour accéder facilement à ses données et ressources. Les conseils et astuces suivants montrent comment tirer parti de certaines fonctions « anciennes » et « nouvelles » de la famille iSeries Access.

Lire l'article

Trucs & Astuces : requêtes RPG, commandes IFS

Les trucs & astuces de la semaine du 26 Juin au 2 Juillet 2006

Lire l'article

Améliorer et ajuster la performance de l’IFS, 2e partie

par Richard Theis, Mis en ligne le 14/06/2006 - Publié en Février 2006

L’IFS est un système de fichiers solide, évolutif, fiable et hautement disponible. Peut-il aussi être très performant? Si vous pensez que non, lisez ce qui suit car vous pourriez bien trouver quelques conseils qui modifieront votre opinion. Et même si vous répondez oui, il se pourrait bien que quelques-uns des conseils, pas tellement connus, de cet article contribuent à affiner la performance de l’IFS.Cet article est le second d’une série de deux contenant des conseils et des astuces visant à améliorer et à régler finement les performances de l’IFS. Cet article donne des conseils visant la performance des fichiers stream, tandis que le précédent (« Améliorer et ajuster la performance de l’IFS, 1ère partie », novembre 2005, ou www.itpro.fr Club abonnés) s’intéressait aux performances générales et aux répertoires. D’une manière générale, les conseils des deux articles vont du général au spécifique et devraient améliorer le fonctionnement de l’IFS tant sur le plan global que sur celui des applications. Cependant, pour tenir compte de certaines réserves en matière de performances, veuillez lire l’avertissement à la fin de cet article.

On sait que l’IFS comprend 10 systèmes de fichiers uniques. Mais, en matière de performance générale de l’IFS, les systèmes de fichiers racine (/), QOpenSys et définis par l’utilisateur (UDFS, user-defined file systems) sont généralement impliqués. Par conséquent, dans cet article et dans le précédent, les conseils et le terme « systèmes de fichiers » s’appliquent à ces trois systèmes.

Les objets fichier stream contiennent la plupart des données du système de fichiers. Les conseils visant à améliorer les performances des répertoires, dans la 1ère partie de cet article, devraient vous aider à obtenir beaucoup plus rapidement les données de vos fichiers stream. Les conseils suivants optimiseront l’utilisation de vos données de fichiers stream.

Considérations sur la sécurité de XML

par Sharon L. Hoffman, Mis en ligne le 24/05/2006 - Publié en Janvier 2006

En tant que consommateurs, nous sommes tous soucieux de sécurité et de discrétion. Nous redoutons la fraude à la carte de crédit lors des achats en ligne, nous confions prudemment des données confidentielles comme le numéro de sécurité sociale, et beaucoup d’entre nous s’inquiètent de voir que les professions de santé partagent des données médicales électroniquement. Il est donc curieux que beaucoup d’entre nous se soucient fort peu du risque potentiel de sécurité, de confidentialité et d’intégrité des données, que présente la transmission d’un document non crypté comme pièce jointe de courriel ou via FTP.Quand les données sont codées pour les rendre plus portables, les risques de divulgation sont encore plus grands, parce que les intrus ont beaucoup plus « d’information sur l’information » - ce qu’on appelle les métadonnées – pour évaluer facilement la valeur des messages interceptés. Le plus répandu de ces procédés d’encodage est XML – une lingua franca puissante pour déplacer des enregistrements de gestion entre des réseaux et des plates-formes informatiques. La sécurité et l’intégrité des données revêtent une importance toute particulière quand les entreprises commencent à utiliser XML pour échanger des données.

Heureusement, les inventeurs de XML ont prévu le besoin de sécuriser la transmission et ont intégré le cryptage des données dans le standard. Apprenez à crypter correctement des documents XML pour les transporter en toute sécurité, et vous supprimerez une faille importante du dispositif de sécurité de l’entreprise.

Protégez vos mots de passe par programmation

par Dick Lewis - Mis en ligne le 10/05/06 - Publié en Décembre 2004

Il y a plusieurs années, mon téléphone a sonné au milieu de la nuit. La mise à niveau matérielle d’un serveur dans ma société avait capoté. La carte réseau de l’un de nos serveurs de fichiers principaux avait rendu l’âme et perdu toute connectivité réseau. Nous avions certes des cartes de remplacement, mais ne pouvions les installer parce que le serveur ne semblait pas avoir de références de domaines cachés et la combinaison nom de compte utilisateur et mot de passe Administrator local ne fonctionnait pas. Nous étions donc évincés de notre propre boîte et nous ne disposions alors d’aucun outil d’intrusion commode pour nous tirer d’affaire. Nous sommes finalement parvenus à nous frayer un chemin dans notre propre serveur mais, à mes yeux, cette expérience ne faisait que souligner l’importance qu’il y a à maintenir, à gérer et à vérifier les noms de comptes et les mots de passe Administrator du serveur...Les administrateurs système soulignent souvent l’importance de changer les mots de passe Administrator pour des raisons de sécurité. Cette insistance est bel et bien justifiée parce que le compte Administrator local détient la clé du sanctuaire de l’information sur ce serveur. Cependant, parallèlement à cet aspect de la sécurité, il faut prendre en compte les situations insolites dans lesquelles on doit être sûr à 100 % que, quand on s’assied à la console, l’information de logon fonctionnera. En effet, rien n’est plus désagréable que de voir un avertissement signalant un nom d’utilisateur/mot de passe inapproprié, quand on tente une connexion locale.

Vérifier et modifier manuellement les mots de passe sur de nombreux serveurs prend beaucoup de temps. Ce temps peut conduire un administrateur à vérifier et à modifier les mots de passe moins souvent, au grand dam de la sécurité du réseau. Et des erreurs pourraient fort bien se glisser, conduisant au genre de situation que je viens de décrire.

Heureusement, les scripts peuvent effectuer des opérations répétitives comme la vérification et le changement des mots de passe avec plus de vitesse et d’exactitude que ne le permettent les outils intégrés généralement utilisés en la circonstance. Les scripts offrent aussi plusieurs avantages par rapport aux outils GUI tierce partie. (Pour connaître ces avantages, voir l’encadré « Utilitaires GUI vs solutions scriptées ».) Même si vous n’avez jamais pratiqué aucun scripting ou développement de code, vous pouvez facilement commencer avec le script shell Windows en examinant et en utilisant PWcheck-change, un script entièrement fonctionnel qui vérifie et change les mots de passe. Quand je vous aurai présenté rapidement ce script, vous pourrez regarder sous le capot, Ensuite, je vous montrerai comment personnaliser et utiliser PWcheck-change.

Vous venez d’être piratés! Et maintenant?

par Alan Sugano - Mis en ligne le 11/04/06 - Publié en Décembre 2004

Enfin vendredi ! Vous rêvez d’un long week-end de trois jours dans ce gîte rural chaudement recommandé par un ami. Au moment d’endosser votre veste, un utilisateur se plaint de la grande lenteur du réseau, particulièrement quand il essaie d’accéder à Internet. Vérification faite, vous constatez que le serveur et le réseau se traînent littéralement eux aussi. Vous consultez les statistiques de trafic fournies par le pare-feu et constatez un trafic sur Internet hors normes. Vous appliquez la commande Netstat au serveur et trouvez plusieurs connexions non autorisées à celui-ci, qui semblent provenir d’Internet. Poussant plus loin l’analyse, vous examinez le registre du serveur et y trouvez plusieurs programmes inhabituels prêts à se charger automatiquement. Appelez le gîte, annulez la réservation et préparezvous à un long week-end de travail. Vous venez tout simplement d’être piraté.Selon la nature de l’attaque, il n’est pas toujours facile de déterminer qu’il y a eu piratage. Pour découvrir l’attaque et appliquer le bon remède avant que les dommages ne s’étendent, il faut savoir où et quoi regarder. Je vais vous montrer où commencer à rechercher les programmes malveillants et comment appliquer un plan de reprise après piratage. Je conclurai en présentant trois cas pratiques montrant comment j’ai utilisé ces tactiques pour aider des entreprises à détecter un piratage de réseau, à redresser la situation, et à prévenir de futures attaques.

Les actualités de la semaine 39 – Windows IT Pro – 2006

Toutes les actualités du 25 Septembre au 1 Octobre 2006

Développer des API RPG réutilisables

J’ai passé les premières années de ce siècle à développer des frontaux Web basés sur Java, destinés à d’anciennes applications iSeries. En interfaçant Java et RPG, mes clients voulaient bénéficier de la richesse du code en place et de la puissance des codeurs existants. Mais, pour bien coder le côté Java de cette interface, les développeurs Web ont besoin d’une API intuitive et simple à utiliser, ayant fait ses preuves. Malheureusement, nous n’obtenons souvent qu’un code non testé et sauvage.Le problème est double :

1. L’ancien code n’a pas été écrit à l’aide de composantes de logiciel réutilisables.

2. Les codeurs à l’ancienne ne savent peut-être pas comment réaménager le code existant ou comment écrire le nouveau sous forme de composantes logicielles réutilisables.

Je fournis ici une liste de standards que les développeurs RPG pourront utiliser pour créer une API à base de composantes (CBD, component-based developed).

Les plus consultés sur iTPro.fr

- Communication d’entreprise à l’ère de l’IA : fragmentation, Shadow AI et perte de contrôle

- Pourquoi les outils de sécurité ne suffisent plus face aux angles morts de la détection

- Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

- L’analytique prédictive au service de la décarbonation en France

Articles les + lus

Microsoft Build 2026 : contre-offensive des modèles maison face à OpenAI et Anthropic

Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

Analyse Patch Tuesday Mai 2026

Les coûts cachés des merge requests générées par l’IA

Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

À la une de la chaîne Tech

- Microsoft Build 2026 : contre-offensive des modèles maison face à OpenAI et Anthropic

- Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

- Analyse Patch Tuesday Mai 2026

- Les coûts cachés des merge requests générées par l’IA

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants