Les actualités de la semaine 19 – Windows IT Pro – 2006

Toutes les actualités du 8 au 14 Mai 2006

Lire l'article

Les nouveautés de la semaine 15 – Windows IT Pro – 2006

Tous les nouveaux produits de la semaine du 10 au 16 Avril 2006

Lire l'article

News iSeries – Semaine 36 – 2006

Les actualités de la semaine du 4 au 10 Septembre 2006

Lire l'article

Microsoft Virtual Server 2005 ou la virtualisation des ressources serveurs

Lancé courant octobre 2004, Microsoft Virtual Server 2005 est la solution de virtualisation des ressources serveurs de Microsoft. Virtual Server fait partie intégrante de l’initiative Dynamic Systems Initiative – effort de Microsoft visant à l’amélioration du management des systèmes d’information. Virtual Server est destiné à simplifier et à automatiser la gestion des systèmes d’exploitation et des applications. Virtual Server apporte une flexibilité et une convivialité dans la gestion des machines virtuelles tout en proposant de solides fonctionnalités de stockage. La technologie utilisée est la même que pour Virtual PC, avec quelques améliorations spécifiques afin de mieux supporter les applications serveur.Les trois principaux scénarii d’utilisation de Virtual Server 2005 concernent :

• l’automatisation des tests logiciels et des environnements de développement en optimisant les ressources matérielles,

• la consolidation des serveurs d’infrastructure réseau et d’annuaire ou des serveurs d’agences,

• et la migration d’applications anciennes.

"Gartner prévoit que les entreprises qui n’exploiteront pas les techniques de virtualisation dépenseront 25% de trop pour leurs serveurs x86." a déclaré Tom Bittman, viceprésident de la recherche chez Gartner.

Virtual Server est disponible en 2 éditions :

• Microsoft Virtual Server 2005 Enterprise Edition

• Microsoft Virtual Server 2005 Standard Edition

L’unique différence entre ces 2 éditions est l’évolutivité. En effet, la Standard Edition ne supporte que jusqu’à 4 processeurs tandis que Enterprise Edition peut supporter jusqu’à 32 processeurs.

Les API Cryptographic Services

L’exposition d’informations personnelles sur des millions de personnes a fait les gros titres au cours de ces dernières semaines. Les sociétés responsables de ces ratés risquent de fortes amendes et aussi des poursuites en vertu des obligations contractuelles et des lois sur le secret. Dans beaucoup de ces cas, si des mesures cryptographiques avaient été prises pour protéger les données, l’incident se serait limité à un petit accroc.Les API Cryptographic Services de l’iSeries procurent aux programmeurs d’applications iSeries un outil cryptographique puissant qui leur permet de protéger la confidentialité des données, d’en assurer l’intégrité et d’authentifier les parties communicantes. Les API Cryptographic Services font partie du système d’exploitation de base et effectuent des fonctions cryptographiques dans le i5/OS Licensed Internal Code (LIC) ou, facultativement, sur un 2058 Cryptographic Accelerator. (Pour plus d’informations sur les fonctions cryptographiques que l’on trouve sur les API, du passé jusqu’aux Cryptographic Services courants, voir « Une brève histoire de la fonction cryptographique de l’iSeries »). Pour vous aider à démarrer avec les API Cryptographic Services, cet article donne une vue d’ensemble fonctionnelle, explique les paramètres Encrypt Data, présente un exemple de programme de cryptage C simple, explique l’utilisation des contextes d’algorithmes pour étendre les opérations sur des appels multiples et les contextes de clés pour améliorer la performance et protéger les clés, et examine les API de gestion de clés pour faciliter la gestion de clés cryptographiques. (Pour acquérir une compréhension de base de la fonction et de la terminologie cryptographique, lisez l’article « Cryptography concepts » présent dans l’encadré Pour en savoir plus.)

Lire l'article

Trucs & Astuces : Du commutateur téléphonique d’entreprise à VoIP…

Les trucs & astuces de la semaine du 22 au 28 Mai 2006

Lire l'article

Les nouveautés de la semaine 19 – Windows IT Pro – 2006

Tous les nouveaux produits de la semaine du 8 au 14 Mai 2006

Lire l'article

5 outils AD indispensables

A son arrivée, Windows 2000 Active Directory (AD) a révolutionné le monde des services de répertoire. Malheureusement, il existait peu d’outils ligne de commande pour gérer AD. Heureusement, depuis l’avènement de Windows Server 2003, Microsoft et des tiers ont développé de nouveaux outils et mis à jour les existants, pour améliorer la capacité d’administration de l’AD. Les aficionados de la ligne de commande jugent cinq outils indispensables : AdFind, AdMod, OldCmp, Dsrevoke et AdRestore. Ces outils sont survitaminés et prêts à vous servir dans l’environnement AD.Même si vous préférez une GUI à une interface ligne de commande, il est important de comprendre les mérites de ces cinq outils ligne de commande. Dans bien des cas, aucune GUI ne peut rivaliser avec eux. Une bonne maîtrise de ces outils présente un autre avantage : on peut utiliser des fichiers batch de base pour diriger leur travail. N’aimeriezvous pas que ces outils exécutent automatiquement leurs tâches pendant que vous vous occupez ailleurs ? C’est tout à fait possible avec les outils ligne de commande. Ainsi, on peut utiliser un simple script batch de deux lignes qui demande à OldCmp de nettoyer les comptes ordinateur inactifs et de vous envoyer les résultats par e-mail.

Nous allons donc voir comment utiliser AdFind, AdMod, OldCmp, Dsrevoke et AdRestore dans votre environnement AD, pour dynamiser votre travail quotidien. Les cinq outils sont gratuits. Et, sauf mention contraire, ils opèrent tous dans des domaines Win2K et Windows 2003.

5 Conseils et Astuces pour iSeries Access

iSeries Access propose différents produits de connexion à un iSeries, pour accéder facilement à ses données et ressources. Les conseils et astuces suivants montrent comment tirer parti de certaines fonctions « anciennes » et « nouvelles » de la famille iSeries Access.

Lire l'article

Trucs & Astuces : requêtes RPG, commandes IFS

Les trucs & astuces de la semaine du 26 Juin au 2 Juillet 2006

Lire l'article

Améliorer et ajuster la performance de l’IFS, 2e partie

par Richard Theis, Mis en ligne le 14/06/2006 - Publié en Février 2006

L’IFS est un système de fichiers solide, évolutif, fiable et hautement disponible. Peut-il aussi être très performant? Si vous pensez que non, lisez ce qui suit car vous pourriez bien trouver quelques conseils qui modifieront votre opinion. Et même si vous répondez oui, il se pourrait bien que quelques-uns des conseils, pas tellement connus, de cet article contribuent à affiner la performance de l’IFS.Cet article est le second d’une série de deux contenant des conseils et des astuces visant à améliorer et à régler finement les performances de l’IFS. Cet article donne des conseils visant la performance des fichiers stream, tandis que le précédent (« Améliorer et ajuster la performance de l’IFS, 1ère partie », novembre 2005, ou www.itpro.fr Club abonnés) s’intéressait aux performances générales et aux répertoires. D’une manière générale, les conseils des deux articles vont du général au spécifique et devraient améliorer le fonctionnement de l’IFS tant sur le plan global que sur celui des applications. Cependant, pour tenir compte de certaines réserves en matière de performances, veuillez lire l’avertissement à la fin de cet article.

On sait que l’IFS comprend 10 systèmes de fichiers uniques. Mais, en matière de performance générale de l’IFS, les systèmes de fichiers racine (/), QOpenSys et définis par l’utilisateur (UDFS, user-defined file systems) sont généralement impliqués. Par conséquent, dans cet article et dans le précédent, les conseils et le terme « systèmes de fichiers » s’appliquent à ces trois systèmes.

Les objets fichier stream contiennent la plupart des données du système de fichiers. Les conseils visant à améliorer les performances des répertoires, dans la 1ère partie de cet article, devraient vous aider à obtenir beaucoup plus rapidement les données de vos fichiers stream. Les conseils suivants optimiseront l’utilisation de vos données de fichiers stream.

Considérations sur la sécurité de XML

par Sharon L. Hoffman, Mis en ligne le 24/05/2006 - Publié en Janvier 2006

En tant que consommateurs, nous sommes tous soucieux de sécurité et de discrétion. Nous redoutons la fraude à la carte de crédit lors des achats en ligne, nous confions prudemment des données confidentielles comme le numéro de sécurité sociale, et beaucoup d’entre nous s’inquiètent de voir que les professions de santé partagent des données médicales électroniquement. Il est donc curieux que beaucoup d’entre nous se soucient fort peu du risque potentiel de sécurité, de confidentialité et d’intégrité des données, que présente la transmission d’un document non crypté comme pièce jointe de courriel ou via FTP.Quand les données sont codées pour les rendre plus portables, les risques de divulgation sont encore plus grands, parce que les intrus ont beaucoup plus « d’information sur l’information » - ce qu’on appelle les métadonnées – pour évaluer facilement la valeur des messages interceptés. Le plus répandu de ces procédés d’encodage est XML – une lingua franca puissante pour déplacer des enregistrements de gestion entre des réseaux et des plates-formes informatiques. La sécurité et l’intégrité des données revêtent une importance toute particulière quand les entreprises commencent à utiliser XML pour échanger des données.

Heureusement, les inventeurs de XML ont prévu le besoin de sécuriser la transmission et ont intégré le cryptage des données dans le standard. Apprenez à crypter correctement des documents XML pour les transporter en toute sécurité, et vous supprimerez une faille importante du dispositif de sécurité de l’entreprise.

Protégez vos mots de passe par programmation

par Dick Lewis - Mis en ligne le 10/05/06 - Publié en Décembre 2004

Il y a plusieurs années, mon téléphone a sonné au milieu de la nuit. La mise à niveau matérielle d’un serveur dans ma société avait capoté. La carte réseau de l’un de nos serveurs de fichiers principaux avait rendu l’âme et perdu toute connectivité réseau. Nous avions certes des cartes de remplacement, mais ne pouvions les installer parce que le serveur ne semblait pas avoir de références de domaines cachés et la combinaison nom de compte utilisateur et mot de passe Administrator local ne fonctionnait pas. Nous étions donc évincés de notre propre boîte et nous ne disposions alors d’aucun outil d’intrusion commode pour nous tirer d’affaire. Nous sommes finalement parvenus à nous frayer un chemin dans notre propre serveur mais, à mes yeux, cette expérience ne faisait que souligner l’importance qu’il y a à maintenir, à gérer et à vérifier les noms de comptes et les mots de passe Administrator du serveur...Les administrateurs système soulignent souvent l’importance de changer les mots de passe Administrator pour des raisons de sécurité. Cette insistance est bel et bien justifiée parce que le compte Administrator local détient la clé du sanctuaire de l’information sur ce serveur. Cependant, parallèlement à cet aspect de la sécurité, il faut prendre en compte les situations insolites dans lesquelles on doit être sûr à 100 % que, quand on s’assied à la console, l’information de logon fonctionnera. En effet, rien n’est plus désagréable que de voir un avertissement signalant un nom d’utilisateur/mot de passe inapproprié, quand on tente une connexion locale.

Vérifier et modifier manuellement les mots de passe sur de nombreux serveurs prend beaucoup de temps. Ce temps peut conduire un administrateur à vérifier et à modifier les mots de passe moins souvent, au grand dam de la sécurité du réseau. Et des erreurs pourraient fort bien se glisser, conduisant au genre de situation que je viens de décrire.

Heureusement, les scripts peuvent effectuer des opérations répétitives comme la vérification et le changement des mots de passe avec plus de vitesse et d’exactitude que ne le permettent les outils intégrés généralement utilisés en la circonstance. Les scripts offrent aussi plusieurs avantages par rapport aux outils GUI tierce partie. (Pour connaître ces avantages, voir l’encadré « Utilitaires GUI vs solutions scriptées ».) Même si vous n’avez jamais pratiqué aucun scripting ou développement de code, vous pouvez facilement commencer avec le script shell Windows en examinant et en utilisant PWcheck-change, un script entièrement fonctionnel qui vérifie et change les mots de passe. Quand je vous aurai présenté rapidement ce script, vous pourrez regarder sous le capot, Ensuite, je vous montrerai comment personnaliser et utiliser PWcheck-change.

Vous venez d’être piratés! Et maintenant?

par Alan Sugano - Mis en ligne le 11/04/06 - Publié en Décembre 2004

Enfin vendredi ! Vous rêvez d’un long week-end de trois jours dans ce gîte rural chaudement recommandé par un ami. Au moment d’endosser votre veste, un utilisateur se plaint de la grande lenteur du réseau, particulièrement quand il essaie d’accéder à Internet. Vérification faite, vous constatez que le serveur et le réseau se traînent littéralement eux aussi. Vous consultez les statistiques de trafic fournies par le pare-feu et constatez un trafic sur Internet hors normes. Vous appliquez la commande Netstat au serveur et trouvez plusieurs connexions non autorisées à celui-ci, qui semblent provenir d’Internet. Poussant plus loin l’analyse, vous examinez le registre du serveur et y trouvez plusieurs programmes inhabituels prêts à se charger automatiquement. Appelez le gîte, annulez la réservation et préparezvous à un long week-end de travail. Vous venez tout simplement d’être piraté.Selon la nature de l’attaque, il n’est pas toujours facile de déterminer qu’il y a eu piratage. Pour découvrir l’attaque et appliquer le bon remède avant que les dommages ne s’étendent, il faut savoir où et quoi regarder. Je vais vous montrer où commencer à rechercher les programmes malveillants et comment appliquer un plan de reprise après piratage. Je conclurai en présentant trois cas pratiques montrant comment j’ai utilisé ces tactiques pour aider des entreprises à détecter un piratage de réseau, à redresser la situation, et à prévenir de futures attaques.

Les actualités de la semaine 39 – Windows IT Pro – 2006

Toutes les actualités du 25 Septembre au 1 Octobre 2006

Développer des API RPG réutilisables

J’ai passé les premières années de ce siècle à développer des frontaux Web basés sur Java, destinés à d’anciennes applications iSeries. En interfaçant Java et RPG, mes clients voulaient bénéficier de la richesse du code en place et de la puissance des codeurs existants. Mais, pour bien coder le côté Java de cette interface, les développeurs Web ont besoin d’une API intuitive et simple à utiliser, ayant fait ses preuves. Malheureusement, nous n’obtenons souvent qu’un code non testé et sauvage.Le problème est double :

1. L’ancien code n’a pas été écrit à l’aide de composantes de logiciel réutilisables.

2. Les codeurs à l’ancienne ne savent peut-être pas comment réaménager le code existant ou comment écrire le nouveau sous forme de composantes logicielles réutilisables.

Je fournis ici une liste de standards que les développeurs RPG pourront utiliser pour créer une API à base de composantes (CBD, component-based developed).

La perfection par la pratique

La réussite dans les affaires, dépend directement de la disponibilité des systèmes informatiques. Et l’objectif commun des entreprises d’aujourd’hui est de ne subir aucun temps d’immobilisation. Les sinistres peuvent frapper à tout moment, n’importe où. On ne parle pas forcément d’une catastrophe majeure, du genre inondation ou tremblement de terre. N’importe quel incident ou sinistre peut faire perdre beaucoup d’argent à toute entreprise. Pour réduire le risque, il faut en premier lieu disposer d’un solide plan de reprise après sinistre (DRP, disaster recovery plan). Un DRP est un ensemble de processus développé pour votre société, qui décrit les actions que l’équipe informatique doit mener pour reprendre rapidement l’exploitation après une importante interruption du service. En dressant la liste des activités à suivre, votre entreprise peut réduire les pertes causées par l’immobilisation. Mais une fois que l’on a développé et mis en oeuvre un DRP, le travail ne fait que commencer : il faut le tester – pas juste une fois, mais régulièrement – pour refléter la dynamique de vos environnements informatiques.

Lire l'article

News iSeries – Semaine 23 – 2006

Toutes les actualités de la semaine du 5 au 11 Juin 2006

Lire l'article

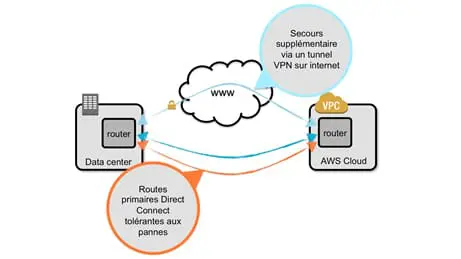

Les VPN SSL simplifient la sécurité des utilisateurs distants

par Mel Beckman, Mis en ligne le 24/05/2006 - Publié en Janvier 2006

S’il est une application qui mérite le trophée « killer app » sur Internet, c’est bien le travail en réseau privé virtuel. Les réseaux privés virtuels (VPN, virtual private networks) ont commencé comme une solution compliquée apportée à un problème de sécurité épineux : relier deux réseaux distants par Internet, sans exposer le trafic à l’indiscrétion ou à l’intrusion des pirates. Le but du VPN était alors simplement de remplacer des circuits privés coûteux entre des emplacements. Et donc, les utilisateurs de VPN ont assumé la complexité pour obtenir en échange d’importantes économies mensuelles. Mais les VPN ont connu une forte croissance pour assurer une connectivité sécurisée là où il n’y en avait pas auparavant : télétravailleurs, partenaires professionnels, fournisseurs, clients, employés branchés depuis le Starbucks du coin. La technologie VPN est devenue très bon marché mais, malheureusement, pas beaucoup moins complexe.Cette complexité persistante est due partiellement au protocole qui a remporté la guerre des standards VPN, IPSec (IP Security). Conçu pour fonctionner dans des environnements réseau très divers, du mode commuté au sans fil en passant par la large bande passante, IPSec présente des dizaines d’options configurables. Les fournisseurs de VPN IPSec vendent un logiciel client spécial pour alléger le fardeau de la configuration, mais peu d’entreprises sont prêtes à ajouter encore un autre logiciel propriétaire à leur panoplie. Pourtant, l’autre solution – support IPSec intégré dans les systèmes d’exploitation pour postes de travail – constitue une entreprise de configuration et de dépannage fastidieuse. Fastidieuse pour des spécialistes réseau expérimentés, mais carrément hors de portée de l’utilisateur lambda.

En butte à la résistance des clients face à leur solution utilisateur final IPSec, les fournisseurs de VPN ont imaginé un contournement astucieux : le VPN SSL.

A son niveau le plus élémentaire, une connexion VPN SSL ne demande à l’utilisateur qu’un navigateur Web. Bien sûr, des produits VPN SSL plus élaborés peuvent procurer pratiquement toutes les fonctionnalités d’un VPN IPSec et même un contrôle de stratégie de granularité plus fine. Et tous les produits VPN SSL ont un avantage déterminant : facilité d’installation et d’assistance. Exactement ce que le help desk de n’importe quel administrateur de réseau aime entendre.

Pour comprendre comment vous pouvez utiliser les VPN SSL en lieu et place de leurs frères IPSec, vous devez connaître le spectre des produits et les diverses fonctions qu’ils permettent. Certains produits VPN SSL sont véritablement sans client, tandis que d’autres utilisent des applets Java ou ActiveX légères transférées automatiquement du Web. Certains emploient une simple authentification par ID/mot de passe utilisateur. D’autres ont recours à des certificats numériques de haute sécurité. Certains donnent aux utilisateurs l’accès complet à votre réseau lorsqu’ils sont connectés ; d’autres vous permettent de limiter l’accès aux seules ressources permises par des contrôles appropriés.

Aucun produit VPN SSL ne fonctionne directement sur l’iSeries, donc vous ajouterez encore un autre produit hétérogène à votre attirail. Mais c’est pour la bonne cause.

Utilisation pratique de XML dans l’environnement iSeries

par Charles Caplan, Mis en ligne le 03/05/2006 - Publié en Décembre 2005

Depuis 1998, le W3C (World Wide Web Consortium) recommande XML. Depuis lors, celui-ci a connu un tel succès que tout développeur doit connaître au moins un aspect de l’univers XML pour accomplir sa mission.

On a souvent dit que le grand mérite des standards est la richesse du choix qu’ils proposent. Et c’est bien le cas de XML. Heureusement, l’iSeries est capable de traiter de nombreuses technologies liées à XML dans plusieurs langages de programmation.Je montre ici quelques utilisations de XML sur l’iSeries. Ces techniques visent à vous simplifier la vie et à faciliter le partage des données sur différents systèmes. Cet article n’est absolument pas exhaustif en la matière et je vous invite à chercher par vous-même d’autres usages de XML sur l’iSeries. Je suis sûr que vous trouverez quelque chose de nouveau, pour votre profit.

Les plus consultés sur iTPro.fr

- Communication d’entreprise à l’ère de l’IA : fragmentation, Shadow AI et perte de contrôle

- Pourquoi les outils de sécurité ne suffisent plus face aux angles morts de la détection

- Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

- L’analytique prédictive au service de la décarbonation en France

Articles les + lus

Microsoft Build 2026 : contre-offensive des modèles maison face à OpenAI et Anthropic

Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

Analyse Patch Tuesday Mai 2026

Les coûts cachés des merge requests générées par l’IA

Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

À la une de la chaîne Tech

- Microsoft Build 2026 : contre-offensive des modèles maison face à OpenAI et Anthropic

- Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

- Analyse Patch Tuesday Mai 2026

- Les coûts cachés des merge requests générées par l’IA

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants