L’utilitaire Linkd

par Mark Minasi - Mis en ligne le xx/xx/2003

par Mark Minasi - Mis en ligne le xx/xx/2003

Quand un lecteur est sur le point de

manquer d'espace, il est bon de pouvoir

augmenter sa capacité par un

moyen simple. La solution réside peutêtre

dans les points de jonction de

Windows 2000. A l'origine, les points de jonction

palliaient la limite de 26 lettres de lecteurs.

Si l'on voulait installer plus de 26

lecteurs dans Windows NT, on était impuissant

après la lettre Z. Les points de

jonction permettent d'installer 27 lecteurs

(ou plus). Une fois le 27e lecteur

installé, il se trouve dans LDM (Logical

Disk Manager), formaté et prêt à l'emploi

mais inaccessible parce que Win2K

n'a pas de nom à lui donner. Pour

rendre le lecteur accessible, on peut

utiliser des points de jonction pour que le lecteur ressemble à un répertoire

sur un volume existant. Après

avoir créé un répertoire (C:\extradrive,

par exemple) sur un lecteur existant,

on connecte le lecteur sans nom à

C:\extradrive (nous verrons comment

plus loin). A partir de là , l'écriture de

données sur C:\extradrive place les

données sur un autre lecteur physique

que l'écriture de données sur C:\winnt.

Ordirope donne une nouvelle dimension Web aux applications iSeries 400

Par Catherine China - Mis en ligne le 24/06/2003

Les entreprises souhaitent de plus en plus ouvrir leurs syst¨¨mes d'information aux

clients et partenaires via Internet. Avec MINO¦² Web, Ordirope propose une solution unique sur le march¨¦ iSeries de connectivit¨¦ Web-to-Host. Une solution tr¨¨s riche fonctionnellement

simple d'utilisation et qui autorise la « Webisation ¨¤ la demande » comme nous l'explique Pierre Barrat, responsable commercial chez Ordirope.

Utiliser XML pour la distribution d’objets

Depuis 1995, je propose une page Web d’utilitaires programmeur « feedbackware ». (C’est un code que l’on peut utiliser gratuitement – à condition de contribuer à son amélioration.) Je n’ai jamais été complètement satisfait par la méthode d’installation utilisateur de mon site (http://www.alltel. net/~craigru/jcrcmd2.html).Mais désormais, avec XML, j’utilise un utilitaire de transfert de source unique et puissant qui permet de créer des groupes d’objets source dans le format XML. La source, les attributs et les commandes de création sont tous fournis dans un document XML que l’on peut transférer par le Web, le e-mail, ou SNDNETF (Send Network Files).

Lire l'article

Développement, déploiement, e-business

Des développements pour l'intégration et l'e-business.

LANSA annonce la disponibilité de la version 10 de sa suite d'outils de développement, d'intégration et de e-business.

Lire l'article

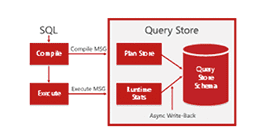

Se préparer pour le sql query engine V5R2

Par Mike Cain & Kent Milligan

Des améliorations de performances franches pour des instructions SQL longues

et complexesVous avez probablement entendu

parler d'IBM à deux propos : grande

amélioration des performances de SQL

ou un nouveau moteur de base de

données en V5R2. Malheureusement, il

y a beaucoup de malentendus sur ce

sujet du fait qu'une partie seulement

de ces changements liés aux performances

SQL a été livrée avec la V5R2

en disponibilité générale. Cet article

explique ce qu'il faut savoir sur le SQE

(SQL Query Engine) V5R2 et comment

obtenir la dernière version de ces améliorations

DB2 UDB.

IBM et DB2 UDB continuent à mener

la danse en SQL et en optimisation

des requêtes. Afin d'incorporer plus rapidement

ces technologies de pointe

dans DB2 UDB for iSeries, IBM a décidé

de refondre l'optimiseur de requêtes

et certaines parties du moteur

runtime en V5R2. Le moteur revu et

corrigé s'appelle SQL Query Engine et

il a été conçu principalement pour des

interfaces SQL comme embedded

SQL, ODBC et JDBC. Le SQE bénéficie

aussi des toutes dernières techniques

de programmation orientées objet

(OO). Grâce à cette base de code OO,

il sera beaucoup plus facile de s'adapter

à la future optimisation SQL. En fait,

l'optimiseur SQE V5R2 contient de

nombreuses techniques d'optimisation

de pointe qui ont conduit à des

améliorations de performances sensibles

pour des instructions SQL longues et complexes. Les instructions

SQL courtes qui dominent dans les requêtes

OLTP (online transaction processing)

bénéficieront moins des améliorations

SQE. Comme l'indique le

nom SQE, seules les requêtes en lecture

seule exécutées à partir d'une interface

de type SQL bénéficieront de

SQE. Et donc, Query, QQQQRY API et

OPNQRYF ne bénéficieront pas du

nouveau moteur en V5R2. Ces interfaces

utilisent encore ce que nous appelons

le CQE (Classic Query Engine).

Nous verrons plus loin quels types

d'instructions SQL bénéficient de SQE.

La figure 1 montre l'amélioration

de performances obtenue en incorporant

de nouvelles techniques d'optimisation

et de performances dans le moteur.

D'après des tests effectués par

IBM, ces résultats de performances représentent

fidèlement l'impact potentiel

de SQE sur une charge de travail

SQL. Certaines requêtes seront nettement

plus rapides, d'autres resteront

inchangées et une poignée de requêtes

SQL pourra même subir une

dégradation. Comme dans toute mesure

de performances, les résultats individuels

varieront selon les circonstances.

La refonte du moteur de base de

données visait surtout à améliorer la

performance. Mais il y avait aussi un

autre objectif : faciliter l'ajout de nouvelles

fonctionnalités à DB2 UDB for

iSeries. On en trouve un bon exemple

dans le fait que la V5R2 est mieux à

même de traiter rapidement les requêtes

« absurdes » (avec une condition

de recherche telle que WHERE

1=2, par exemple).

Croyez-le ou non, certaines solutions

logicielles exécutent des requêtes

qui incluent des critères de sélection

absurdes du genre WHERE

1=2. On fait cela pour s'assurer que la

requête renvoie un jeu de résultats

vide. Avant la V5R2, CQE aurait renvoyé

le jeu de résultats vide sur ces requêtes,

mais sans grande efficacité. Si

une requête absurde était appliquée à

une table de 1000 lignes, CQE aurait visité

les 1000 lignes et vérifié si 1=2 sur

chacune d'elles. L'inefficacité du CQE

était bien connue, mais la base du code

procédural était telle qu'il était très difficile

d'améliorer le moteur afin que les

requêtes contenant des critères de sélection

absurdes puissent être traitées

sans balayer les données. En revanche,

la conception OO de SQE permet très

facilement d'améliorer le moteur afin

que, pour les requêtes contenant des

critères de sélection absurdes, DB2

renvoie simplement un jeu de résultats

vide immédiatement.

Comme nous l'avons laissé entendre

plus haut, IBM délivre les améliorations

SQE par étapes sur la V5R2.

On sait bien que le moteur DB2 UDB

intégré joue un rôle central sur les serveurs

iSeries et AS/400e ; c'est pourquoi

IBM avance par étapes pour atténuer

l'impact sur vos applications et

Pourquoi superviser son infrastructure AD avec MOM

Depuis environ un an, un petit nouveau est apparu dans le monde de la supervision : Microsoft Operations Manager. Petit nouveau certes, mais il est important de noter que ce produit n’est pas tout jeune et est déjà mature. En effet, il en est en fait, à sa version N°4. C’est un produit qui a été racheté par Microsoft à NetIQ. Le service pack1 du produit sort en janvier 2003.Ce produit est destiné à être une référence dans le monde de la supervision des infrastructures Microsoft et commence déjà réellement à s’implanter dans les entreprises soucieuses du bon fonctionnement de leurs infrastructures Windows.

Avant de décrire pourquoi MOM est le produit idéal pour surveiller l’AD, il est important de rappeler pourquoi il est nécessaire de superviser une infrastructure Active Directory.

Trucs & Astuces : VLAN, DHCP, DSL

Retrouvez les trucs astuces de Mel Beckman, publiés dans iSeries News Vol.1 - Numéro 10 - Novembre 2002 : Problèmes de cables réseau - VLAN et DHCP ... - Hub sans fil et DHCP - Liens DSL redondants

Lire l'article

Réaménager les applications RPG pour l’architecture MVC

Si l’on vous demande de décrire les caractéristiques de vos applications iSeries, vous répondrez probablement: elles sont basées sur le RPG, sont constituées de programmes monolithiques et ont une interface de type écran passif. Toute autre réponse indiquera que vos applications ne sont pas représentatives de l’environnement iSeries moyen.

En examinant de près des applications iSeries héritées, on voit que leurs programmes englobent tout à propos d’une fonction particulière ou d’un ensemble de fonctions. Autrement dit, la saisie, le traitement et la sortie pour une fonction donnée sont étroitement intégrés, souvent dans un même programme.

En conséquence, les applications ont souvent des fonctions redondantes, sont parfois difficiles à maintenir et manquent de souplesse et d’extensibilité. Songez au travail de programmation que demande l’adjonction d’une interface de navigation à vos applications et vous prendrez conscience de leur rigidité.

Lire l'article

Minos Web 3, par Ordirope

Ordirope annonce la version 3 de Minos Web.

La version 3 qui a été annoncée lors du salon Systèmes & Applications est, en fait, la traduction littérale des besoins fonctionnels techniques exprimés par les clients et remontées du terrain au travers du réseau de distributeurs.

Lire l'article

Traitement des erreurs spl V5R2

Par Paul Conte - Mis en ligne le 17/09/2003

1àˆRE PARTIE : PRINCIPES DE BASE

Un guide essentiel pour blinder le coding du langage de procédure SQLLe langage de procédure SQL (SPL,

SQL Procedural Language) est un langage

IBM et standard permettant

d'écrire des procédures stockées, des

UDF (user-defined functions) et des

triggers. Pour écrire du code SQL dans

le but d'accéder à la base de données

iSeries, SPL est généralement plus

simple que les HLL (high-level languages).

De plus, SPL bénéficie de

fonctions très intéressantes pour des

procédures stockées, des UDF et des

triggers qui ne contiennent pas de

code base de données. En revanche, un

HLL, comme RPG ILE, est souvent préférable

lorsque la procédure stockée,

l'UDF ou le trigger est vaste ou complexe.

Avant la V5R2, SPL souffrait, entre

autres, d'un mécanisme de traitement

d'erreurs peu maniable. Avant la V5R2,

écrire du code SPL sûr était si compliqué

que la plupart des développeurs se

contentaient d'une protection partielle

pour leurs routines et… croisaient les

doigts. Avec la V5R2, IBM permet des

instructions composées imbriquées

qui permettent enfin de protéger entièrement

les routines SPL.

Cependant, les règles de traitement

d'erreurs SPL restent baroques et il est

presque impossible de les déchiffrer

sans beaucoup d'expérimentation par

essais et erreurs successifs. Ou sans un

guide, comme cette série de deux articles.

Dans cette première partie, j'explique

comment fonctionne le traitement

d'erreurs SPL et je suggère

plusieurs « meilleures pratiques » pour

coder un SPL bien protégé. Dans la seconde

partie, je présenterai un

exemple complet d'une procédure

stockée SPL qui illustre un traitement

d'erreurs efficace. Cette série suppose

Exchange 2000 SP3

Tous les produits traversent un cycle de vie d’intensité variable. Au début, le rythme de changement est rapide car les ingénieurs s’évertuent à ajouter des fonctions pour obtenir le meilleur produit. Au fil du temps, on ajoute moins de fonctions. Les ingénieurs corrigent des bogues, mais le produit se stabilise sous une forme qui perdure jusqu’au moment où l’on est prêt à lancer une nouvelle génération du produit. Et le cycle redémarre.Microsoft Exchange 2000 Server est la deuxième génération d’Exchange et il présente beaucoup de différences par rapport à la première (d’Exchange Server 4.0 à Exchange Server 5.5). Le Store est divisé en partitions, un nouveau moteur de routage SMTP remplace le MTA (Message Transfer Agent) basé sur X.400, et AD (Active Directory) offre des services de répertoire. Exchange 2000 Service Pack 1 (SP1) et SP2 affinent le produit en corrigeant des bogues apparus à l’usage et en ajoutant de nouvelles fonctions comme le Mailbox Manager en SP1 et un composant d’accès au répertoire réécrit (DSAccess) en SP2.

Lire l'article

Boite à outils

Mis en ligne le 25/08/2003

Puis-je déclencher un programme sur NT à partir d'un programmes iSeries ? Ou bien, un programme iSeries peut-il écrire directement dans une base de données SQL Server à partir de l'iSeries ? - Puis-je déclencher un programme sur NT à partir d'un programmes iSeries ? Ou bien, un programme iSeries peut-il écrire directement dans une base de données SQL Server à partir de l'iSeries ?

Solution d’intégration Web-to-Host, par Teamstudio

Teamstudio annonce Teamstudio Screensurfer Edition 2/version 4.5, nouvelle version de sa solution d'intégration Web-to-Host. Cette mise à jour améliore Screensurfer et Teamstudio Express, environnement de développement intégré.

Les améliorations de Screensurfer porte sur l'ajout d'un support de caractères japonais double-byte pour iSeries et zSeries et fournit un support d'émulation VT100/102 en mode transactionnel. Les changements de Teamstudio Express comprennent notamment un support d'émulation VT100/102.

Lire l'article

Les nouveautés de la semaine 22 – Windows 2000 & .Net – 2003

Tous les nouveaux produits du 26 Mai au 1 Juin 2003

Lire l'article

Actualités Windows NT / 2000 – Semaine 21 – 2003

Toutes les Actualités du 19 au 25 Mai 2003

Lire l'article

Un premier coup d’oeil à iSeries Access for Web

par Michael Otey - Mis en ligne le 06/05/2003

iSeries Access for Web d'IBM est

le dernier né de la famille de produits

Client Access (désormais iSeries

Access) d'excellente et longue réputation.

Contrairement à ce que l'on pourrait

croire à première vue, ce produit n'est pas une version actualisée de

Client Access Express. iSeries Access

for Web n'est pas le Client Access de

votre père.

iSeries Access for Web ne vise plus exclusivement le desktop. Il s'agit d'un servlet Java iSeries qui, outre d'autres possibilités, rend les écrans iSeries sous la forme de flux de données HTML qui sont ensuite envoyés à un navigateur client via le protocole Web HTTP. Il en découle plusieurs avantages. S'agissant d'un servlet, le produit n'a pas besoin d'installation ou de configuration client. Un client a simplement besoin d'un navigateur compatible. Le travail administratif nécessaire pour déployer et gérer la connectivité iSeries pour vos utilisateurs est donc très allégé.

Il y a bien sûr quelques compromis, et certaines des fonctionnalités fournies par les versions desktop de Client Access sont absentes d'iSeries Access for Web. Dans cet article, je donne un aperçu des nouvelles fonctions d'iSeries Access for Web et un résumé de ses exigences du point de vue système et logiciel. Pour voir la relation entre iSeries Access for Web et les autres produits de la famille Client Access, voir « Les différents visages de Client Access ».

Lire l'article

Gestion de fichiers spool iSeries

Generic Software présente Reprint, solution d'archivage en ligne, en temps réel et automatique pour fichiers spool iSeries.

Reprint archive instantanément les fichiers spool dès qu'ils arrivent en files d'attente de sortie et génère une liste de fichiers à partir desquels les utilisateurs peuvent sélectionner les rapports à imprimer

Lire l'articleLes plus consultés sur iTPro.fr

- Communication d’entreprise à l’ère de l’IA : fragmentation, Shadow AI et perte de contrôle

- Pourquoi les outils de sécurité ne suffisent plus face aux angles morts de la détection

- Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

- L’analytique prédictive au service de la décarbonation en France

Articles les + lus

Microsoft Build 2026 : contre-offensive des modèles maison face à OpenAI et Anthropic

Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

Analyse Patch Tuesday Mai 2026

Les coûts cachés des merge requests générées par l’IA

Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

À la une de la chaîne Tech

- Microsoft Build 2026 : contre-offensive des modèles maison face à OpenAI et Anthropic

- Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

- Analyse Patch Tuesday Mai 2026

- Les coûts cachés des merge requests générées par l’IA

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants