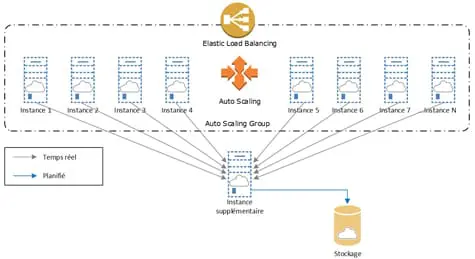

Ce deuxième scénario permet de pouvoir envoyer les journaux sur une instance.

Centralisation des journaux avec une rotation sur un espace de stockage

Celle-ci effectuera les opérations de consolidation avant de stocker les données résultantes sur un espace de stockage réservé à cet effet. Le problème de ce modèle est qu’il n’est pas élastique au sens où il est très dépendant du nombre d’instances exécutées.

Ces dernières pourraient engendrer une contrainte de charge sur l’instance de consolidation que ce soit en ce qui concerne la bande passante, la puissance de calcul nécessaire ou l’espace disque utilisé pour travailler sur les journaux.

Enfin pour terminer, si l’instance supplémentaire est défaillante, la perte d’une partie des journaux aura plus d’impact que dans le schéma précédent, à partir du moment où ce sont l’ensemble des journaux de toutes les instances en attente d’écriture qui seront perdus d’un seul coup.

Téléchargez cette ressource

Sécuriser Microsoft 365 avec une approche Zero-Trust

Découvrez comment renforcer la cyber-résilience de Microsoft 365 grâce à une approche Zero-Trust, une administration granulaire et une automatisation avancée. La technologie Virtual Tenant de CoreView permet de sécuriser et simplifier la gestion des environnements complexes, tout en complétant vos stratégies IAM, y compris dans les secteurs réglementés.

Les articles les plus consultés

Les plus consultés sur iTPro.fr

- Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

- L’analytique prédictive au service de la décarbonation en France

- Ofelia, ex-Bonitasoft, lance une solution d’orchestration IA agentique

- Le bruit au travail et ses effets sur la concentration dans les bureaux modernes

Articles les + lus

Microsoft Build 2026 : contre-offensive des modèles maison face à OpenAI et Anthropic

Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

Analyse Patch Tuesday Mai 2026

Les coûts cachés des merge requests générées par l’IA

Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

À la une de la chaîne Tech

- Microsoft Build 2026 : contre-offensive des modèles maison face à OpenAI et Anthropic

- Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

- Analyse Patch Tuesday Mai 2026

- Les coûts cachés des merge requests générées par l’IA

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants