Vous l’aurez compris, on ne plaisante ni ne transige avec la confidentialité et le secret des correspondances dans ce métier.

Cloud : les acteurs non-identifiés de la chaîne

L’erreur, qu’elle soit volontaire ou faite par un prestataire de Cloud Computing, n’est pas permise. Elle pourrait avoir comme conséquence des poursuites au pénal, d’être rayé de l’Ordre du Barreau, ou avoir des conséquences au niveau des assurances de la profession.

Vous me diriez alors, pourquoi sont-ils intéressés par le Cloud Computing ? Pour trois raisons principales :

- La première, c’est que la profession est très fragmentée et qu’il existe un très grand nombre de cabinets de petite taille ou d’indépendants, et qu’ils n’ont ni le temps, ni l’argent à consacrer à gérer une informatique interne.

- La seconde est qu’il s’agit d’un métier extrêmement mobile où on ne compte pas ses heures, où il n’est pas possible de se limiter à des horaires de bureau ou d’avoir le temps de repasser à l’étude.

- Enfin, la dernière et c’est la raison principale de mon intervention, c’est que leurs nouveaux clients sont jeunes, et ont l’habitude d’utiliser des outils de communication et de transfert de données numériques : Allez dire à un jeune entrepreneur qu’il doit physiquement passer à l’étude de son avocat pour discuter 5 à 10 minutes sur l’état d’avancement de son dossier… Totalement décalé avec les jeunes entrepreneurs trentenaires, accros à leur Smartphone, Skype et autres Twitter.

Revenons à cette présentation du 17 septembre. Après avoir rapidement brossé les différents termes techniques du Cloud Computing avec lesquels vous êtes familiers et discuté avec les avocats présents lors de cette session, il apparait qu’environ un tiers sont déjà des utilisateurs à titre personnel de ces nouvelles technologies (Cloud Computing, SaaS, BYOD, etc.) ou tout du moins savent-ils en donner une définition exacte.

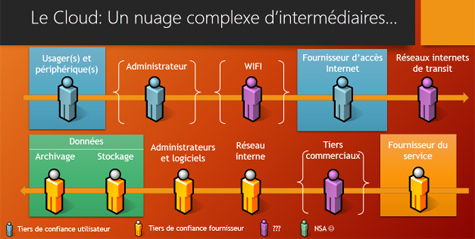

Par contre, le premier transparent de ma présentation a eu son petit effet. Le voici :

Comme vous l’aurez compris, ce métier est particulièrement sensible à tout intermédiaire qui pourrait s’immiscer dans la communication avec leur client. Quelle fût donc leur réaction en découvrant que le « nuage informatique » est tout d’abord un « nuage de responsabilité » comme le présente ce schéma.

Plus grave encore : Si certains acteurs de la chaîne de communication peuvent être facilement identifiés (l’émetteur, le fournisseur d’accès Internet, le prestataire du service Cloud avec lequel le cabinet a contractualisé, et une idée plus ou moins précise et fiable d’où se trouve la donnée hébergée ou en transit), certains sont totalement inconnus et/ou très difficiles ou impossible à identifier. Les murmures dans la salle se sont tus lorsque j’ai proposé à l’audience d’imaginer qu’elle transmette de main en main selon cette chaîne, un dossier papier… Ambiance de plomb dans la salle. Pendant un bref instant, j’ai pensé que j’aurais dû mettre un peu de multimédia dans ce transparent en l’accompagnant d’un fond musical issu du répertoire de Frédéric Chopin (et plus particulièrement de la sonate n°2, opus 35, 3ème mouvement). Pour les esprits curieux et non musicophiles, je vous glisse ici le lien. Si j’ai la chance de rejouer cette petite présentation aux Microsoft TechDays 2014, à condition de me trouver vingt minutes entre une session sur Windows Azure et une sur Office 365, promis, je le fais.

Cela étant, malgré ce nombre d’intermédiaires, cela ne remet pas en cause le fait qu’il soit indispensable d’adopter ces services en ligne, pour répondre aux exigences du métier comme j’ai pu l’indiquer quelques paragraphes plus haut. La peur du risque véhiculée par les ayatollahs de la sécurité ultime sur tout et n’importe quoi n’amène à rien, et surtout pas d’embrasser les nouvelles technologies. Si je les écoutais, je n’oserai même plus prendre ma voiture pour me déplacer.

Téléchargez cette ressource

Rapport mondial 2025 sur la réponse à incident

Dans ce nouveau rapport, les experts de Palo Alto Networks, Unit 42 livrent la synthèse des attaques ayant le plus impacté l'activité des entreprises au niveau mondial. Quel est visage actuel de la réponse aux incidents ? Quelles sont les tendances majeures qui redessinent le champ des menaces ? Quels sont les défis auxquels doivent faire face les entreprises ? Découvrez les top priorités des équipes de sécurité en 2025.

Les articles les plus consultés

Les plus consultés sur iTPro.fr

- Les risques liés à l’essor fulgurant de l’IA générative

- Pourquoi est-il temps de repenser la gestion des vulnérabilités ?

- Reporting RSE : un levier d’innovation !

- De la 5G à la 6G : la France se positionne pour dominer les réseaux du futur

- Datanexions, acteur clé de la transformation numérique data-centric