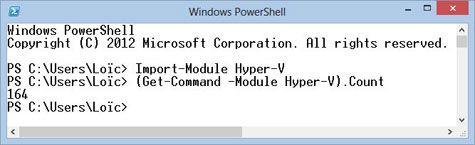

Les outils de gestion d’IMF sont au nombre de deux. L’installation du produit ajoute un nouvel onglet Intelligent Message Filtering à la boîte de dialogue Message Delivery Properties et un noeud Intelligent Message Filter sous le noeud Protocols pour chaque serveur virtuel SMTP dans la console ESM. Vous accédez à

Configuration d’IMF

la boîte de dialogue Message Delivery Properties et à son nouvel onglet Intelligent Message Filtering, illustré à la figure 1, à partir du noeud Global Settings (Paramètres globaux) dans ESM. Vous pouvez utiliser cet onglet pour définir la passerelle et stocker les valeurs de seuil, ainsi que pour spécifier une action à exécuter sur les messages dont le niveau est supérieur au seuil de passerelle:

• No action (Aucune action) constitue l’action par défaut.

Microsoft conseille de n’entreprendre aucune action lorsque vous déterminez avec précision le volume de spams que vous recevez. Vous pouvez définir un seuil et No action. Dans ce cas, les compteurs « The Total Messages Assigned an SCL Rating of X » (Nombre total de messages ayant reçu le contrôle d’accès SCL X) de l’Analyseur de performances indiqueront combien de messages atteignent une valeur de seuil spécifique.

Il est possible d’ajouter les valeurs de compteur afin de déterminer le nombre de messages capturés par le filtre.

• L’action Archive enregistre les messages filtrés dans un dossier nommé UCEArchive sous le noeud de serveur virtuel SMTP, lequel est situé sous le noeud Mailroot, au-dessous du serveur SMTP. Les messages archivés sont conservés au format texte brut, d’où la possibilité de les ouvrir avec le Bloc-notes (Notepad), Outlook Express ou tout autre outil capable d’ouvrir des fichiers texte. Si l’archive contient des messages légitimes, vous pouvez les déplacer vers le répertoire de collecte et le service SMTP les retraitera en vue de leur remise sans filtrage supplémentaire. IMF ne propose pas de méthode pour visualiser le contenu des archives, mais il existe au moins deux solutions ; pour plus de détails, allez à l’adresse http://www.e2ksecurity.com/archives/ 000835.html.

• L’action Delete (Supprimer) supprime le message sans avertissement ; ni le destinataire ni l’expéditeur ne reçoivent d’indication sur l’action exécutée. Utilisez cette action avec prudence car si vous définissez un niveau SCL trop faible, vous perdrez probablement des messages légitimes.

• L’action Reject (Rejeter) rejette le message filtré au cours de la tentative de connexion et force le serveur de l’expéditeur à créer un rapport de non-remise et à le transmettre à l’expéditeur en question. IMF n’acceptera pas les messages, puis enverra un rapport de non-remise.

Par défaut, ces paramètres s’appliquent à tous les serveurs virtuels SMTP sur le serveur IMF. Toutefois, IMF doit être activé uniquement pour les serveurs virtuels que vous souhaitez filtrer. Par exemple, si vous suivez la recommandation Microsoft selon laquelle il est préférable d’utiliser des serveurs virtuels distincts pour le trafic entrant et le trafic sortant, vous n’avez probablement aucune envie de consacrer des cycles processeur à l’exécution d’IMF sur le serveur virtuel sortant. Vous activez et désactivez le filtrage IMF pour un serveur virtuel particulier au moyen du deuxième outil de gestion d’IMF : le noeud Intelligent Message Filter qui apparaît sous le noeud Protocols de chaque serveur virtuel SMTP dans le Gestionnaire système Exchange. Lorsque vous ouvrez la boîte de dialogue des propriétés du noeud Intelligent Message Filter, une liste de serveurs virtuels s’affiche et une case à cocher est associée à chacun d’eux. Assurez-vous que seules les cases à cocher des serveurs virtuels sur lesquels vous souhaitez utiliser le filtrage sont activées.

Paramétrage avancé.

Bien évidemment, beaucoup d’entre nous aimeraient bien pouvoir affiner le paramétrage du corpus, mais Microsoft ne le permet pas. De même, l’éditeur n’a pas annoncé comment il envisage de fournir les mises à jour du corpus, mais il utilisera probablement un processus similaire à celui employé pour le filtre Outlook et le filtre Entourage : vous téléchargerez un correctif à partir de Windows Update. Pour le moment, le guide de déploiement d’IMF décrit quatre entrées de registre utilisables pour affiner le comportement du filtre. Les trois premières modifications requièrent la création d’une nouvelle sous-clé nommée HKEY_LOCAL_MACHINE\ SOFTWARE\Microsoft\Exchange\ContentFilter et l’ajout des valeurs suivantes à celle-ci :

• ArchiveDir — Pour changer l’emplacement du répertoire d’archive, ajoutez une valeur de chaîne nommée ArchiveDir et utilisez-la pour spécifier le chemin complet (chemin local uniquement) vers le répertoire d’archive. ArchiveDir s’applique à tous les serveurs virtuels sur le serveur. Par conséquent, les messages ne sont pas regroupés par serveur virtuel lors de l’utilisation de ce paramètre.

• ArchiveSCL — Pour forcer IMF à stocker le SCL des messages filtrés, ajoutez une entrée REG_DWORD nommée ArchiveSCL et définissez sa valeur à 1. Chaque message filtré aura alors un en-tête X-SCL.

• CheckAuthSessions — Comme indiqué précédemment, les messages en provenance de connexions authentifiées ne sont pas filtrés. Toutefois, vous pouvez filtrer les messages d’expéditeurs authentifiés si vous recevez des messages d’utilisateurs qui sont authentifiés mais peuvent malgré tout envoyer des spams. Cette situation peut se produire au niveau de fournisseurs de services d’application (FSA) et d’universités, ainsi que dans d’autres environnements dans lesquels les utilisateurs ne sont pas nécessairement dignes de confiance. Pour activer le filtrage des messages envoyés par des utilisateurs authentifiés, ajoutez une entrée REG_DWORD nommée CheckAuth- Sessions et définissez sa valeur à 1.

Le quatrième paramètre est appliqué à un autre emplacement :

• Max Extended Rule Size — La liste des expéditeurs fiables et des expéditeurs bloqués créée par les utilisateurs est stockée dans un message invisible, au niveau de la boîte aux lettres de l’utilisateur. Par défaut, Outlook et IMF autorisent environ 510 Ko de données dans la liste, mais le client et le serveur doivent synchroniser les listes et vous souhaitez peut-être qu’elles soient moins volumineuses. Si c’est le cas, créez une valeur REG_DWORD nommée HKEYLOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\ MSExchangeIS\ParametersSystem\Max Extended Rule Size, puis attribuez-lui la valeur maximale (en octets) que vous souhaitez définir.

Le filtre de messages intelligent Exchange (IMF) est une solution de filtrage utile, notamment parce qu’elle est gratuite. Dans la majorité des environnements, elle réduira considérablement le nombre de spams. IMF ne vient pas se substituer à des filtres plus sophistiqués tels que ceux de NetIQ, Nemx Software et Symantec. Ces filtres et services offrent plus de possibilités de personnalisation, ainsi que des fonctions de filtrage, de quarantaine et de gestion supplémentaires.

Toutefois, IMF travaille de concert avec ces outils et il peut s’avérer intéressant pour les structures qui ne veulent ou ne peuvent pas investir dans un produit plus puissant. On peut, sans prendre trop de risques, penser que Microsoft ajoutera plus de fonctionnalités anti-spam dans IMF au fil du temps et je serais intéressé de voir comment le produit parviendra à tenir tête à la multitude de spammeurs malveillants.

Téléchargez cette ressource

Rapport Forrester sur les solutions de sécurité des charges de travail cloud (CWS)

Dans cette évaluation, basée sur 21 critères, Forrester Consulting étudie, analyse et note les fournisseurs de solutions de sécurité des charges de travail cloud (CWS). Ce rapport détaille le positionnement de chacun de ces fournisseurs pour aider les professionnels de la sécurité et de la gestion des risques (S&R) à adopter les solutions adaptées à leurs besoins.

Les articles les plus consultés

- N° 2 : Il faut supporter des langues multiples dans SharePoint Portal Server

- Partager vos images, vidéos, musique et imprimante avec le Groupe résidentiel

- Cybersécurité Active Directory et les attaques de nouvelle génération

- Les 6 étapes vers un diagnostic réussi

- Activer la mise en veille prolongée dans Windows 10

Les plus consultés sur iTPro.fr

- Reporting RSE : un levier d’innovation !

- De la 5G à la 6G : la France se positionne pour dominer les réseaux du futur

- Datanexions, acteur clé de la transformation numérique data-centric

- Les PME attendent un meilleur accès aux données d’émissions de la part des fournisseurs

- Fraude & IA : Dr Jekyll vs. Mr Hyde, qui l’emporte ?