Depuis Windows Vista, le format de distribution des systèmes d'exploitation Windows se présente sous la forme d'un fichier WIM qui contient plusieurs distribution du système.

Convert-WindowsImage

Ce format peut être facilement transformé en fichier VHDx à l’aide d’un script PowerShell librement téléchargeable. Cet outil prépare le système d’exploitation cible afin qu’il soit directement exploitable et exécutable par la plateforme Hyper-V. Il est même capable d’injecter le fichier de réponse créé précédemment à l’aide l’outil Windows System Image Manager afin de travailler avec un système directement opérationnel.

Ainsi, vous pouvez télécharger l’outil Convert-WindowsImage.ps1 qui se présente sous la forme d’un script PowerShell:

http://gallery.technet.microsoft.com/scriptcenter/Convert-WindowsImageps1-0fe23a8f

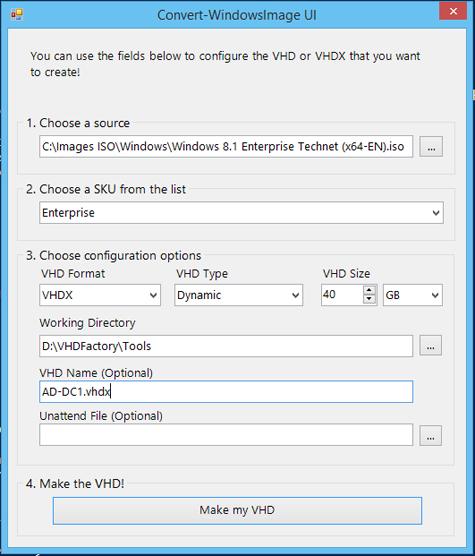

L’outil Convert-WindowsImage.ps1 peut être utilisé de deux manières différentes. Via une interface graphique qui doit être lancée à l’aide de la commande suivante :

.\Convert-WindowsImage.ps1 -ShowUI

(((IMG6979)))

Soit dans le cadre d’un script avec la ligne de commande suivante :

.\Convert-WindowsImage.ps1 -SourcePath ‘C:\Images ISO\Windows\Windows 8.1 Enterprise Technet (x64-EN).iso’ -VHDPath ‘D:\Images Virtuelles\AD-DC1\AD-DC1.vhdx’ -VHDFormat VHDX -VHDType Dynamic -SizeBytes 60GB -Edition Enterprise -UnattendPath « C:\ImagesVirtuelles\Unattend\Win8.1_ent_x64.xml »

Une fois la conversion effectuée, vous obtenez un fichier VHD (ou VHDx) contenant le système d’exploitation choisi. Ce disque est directement bootable dans un environnement Hyper-V. Au premier démarrage, celui-ci va automatiquement se configurer à l’aide des paramètres du fichier de réponse.

Téléchargez cette ressource

Guide des Solutions Cloud & Services Managés Simplifiés

Comment capitaliser sur son existant tout en bénéficiant, dès à présent, des promesses de flexibilité et de scalabilité du cloud ? Découvrez les bonnes pratiques pour répondre aux défis de simplification du Cloud dans ce nouveau TOP 5.

Les articles les plus consultés

Les plus consultés sur iTPro.fr

- Menace cyber lors des Jeux Olympiques et Paralympiques 2024

- CyberArk sécurise les identités humaines et machines avec CORA AI

- La généralisation de l’authentification par QR codes et les cyber-risques associés

- Intégrer l’IA dans son service client : les écueils à éviter pour l’IT et les métiers

- Microsoft Patch Tuesday Juillet 2024