Acteurs majeurs, tactiques, variantes émergentes, origine, manière de les arrêter, industries les plus ciblées … Tout est passé en revue.

Décryptage et Analyse des ransomwares

Entre les attaques « double extorsion » (chiffrement des données, exfiltration en amont, menace de les rendre publiques) et les attaques « triple extorsion » (ajout des attaques DDoS), l’intensification est réelle.

La double extorsion privilégiée

La tendance des attaques « double-extorsion » a explosé. Cette tactique est renforcée par des attaques DDoS synchronisées, surchargeant les sites Web des victimes et exerçant une pression supplémentaire sur les organisations pour qu’elles coopèrent. Selon Deepen Desai, CISO et VP de la recherche en sécurité chez Zscaler «Il est donc essentiel que les entreprises comprennent mieux le risque que représentent les ransomwares et prennent les précautions nécessaires pour éviter une attaque : toujours corriger les vulnérabilités, apprendre aux employés à repérer les emails suspects, sauvegarder régulièrement les données, mettre en œuvre une stratégie de prévention des pertes de données et utiliser une architecture Zero Trust pour minimiser la surface d’attaque, empêcher les mouvements latéraux… ».

Les industries cibles

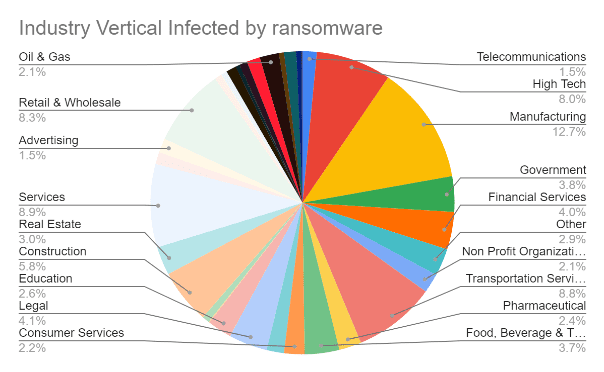

De nombreuses industries différentes ont été ciblées au cours des deux dernières années par des attaques de ransomware procédant à une double extorsion.

Voici les 5 industries les plus ciblées :

– Industrie manufacturière (12,7 %)

– Services (8,9 %)

– Transports (8,8 %)

– Commerce de détail et de gros (8,3 %)

– Technologie (8 %)

Téléchargez cette ressource

Guide de Threat Intelligence contextuelle

Ce guide facilitera l’adoption d’une Threat Intelligence - renseignement sur les cybermenaces, cyberintelligence - adaptée au "contexte", il fournit des indicateurs de performance clés (KPI) pour progresser d' une posture défensive vers une approche centrée sur l’anticipation stratégique

Les articles les plus consultés

Les plus consultés sur iTPro.fr

- Baromètre channel IT : fin du cuivre, essor de UCaaS et premiers pas vers l’IA

- Fraude par identité synthétique : comment l’IA peut redonner confiance aux entreprises et à leurs clients

- VirtualBrowser protège la navigation web à la source

- Innovation et performance : le rôle clé du consulting dans la transformation numérique

Articles les + lus

Reprendre le contrôle de son SI : la clé d’un numérique à la fois souverain et responsable

Fraude par identité synthétique : comment l’IA peut redonner confiance aux entreprises et à leurs clients

Innovation et performance : le rôle clé du consulting dans la transformation numérique

Le Zero Trust : pourquoi votre entreprise en a besoin

IT & Cybersecurity Meetings 2026 : ce que Cannes révèle des mutations du marché IT et cyber

À la une de la chaîne Enjeux IT

- Reprendre le contrôle de son SI : la clé d’un numérique à la fois souverain et responsable

- Fraude par identité synthétique : comment l’IA peut redonner confiance aux entreprises et à leurs clients

- Innovation et performance : le rôle clé du consulting dans la transformation numérique

- Le Zero Trust : pourquoi votre entreprise en a besoin

- IT & Cybersecurity Meetings 2026 : ce que Cannes révèle des mutations du marché IT et cyber