Maintenant que nous connaissons les procédures à appeler, nous pouvons écrire notre RPG ILE afin de consommer notre Service Web.

Écriture du programme Client

1 – Intégration des prototypes générés automatiquement

2 – On renseigne le « end-point ». En l’occurrence nous aurions pu mettre ‘http://www.webservicex.net/stockquote.asmx’. *BLANKS signifie que l’on prend le « end-point » défini directement dans le document WSDL.

3 – Constitution du paramètre à envoyer.

4 – Ouverture de la connexion, récupération du handle de connexion dans un pointeur.

5 – Appel du Service Web avec le handle de connexion et les paramètres en entrée et en sortie.

6 – Clôture de la connexion en lui passant le handle de connexion, pas de valeur en retour.

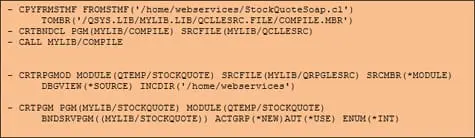

Compilation et liage des modules

Il faut maintenant compiler ce programme et y intégrer le programme de service généré automatiquement par l’utilitaire comme indiqué ci-dessous.

Il ne nous manque plus qu’à tester notre programme avec un CALL MYLIB/STOCKQUOTE ‘IBM’.

Échec au liage

En cas d’échec lors du CRTPGM dû au liage à cause d’un problème de CSSID, il vous faudra modifier le fichier source StockQuoteSoap.rpgleinc avec RDP/RDI (ou avec la commande EDTF) afin de remplacer les caractères @ par un à.

Puis recompilez le tout en procédant comme montré ci-dessous :

Conclusion

Il n’a jamais été aussi facile de consommer un Web Service avec l’utilitaire wsdl2rpg.sh pour un programmeur RPG ILE. L’IBM i qui offre déjà un socle technique solide et mature sait aussi faire preuve d’efficacité dans l’univers des nouvelles technologies.

Téléchargez cette ressource

Guide de Threat Intelligence contextuelle

Ce guide facilitera l’adoption d’une Threat Intelligence - renseignement sur les cybermenaces, cyberintelligence - adaptée au "contexte", il fournit des indicateurs de performance clés (KPI) pour progresser d' une posture défensive vers une approche centrée sur l’anticipation stratégique

Les articles les plus consultés

Les plus consultés sur iTPro.fr

- Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

- L’analytique prédictive au service de la décarbonation en France

- Ofelia, ex-Bonitasoft, lance une solution d’orchestration IA agentique

- Le bruit au travail et ses effets sur la concentration dans les bureaux modernes

Articles les + lus

Microsoft Build 2026 : contre-offensive des modèles maison face à OpenAI et Anthropic

Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

Analyse Patch Tuesday Mai 2026

Les coûts cachés des merge requests générées par l’IA

Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

À la une de la chaîne Tech

- Microsoft Build 2026 : contre-offensive des modèles maison face à OpenAI et Anthropic

- Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

- Analyse Patch Tuesday Mai 2026

- Les coûts cachés des merge requests générées par l’IA

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants