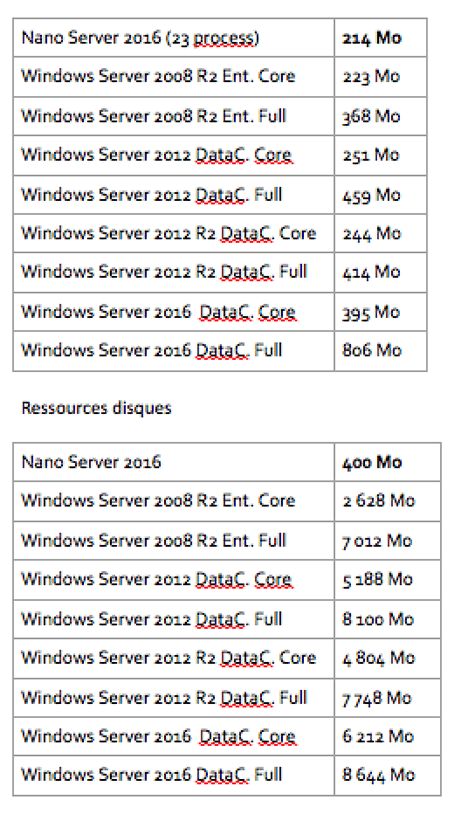

Figure 8 : Exemples de rapports du niveau 2 |

| Les rapports sont produits mensuellement. Une notation #nnn fait référence

à un numéro

système) pour les moyennes de deux Temps de réponse Analyse des transactions • Jobs batch avec le temps écoulé dans des plages au-dessus du seuil • Top N fichiers avec reconstructions d’accès Sortie spoulée/imprimée Requêtes |

Figure 8

Téléchargez cette ressource

Plan de sécurité Microsoft 365

Les attaquants savent comment prendre le contrôle de votre tenant Microsoft 365, et vous, savez-vous comment le reprendre en main ?

Les articles les plus consultés

A travers cette chaîne

A travers ITPro

- Afficher les icônes cachées dans la barre de notification

- Activer la mise en veille prolongée dans Windows 10

- Cybersécurité Active Directory et les attaques de nouvelle génération

- Et si les clients n’avaient plus le choix ?

- Partager vos images, vidéos, musique et imprimante avec le Groupe résidentiel

Les plus consultés sur iTPro.fr

- Cyberattaques assistées par IA : Pourquoi le modèle Mythos d’Anthropic représente une menace sérieuse pour la cybersécurité

- Avec les Smart Data, les entreprises mènent la danse de l’observabilité moderne

- Les dirigeants européens redéfinissent la C-suite à l’ère de l’IA

- Analyse Patch Tuesday Mai 2026

Articles les + lus

Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

Analyse Patch Tuesday Mai 2026

Les coûts cachés des merge requests générées par l’IA

Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

Moderniser le développement logiciel : de la fragmentation à l’intégration

À la une de la chaîne Tech

- Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

- Analyse Patch Tuesday Mai 2026

- Les coûts cachés des merge requests générées par l’IA

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

- Moderniser le développement logiciel : de la fragmentation à l’intégration