EIM (Enterprise Identity Mapping) est l'un des points forts de la V5R2 (pour plus d'informations, voir « SSO (Single Sign-On) dans la V5R2 ». Cette technologie, utilisée conjointement à Kerberos, permet de développer de vraies solutions SSO (single sign-on). SSO simplifie considérablement le contrôle d'autorisation en identifiant positivement un utilisateur

IEM (Enterprise Identity Mapping)

via un mécanisme

d’authentification unique

commun à plusieurs applications sur

différents systèmes. SSO simplifie

aussi l’administration de l’authentification,

rendant cette dernière plus

fiable.

L’OS/400 et d’autres systèmes d’exploitation

eServer bénéficieront bientôt

de la technologie EIM. IBM est en train

de recruter des fournisseurs tierce partie

et des fournisseurs de certains systèmes

d’exploitation non-IBM pour exploiter

cette technologie. Attendez-vous à un

nombre croissant de fournisseurs – particulièrement

ceux qui proposent des

solutions de gestion d’utilisateurs sur

systèmes croisés et SSO – qui utiliseront

ces API EIM dans les prochains mois.

Toute application qui identifie ellemême

un utilisateur (sans s’en remettre

au mécanisme de sign-on du système

d’exploitation pour savoir qui est l’utilisateur)

devrait plutôt utiliser les API

EIM pour tirer parti des riches fonctions

EIM.

Téléchargez cette ressource

Guide de Threat Intelligence contextuelle

Ce guide facilitera l’adoption d’une Threat Intelligence - renseignement sur les cybermenaces, cyberintelligence - adaptée au "contexte", il fournit des indicateurs de performance clés (KPI) pour progresser d' une posture défensive vers une approche centrée sur l’anticipation stratégique

Les articles les plus consultés

Les plus consultés sur iTPro.fr

- ADI, l’infrastructure de données de Scality pensée pour l’ère de l’IA et de la souveraineté

- Les coûts cachés des merge requests générées par l’IA

- WatchGuard lance Rai, une IA agentique taillée pour les MSP

- Mythos révèle les limites d’un Zero Trust centré sur le réseau

Articles les + lus

Analyse Patch Tuesday Mai 2026

Les coûts cachés des merge requests générées par l’IA

Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

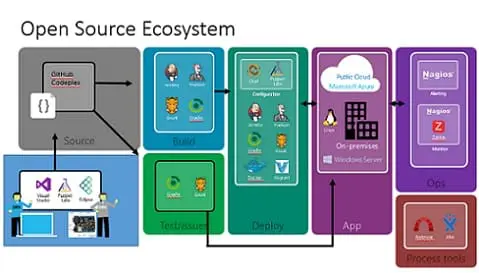

Moderniser le développement logiciel : de la fragmentation à l’intégration

Analyse Patch Tuesday Avril 2026

À la une de la chaîne Tech

- Analyse Patch Tuesday Mai 2026

- Les coûts cachés des merge requests générées par l’IA

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

- Moderniser le développement logiciel : de la fragmentation à l’intégration

- Analyse Patch Tuesday Avril 2026