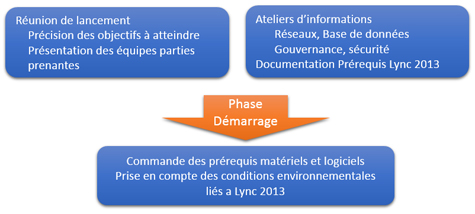

Dans le cadre d’un projet Lync, la phase de démarrage est évidemment importante car elle permet d’identifier les parties prenantes, avec une grille des rôles et responsabilités de chacun.

Lync 2013 : Phase de démarrage

On pourra ensuite informer au plus tôt les équipes techniques des prérequis et des impacts prévisibles sur l’environnement de production. D’autre part la tenue d’une réunion officielle lançant le projet de déploiement permet d’obtenir généralement la mobilisation des diverses personnes impliquées dans le projet. On devrait donc logiquement trouver les équipes suivantes :

- Réseau

- Téléphonie

- Poste de travail

- Sécurité

Contrairement au projet d’infrastructure classique (Exchange, Sharepoint, SQL Server), le déploiement de la solution Lync 2013 a une surface d’impact sur le système d’information plus importante, car elle nécessite d’une part la prise en compte de données « temps réels » encore peu présentes dans l’environnement informatique et dont la gestion n’est pas toujours familière aux équipes internes.

D’autre part, ses besoins en communication et ses exigences réseaux doivent être rapidement assimilés par les parties concernées, ceci dans le but d’organiser les conditions environnementales permettant de déployer correctement la solution.

La phase de démarrage a donc dans le cas de Lync plusieurs objectifs. Elle va naturellement initier la phase de planification en fonction des prérequis matériels et logiciels, mais également préciser les exigences techniques, qui parfois peuvent s’avérer contraignantes à définir.

Téléchargez cette ressource

Percer le brouillard des rançongiciels

Explorez les méandres d’une investigation de ransomware, avec les experts de Palo Alto Networks et Unit 42 pour faire la lumière dans la nébuleuse des rançongiciels. Plongez au cœur de l’enquête pour comprendre les méthodes, les outils et les tactiques utilisés par les acteurs de la menace. Découvrez comment prévenir les attaques, les contrer et minimiser leur impact. Des enseignements indispensables aux équipes cyber.

Les articles les plus consultés

Les plus consultés sur iTPro.fr

- De la 5G à la 6G : la France se positionne pour dominer les réseaux du futur

- Datanexions, acteur clé de la transformation numérique data-centric

- Les PME attendent un meilleur accès aux données d’émissions de la part des fournisseurs

- Fraude & IA : Dr Jekyll vs. Mr Hyde, qui l’emporte ?

- Gestion du cycle de vie des outils de cyberdéfense : un levier de performance pour les entreprises