Depuis des années, les programmeurs i5 expérimentés utilisent des points de sortie pour gérer leurs applications, systèmes et stratégies de sécurité. Ces points sont un moyen efficace d’appeler un programme personnalisé chaque fois qu’un certain événement se produit sur le système.

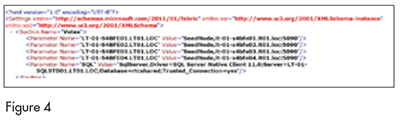

IBM a introduit le point de sortie

Ne négligez pas les points de sortie !

QIBM_QDB_OPEN en i5/OS V5R3 pour épauler les programmeurs et administrateurs i5 dans leur quête de résolution de divers problèmes de sécurité des bases de données. En utilisant ce point de sortie, il sera plus facile de gérer la sécurité des bases de données et d’améliorer vos stratégies de sécurité i5.

Téléchargez cette ressource

Percer le brouillard des rançongiciels

Explorez les méandres d’une investigation de ransomware, avec les experts de Palo Alto Networks et Unit 42 pour faire la lumière dans la nébuleuse des rançongiciels. Plongez au cœur de l’enquête pour comprendre les méthodes, les outils et les tactiques utilisés par les acteurs de la menace. Découvrez comment prévenir les attaques, les contrer et minimiser leur impact. Des enseignements indispensables aux équipes cyber.

Les articles les plus consultés

A travers cette chaîne

A travers ITPro

- Afficher les icônes cachées dans la barre de notification

- Cybersécurité Active Directory et les attaques de nouvelle génération

- IBM i célèbre ses 25 ans

- Partager vos images, vidéos, musique et imprimante avec le Groupe résidentiel

- N° 2 : Il faut supporter des langues multiples dans SharePoint Portal Server

Les plus consultés sur iTPro.fr

- Les risques liés à l’essor fulgurant de l’IA générative

- Pourquoi est-il temps de repenser la gestion des vulnérabilités ?

- Reporting RSE : un levier d’innovation !

- De la 5G à la 6G : la France se positionne pour dominer les réseaux du futur

- Datanexions, acteur clé de la transformation numérique data-centric