On peut utiliser les ADP d'Access 2000 avec une autre fonction nouvelle : les pages d'accès aux données. Avec cette fonction, vous pouvez créer des pages HTML de données affichables dans n'importe quel browser Web. Contrairement aux ADP normaux, les pages d'accès aux données sont enregistrées séparément dans des fichiers HTML.

Pages d’accès aux données

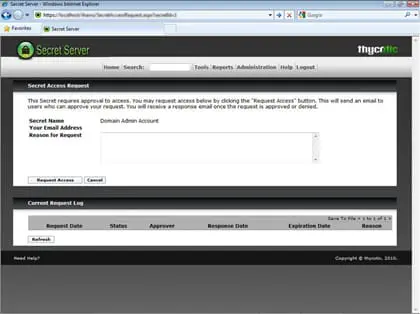

Ces fichiers peuvent être inclus dans vos projets Web afin de permettre la mise à jour ou l’accès en lecture à de grandes bases de données.Pour créer des pages d’accès aux données, on utilise l’assistant d’accès aux données ou l’outil de création d’Access. Sélectionnez Pages dans l’objet base de données Access pour créer une nouvelle page d’accès. Ensuite, sélectionnez l’option de création de pages en mode création ou avec l’assistant. L’écran 3 présente la fenêtre de conception de pages d’accès aux données.

Il n’est pas nécessaire de créer manuellement du code HTML ou Visual Basic for Applications (VBA) pour créer des pages d’accès aux données. On peut plus simplement faire glisser des contrôles de la barre d’outils Access sur la page et modifier leurs propriétés, à l’instar du mode de conception classique des formulaires Access. Le client Web peut naviguer en se déplaçant parmi les lignes de la base de données cible. Chaque champ de texte de l’écran 3 est associé à une colonne de la table cible.Outre la nouvelle connectivité OLE DB, Access 2000 supporte toujours la liaison de tables pour assurer la connexion entre une base de données Access et SQL Server ou les autres bases de données ODBC. Access 2000 comporte des drivers ODBC pour Oracle et SQL Server.

Autre outil d’intégration à BackOffice compris dans Access 2000, l’assistant d’upsizing était jusqu’à présent disponible comme add-on que l’on pouvait télécharger depuis le site Web de Microsoft. Cet assistant permet de transformer des bases de données Access standards en bases SQL Server.

Téléchargez cette ressource

Sécuriser Microsoft 365 avec une approche Zero-Trust

Découvrez comment renforcer la cyber-résilience de Microsoft 365 grâce à une approche Zero-Trust, une administration granulaire et une automatisation avancée. La technologie Virtual Tenant de CoreView permet de sécuriser et simplifier la gestion des environnements complexes, tout en complétant vos stratégies IAM, y compris dans les secteurs réglementés.

Les articles les plus consultés

- Partager vos images, vidéos, musique et imprimante avec le Groupe résidentiel

- N° 2 : Il faut supporter des langues multiples dans SharePoint Portal Server

- Activer la mise en veille prolongée dans Windows 10

- Une baie de stockage c’est quoi ?

- Cybersécurité Active Directory et les attaques de nouvelle génération

Les plus consultés sur iTPro.fr

- Faire évoluer la souveraineté des données du statut d’ambition politique à son application opérationnelle

- Mythos et modèles-frontières : quel avenir pour la cybersécurité en France et en Europe face à l’IA ?

- IA agentique : des investissements massifs freinés par des données insuffisamment préparées

- CRM et souveraineté : le choix technologique est devenu un choix politique

Articles les + lus

Analyse Patch Tuesday Mai 2026

Les coûts cachés des merge requests générées par l’IA

Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

Moderniser le développement logiciel : de la fragmentation à l’intégration

Analyse Patch Tuesday Avril 2026

À la une de la chaîne Tech

- Analyse Patch Tuesday Mai 2026

- Les coûts cachés des merge requests générées par l’IA

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

- Moderniser le développement logiciel : de la fragmentation à l’intégration

- Analyse Patch Tuesday Avril 2026