Pour commencer, informez-vous des exigences de votre entreprise :

Dispose-t-elle d’une charte pour la conservation des données ? Si c’est le cas, vous saurez combien de temps les données devront être préservées, si ce n’est pas le cas, c’est le moment approprié pour la définir en

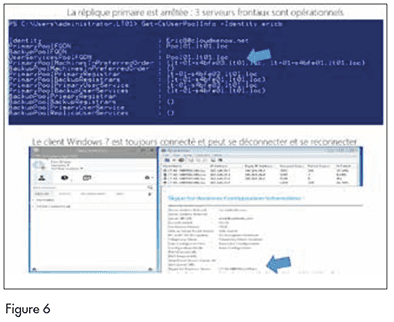

Préparer la restauration d’Exchange

cohérence avec les besoins de votre direction et des métiers, et des capacités techniques dont vous disposez pour le stockage par exemple.

Vérifiez la cohérence entre la taille des boîtes aux lettres et votre capacité de bande passante et corrigez si nécessaire. Si vous comptez mettre en œuvre une sauvegarde de toutes vos boîtes aux lettres, vous devrez disposer d’assez de bande passante pour récupérer votre sauvegarde depuis le centre de données Microsoft. Pour vous assurer de la bande passante réelle, lancez ce test qui vous donnera une valeur précise du débit auquel vous pouvez prétendre et adaptez les quotas des boîtes aux lettres ou votre bande passante afin qu’elles puissent coïncider à la durée que vous souhaitez pour la sauvegarde. Sachez que les utilisateurs peuvent continuer à travailler pendant que vous exécutez une sauvegarde de leur boîte, mais il ne serait pas pratique que cette dernière dure plusieurs jours.

Téléchargez cette ressource

Plan de sécurité Microsoft 365

Les attaquants savent comment prendre le contrôle de votre tenant Microsoft 365, et vous, savez-vous comment le reprendre en main ?

Les articles les plus consultés

Les plus consultés sur iTPro.fr

- ADI, l’infrastructure de données de Scality pensée pour l’ère de l’IA et de la souveraineté

- Les coûts cachés des merge requests générées par l’IA

- WatchGuard lance Rai, une IA agentique taillée pour les MSP

- Mythos révèle les limites d’un Zero Trust centré sur le réseau

Articles les + lus

Analyse Patch Tuesday Mai 2026

Les coûts cachés des merge requests générées par l’IA

Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

Moderniser le développement logiciel : de la fragmentation à l’intégration

Analyse Patch Tuesday Avril 2026

À la une de la chaîne Tech

- Analyse Patch Tuesday Mai 2026

- Les coûts cachés des merge requests générées par l’IA

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

- Moderniser le développement logiciel : de la fragmentation à l’intégration

- Analyse Patch Tuesday Avril 2026