Exchange Online procède à une classification des messages reçus comme légitimes, spam, virus/quarantaine et non-remis. Comment exploiter cette information ? Explications.

Promodag Reports : focus sur la classification des messages dans Exchange Online

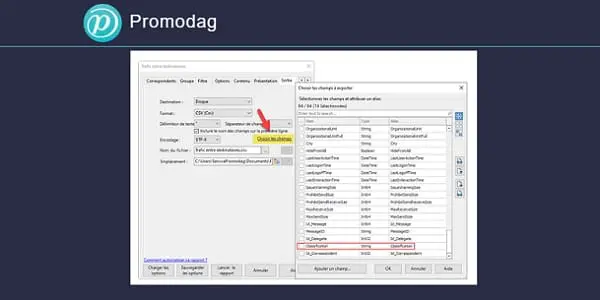

Utilisez Promodag Reports pour lister et exporter les messages réputés indésirables

Si un utilisateur se plaint de ne pas avoir reçu certains messages, vous pouvez aisément filtrer l’intégralité de son trafic de messagerie par type de classification et lui ainsi transmettre la liste exhaustive de tous ceux qu’Exchange Online a classés comme spams ou virus/quarantaine. Libre à lui de vous indiquer ensuite ceux qu’il souhaite que vous libériez.

La classification des messages d’Office 365

Téléchargez cette ressource

Guide de Threat Intelligence contextuelle

Ce guide facilitera l’adoption d’une Threat Intelligence - renseignement sur les cybermenaces, cyberintelligence - adaptée au "contexte", il fournit des indicateurs de performance clés (KPI) pour progresser d' une posture défensive vers une approche centrée sur l’anticipation stratégique

Les articles les plus consultés

- Comment bénéficier d’une protection efficace contre les virus informatiques ?

- Webinar Alsid – Active Directory Tier Model : stratégie d’implémentation et de sécurité !

- L’avenir du télétravail sécurisé en France

- Webinar Alsid – BloodHound est un bon outil, mais vous méritez mieux !

- Workshop Cloud Insight: Explorez Windows Virtual Desktop

- Entre essor du cloud et ransomwares, quelles priorités pour la cybersécurité industrielle ?

- Solution vCloud Director : les avantages du Cloud Privé BLUE & VMware au service des entreprises

- Le rôle incontournable de l’UX dans la cybersécurité

- Besoin de changer votre suite bureautique ? Découvrez ONLYOFFICE Workspace

- Êtes-vous sûre de contrôler vos données Office 365 ?

Les plus consultés sur iTPro.fr

- ADI, l’infrastructure de données de Scality pensée pour l’ère de l’IA et de la souveraineté

- Les coûts cachés des merge requests générées par l’IA

- WatchGuard lance Rai, une IA agentique taillée pour les MSP

- Mythos révèle les limites d’un Zero Trust centré sur le réseau

Articles les + lus

Le Salon Souveraineté Numérique 2026 : l’événement pour passer à l’action

Ready For IT 2026 : le salon IT premium dédié aux décideurs des ETI

Préparez votre entreprise à l’ère de l’IA avec Windows 11

Passez à Windows 11 avec Lenovo et modernisez votre entreprise

Les quatre évolutions qui redéfinissent la sécurité et la résilience de Microsoft 365

À la une de la chaîne Digital Corner

- Le Salon Souveraineté Numérique 2026 : l’événement pour passer à l’action

- Ready For IT 2026 : le salon IT premium dédié aux décideurs des ETI

- Préparez votre entreprise à l’ère de l’IA avec Windows 11

- Passez à Windows 11 avec Lenovo et modernisez votre entreprise

- Les quatre évolutions qui redéfinissent la sécurité et la résilience de Microsoft 365