Une première solution pour s’affranchir de fuites d’informations peut être de systématiquement protéger les échanges internes.

Protection systématique des échanges électroniques

D’autres règles peuvent être de protéger les courriers envoyés à une liste de distribution « Board », ou encore les courriers contenant le terme « Projet XYZ », projet top secret dont les plans ne doivent évidemment pas être compromis.

La définition de ces règles automatiques se fait facilement via la configuration de règles de transport.

Création d’une nouvelle règle de transport et Règles de transport

Dès lors, si Rachel, Secrétaire de Direction, écrit à James, Directeur, le message sera automatiquement protégé en lecture seule grâce à l’application de la stratégie « Corporate Policy ». James ne pourra que lire et répondre.

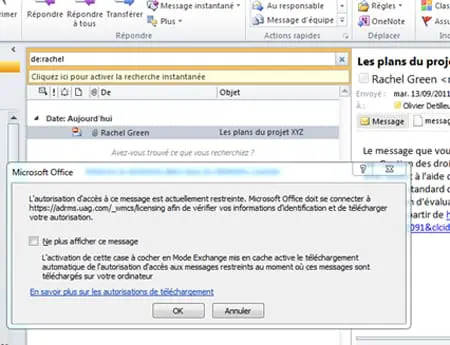

Un autre exemple : Un utilisateur essaye de faire sortir de l’entreprise un courrier portant sur le projet XYZ en l’envoyant à un destinataire extérieur. Le destinataire est dans l’incapacité de consulter le message, car il a automatiquement été protégé par une règle RMS.

Un utilisateur tente de sortir un courrier confidentiel de l’entreprise

Sans autorisation, l’utilisateur externe ne peut ouvrir le message confidentiel.

Téléchargez cette ressource

Sécuriser Microsoft 365 avec une approche Zero-Trust

Découvrez comment renforcer la cyber-résilience de Microsoft 365 grâce à une approche Zero-Trust, une administration granulaire et une automatisation avancée. La technologie Virtual Tenant de CoreView permet de sécuriser et simplifier la gestion des environnements complexes, tout en complétant vos stratégies IAM, y compris dans les secteurs réglementés.

Les articles les plus consultés

- Partager vos images, vidéos, musique et imprimante avec le Groupe résidentiel

- Chiffrements symétrique vs asymétrique

- Afficher les icônes cachées dans la barre de notification

- N° 2 : Il faut supporter des langues multiples dans SharePoint Portal Server

- Cybersécurité Active Directory et les attaques de nouvelle génération

Les plus consultés sur iTPro.fr

- ADI, l’infrastructure de données de Scality pensée pour l’ère de l’IA et de la souveraineté

- Les coûts cachés des merge requests générées par l’IA

- WatchGuard lance Rai, une IA agentique taillée pour les MSP

- Mythos révèle les limites d’un Zero Trust centré sur le réseau

Articles les + lus

Analyse Patch Tuesday Mai 2026

Les coûts cachés des merge requests générées par l’IA

Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

Moderniser le développement logiciel : de la fragmentation à l’intégration

Analyse Patch Tuesday Avril 2026

À la une de la chaîne Tech

- Analyse Patch Tuesday Mai 2026

- Les coûts cachés des merge requests générées par l’IA

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

- Moderniser le développement logiciel : de la fragmentation à l’intégration

- Analyse Patch Tuesday Avril 2026