Une première solution pour s’affranchir de fuites d’informations peut être de systématiquement protéger les échanges internes.

Protection systématique des échanges électroniques

D’autres règles peuvent être de protéger les courriers envoyés à une liste de distribution « Board », ou encore les courriers contenant le terme « Projet XYZ », projet top secret dont les plans ne doivent évidemment pas être compromis.

La définition de ces règles automatiques se fait facilement via la configuration de règles de transport.

Création d’une nouvelle règle de transport et Règles de transport

Dès lors, si Rachel, Secrétaire de Direction, écrit à James, Directeur, le message sera automatiquement protégé en lecture seule grâce à l’application de la stratégie « Corporate Policy ». James ne pourra que lire et répondre.

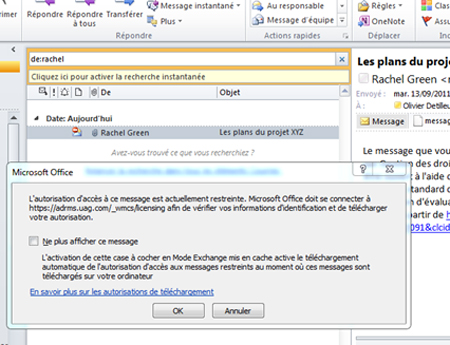

Un autre exemple : Un utilisateur essaye de faire sortir de l’entreprise un courrier portant sur le projet XYZ en l’envoyant à un destinataire extérieur. Le destinataire est dans l’incapacité de consulter le message, car il a automatiquement été protégé par une règle RMS.

Un utilisateur tente de sortir un courrier confidentiel de l’entreprise

Sans autorisation, l’utilisateur externe ne peut ouvrir le message confidentiel.

Téléchargez cette ressource

Percer le brouillard des rançongiciels

Explorez les méandres d’une investigation de ransomware, avec les experts de Palo Alto Networks et Unit 42 pour faire la lumière dans la nébuleuse des rançongiciels. Plongez au cœur de l’enquête pour comprendre les méthodes, les outils et les tactiques utilisés par les acteurs de la menace. Découvrez comment prévenir les attaques, les contrer et minimiser leur impact. Des enseignements indispensables aux équipes cyber.

Les articles les plus consultés

Les plus consultés sur iTPro.fr

- De la 5G à la 6G : la France se positionne pour dominer les réseaux du futur

- Datanexions, acteur clé de la transformation numérique data-centric

- Les PME attendent un meilleur accès aux données d’émissions de la part des fournisseurs

- Fraude & IA : Dr Jekyll vs. Mr Hyde, qui l’emporte ?

- Gestion du cycle de vie des outils de cyberdéfense : un levier de performance pour les entreprises