Non. Je n’ai pas désiré écrire un énième livre blanc sur comment travailler à distance pendant l’épidémie de COVID. L’idée de ce papier est plutôt de comprendre les enseignements de cette période si particulière et d’en retirer les axes d’amélioration applicables au SI en termes de sécurité. Le sujet est vaste, mais tentons d’être pragmatique et concis afin de faire ressortir quelques conseils pratiques applicables par tout type d’organisation : Grande entreprise, PME, association, organisation publique, etc.

Quelques conseils pour améliorer sa cybersécurité dans le monde post-Covid

Ce que le COVID nous apprend : si l’évolution ne provoque pas le changement, la révolution l’oblige

S’il y a une seule leçon à retenir de la période COVID, c’est définitivement l’expression de la formidable capacité d’adaptation que possède toute organisation.

En quelques semaines, voire quelques jours, des millions de personnes ont pu commencer à télétravailler, des dizaines de milliers de personnes ont reçu des clés FIDO2 pour gérer l’authentification sécurisée et des milliers de serveurs RDP ou ICA ont été déployés. Qui l’aurait cru ?

Malgré les problèmes de budget et les limites techniques, les DSI ont su s’adapter, certes, parfois dans la douleur, mais restons positif, cela a globalement fonctionné.

De plus, les « problèmes » de sécurité toujours enclins à retarder les projets traditionnels ont su être adaptés afin de répondre à l’urgence.

Nous ne le savions pas, mais l’agilité de nos entreprises françaises est finalement exceptionnelle.

Le cyber-monde peut avoir des répercussions catastrophiques sur le monde réel

Dès le début de la crise, nous avons pu assister à une multiplication en règle des attaques provenant principalement de groupes mafieux organisés. L’objet de cet article n’est pas de réaliser une étude exhaustive de l’ensemble des risques IT pendant la crise COVID mais plutôt de mettre en lumière le fait que les attaquants n’ont aucun scrupule, l’objectif final est de « faire » de l’argent.

Il est classique de constater que les périodes propices aux cyber-attaques sont calquées sur les temps de faiblesse des organisations :

- Période de Noël en Europe

- Période de Thanks Giving aux USA

- Week-end ou vendredi soir

- Mois d’Août en France

Moins de personnes, des intérimaires non formés à l’ensemble des politiques de sécurité, multiplication des courriels promotionnels – ces périodes réunissent tous les ingrédients propices à une cyberattaque.

La période COVID n’échappe à la règle et nous avons constaté une augmentation drastique des tentatives d’attaques détectées.

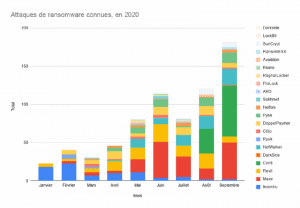

Une image valant toujours mieux que de nombreuses explications, je vous invite à consulter ce graphique de Valery Marchive illustrant les attaques connues de ransomwares en 2020 :

Source https://bit.ly/33OGTQy

Evidemment il ne s’agit ici que de ce qui est connu publiquement, nous pouvons facilement extrapoler vers un nombre réel beaucoup plus important.

Les hôpitaux ou cliniques ne sont pas épargnés, loin de là.

Une récente attaque de ransomware sur une clinique Allemande a provoqué le décès tragique d’une patiente, faute de pouvoir accéder à certains systèmes, la patience n’a malheureusement pas pu être opérée. Ce terrible accident nous rappelle à nouveau que les attaques de ransomware sont opérées la plupart du temps par le crime organisé, et non pas par de « jeunes hackers » avides de sensations tapis dans leur garage.

Plus d’informations sur cet évènement tragique consultable ici

Que retirer de cette période et comment préparer la sécurité de nos systèmes IT pour le futur

Essayons de lister l’ensemble des bonnes pratiques ou solutions devant être implémentées maintenant pour assurer un futur plus sécurisé pour nos organisations respectives.

Adopter une solution anti-phishing

La première étape d’une attaque (en dehors de la reconnaissance sociale et technique depuis l’extérieur de l’entreprise) est quasiment toujours l’envoi d’un phishing contenant un lien piégé ou un document malicieux.

Evidemment, avoir une solution anti-phishing ne résoudra pas tous vos maux d’un claquement de doigts, mais il est possible de réduire drastiquement le risque, il apparait qu’une solution anti-phishing reste un très bon investissement.

Conserver l’esprit d’initiative et d’agilité technique

Comme indiqué plus haut, l’ensemble des organisations françaises ont fait preuve d’une résilience et d’une adaptabilité tout à fait remarquables. Il serait dommage de couper cet élan et de revenir à des postures et des méthodes peu constructives en termes de sécurité informatique.

Les points importants à retenir sont :

- Mieux vaut couvrir 70% de son périmètre que rien du tout

Remarque classique du RSSI pré-COVID : « je ne peux pas couvrir 100% de mon parc avec votre solution, donc je ne fais rien ». Cela parait fou, mais il s’agissait d’une attitude généralisée des responsables sécurité. La crise COVID a fait exploser ces postures, profitons-en et restons agiles

- Ne pas avoir peur du cloud public, mais rester vigilant

L’usage de solutions hébergées sur un Cloud Public peut générer une certaine réticence, néanmoins gardons à l’esprit que la capacité de résilience des différents fournisseurs Cloud est sans égale par rapport à ce que peut réaliser en interne une entreprise, quelle que soit sa taille. En effet, les fournisseurs de Cloud Public investissent massivement dans la sécurité de leurs systèmes et exécutent des points de contrôle en continu. Néanmoins il convient d’aborder le Cloud de manière structurée en s’assurant d’avoir une migration organisée et le déploiement des briques de sécurité minimales permettant un usage sans risques

Téléchargez cette ressource

Mac en entreprise : le levier d’un poste de travail moderne

Ce livre blanc répond aux 9 questions clés des entreprises sur l’intégration du Mac : sécurité, compatibilité, gestion, productivité, coûts, attractivité talents, RSE et IA, et l’accompagnement sur mesure proposé par inmac wstore.

Les articles les plus consultés

- Vol de propriété intellectuelle: détecter les copies de répertoires

- Cybersécurité : comment évaluer sa cyber maturité !

- Cybercriminalité : des attaques de plus en plus sophistiquées

- La fraude à l’identité numérique : les gestes qui sauvent

- Cybersécurité : Techniques de cartographie Active Directory avec BloodHound

Les plus consultés sur iTPro.fr

- Microsoft Build 2026 : industrialiser l’IA agentique dans les environnements d’entreprise

- IA et souveraineté des données : les entreprises françaises redéfinissent les infrastructures IT

- Temps d’arrêt IT : un coût de 600 milliards de dollars pour les entreprises du Global 2000

- Microsoft Build 2026 : contre-offensive des modèles maison face à OpenAI et Anthropic

Articles les + lus

ESET accélère en France et mise sur l’IA face à la montée des cybermenaces

Pourquoi les outils de sécurité ne suffisent plus face aux angles morts de la détection

Explosion des identités et insécurité persistante : l’EMEA face à un tournant critique

ALERTE ! De nouvelles générations de cybermenaces dopées à l’IA

Mythos révèle les limites d’un Zero Trust centré sur le réseau

À la une de la chaîne Sécurité

- ESET accélère en France et mise sur l’IA face à la montée des cybermenaces

- Pourquoi les outils de sécurité ne suffisent plus face aux angles morts de la détection

- Explosion des identités et insécurité persistante : l’EMEA face à un tournant critique

- ALERTE ! De nouvelles générations de cybermenaces dopées à l’IA

- Mythos révèle les limites d’un Zero Trust centré sur le réseau