IBM fête cette année les 25 ans de l’environnement IBM i.

Raz-Lee, 30 ans de sécurité pour l’IBM i

Une belle longévité qui n’aurait sans doute pas été possible sans les nombreux partenaires de Big Blue qui développent depuis toutes ces années des solutions pour la plateforme. L’un d’eux célèbre également une date importante cette année. L’éditeur Raz-Lee vient en effet de souffler sa trentième bougie.

Depuis 1983, la société israélienne présente dans plus de 35 pays se consacre intégralement à la sécurité, la conformité et l’audit des systèmes IBM, d’abord sur System/38 lancé en 1979, puis sur AS/400 et aujourd’hui sur IBM i. La Royal Bank of Scotland, Mastercard ou encore Groupama font partie des utilisateurs des solutions Raz-Lee, même si la majorité des clients de la compagnie reste néanmoins composée de PME.

Raz-Lee, 30 ans de sécurité pour l’IBM i

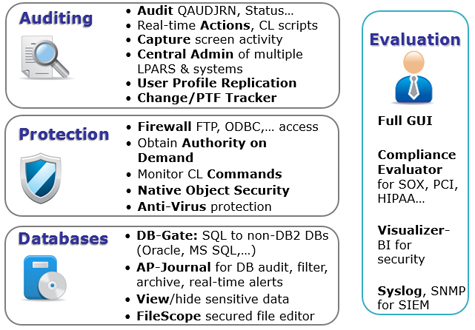

L’offre iSecurity est constituée de modules qui peuvent être achetés séparément selon les besoins de l’entreprise et intégrés tour à tour dans une console d’administration unifiée. Le module Capture permet d’enregistrer ce qu’il se passe à l’écran sur une session 5250, Visualizer est un outil qui utilise une technologie de Business Intelligence pour analyser la sécurité de la plateforme, Authority on Demand gère les droits d’accès des utilisateurs, DB-Gate fournit l’accès à n’importe quelle base de données (DB2, SQL Server, MySQL, Oracle,…),… Au total, Raz-Lee propose une vingtaine de produits différents pour constituer une des offres de sécurité les plus complètes à destination des systèmes IBM i.

Un aperçu des différents modules proposés par Raz-Lee.

Chacun d’entre eux peut être utilisé via une interface utilisateur graphique (GUI) basée sur Eclipse ou un écran vert. « Le look and feel de chaque module est identique, indique Shmuel Zailer, CEO de Raz-Lee, si vous apprenez à vous servir de l’un d’entre eux, vous pourrez tous les utiliser ». Un générateur intégré permet de créer des rapports personnalisés à partir des résultats d’audit, des statuts de sécurité, de l’activité du réseau ou des bases de données, puis de les exporter en HTML, PDF, CSV ou encore par e-mail.

Trente ans après ses débuts, Raz-Lee poursuit l’enrichissement de son portefeuille. En 2012, six nouveaux modules ont été développés. Cette année, de nouvelles fonctionnalités sont au programme au sein de DB-Gate et de Change Tracker (monitoring automatique des changements dans les fichiers et programmes) notamment. Raz-Lee travaille également sur l’optimisation des performances de ces logiciels grâce à l’utilisation de traitements en mémoire (In-Memory Computing). « Ces améliorations sont particulièrement importantes pour un produit comme le Firewall qui protège tous les accès à la plateforme », souligne Shmuel Zailer.

Plus d’informations sur la suite iSecurity : Raz-Lee

Téléchargez cette ressource

Rapport mondial 2025 sur la réponse à incident

Dans ce nouveau rapport, les experts de Palo Alto Networks, Unit 42 livrent la synthèse des attaques ayant le plus impacté l'activité des entreprises au niveau mondial. Quel est visage actuel de la réponse aux incidents ? Quelles sont les tendances majeures qui redessinent le champ des menaces ? Quels sont les défis auxquels doivent faire face les entreprises ? Découvrez les top priorités des équipes de sécurité en 2025.

Les articles les plus consultés

- Afficher les icônes cachées dans la barre de notification

- Cybersécurité Active Directory et les attaques de nouvelle génération

- Et si les clients n’avaient plus le choix ?

- Activer la mise en veille prolongée dans Windows 10

- N° 2 : Il faut supporter des langues multiples dans SharePoint Portal Server

Les plus consultés sur iTPro.fr

- De la 5G à la 6G : la France se positionne pour dominer les réseaux du futur

- Datanexions, acteur clé de la transformation numérique data-centric

- Les PME attendent un meilleur accès aux données d’émissions de la part des fournisseurs

- Fraude & IA : Dr Jekyll vs. Mr Hyde, qui l’emporte ?

- Gestion du cycle de vie des outils de cyberdéfense : un levier de performance pour les entreprises