Comme les scénarios d’interblocage ont tendance à être extrêmement critiques en termes de durée de vie, il peut être ardu d’essayer de les reproduire sur des machines de développement ou de test comportant un petit nombre d’utilisateurs et des données clairsemées. Si vous avez une idée des requêtes et procédures

Utilisation d’OSTRESS pour reproduire des scénarios d’interblocage

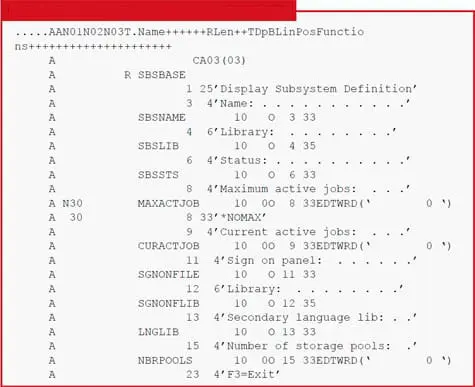

à l’origine d’interblocages, vous pouvez créer un fichier de commandes qui inclura les requêtes et procédures incriminées et essayer de simuler la situation en question en exécutant les commandes via plusieurs connexions et itérations. La figure 2 illustre un petit fichier de commandes exécutable à partir d’une ligne de commande, en vue de simuler un scénario d’interblocage simple sur la base de données exemple pubs.

Les exemples de script des listings 1 et 2 simulent délibérément un interblocage. Le listing 1 met à jour la table Authors, puis la table Titles, alors que le listing 2 effectue ces actions dans l’ordre inverse. Lorsque vous exécutez le fichier deadlock.bat, lequel lance deux instances d’OSTRESS, vous allez noter que certaines connexions génèrent des messages d’erreur similaires à celui de la figure 3.

Pour remédier rapidement au problème d’interblocage, vous pouvez exécuter une trace du Générateur de profils SQL Server (SQL Server Profiler) (ou utiliser la procédure stockée sp_trace_* afin d’exécuter une trace côté serveur) en même temps que la commande OSTRESS ou activer les indicateurs de trace d’interblocage au moyen de la commande

DBCC TRACEON(1204,3605,-1)

Ces indicateurs généreront des informations d’interblocage détaillées dans le fichier journal des erreurs de SQL Server. Pour désactiver les indicateurs de trace, exécutez la commande DBCC TRACEOFF.

Téléchargez cette ressource

Sécuriser Microsoft 365 avec une approche Zero-Trust

Découvrez comment renforcer la cyber-résilience de Microsoft 365 grâce à une approche Zero-Trust, une administration granulaire et une automatisation avancée. La technologie Virtual Tenant de CoreView permet de sécuriser et simplifier la gestion des environnements complexes, tout en complétant vos stratégies IAM, y compris dans les secteurs réglementés.

Les articles les plus consultés

Les plus consultés sur iTPro.fr

- Le trilemme de la souveraineté : le coût caché du cloud qui freine l’IA en Europe

- Moderniser le développement logiciel : de la fragmentation à l’intégration

- Semperis : gouverner l’identité à l’ère des agents IA

- Analyse Patch Tuesday Mars 2026

Articles les + lus

Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

Moderniser le développement logiciel : de la fragmentation à l’intégration

Analyse Patch Tuesday Mars 2026

Une nouvelle ère de la modernisation du mainframe

Communes, entreprises ? Non, face au RGAA 5, l’IA seule ne rendra pas vos sites accessibles

À la une de la chaîne Tech

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

- Moderniser le développement logiciel : de la fragmentation à l’intégration

- Analyse Patch Tuesday Mars 2026

- Une nouvelle ère de la modernisation du mainframe

- Communes, entreprises ? Non, face au RGAA 5, l’IA seule ne rendra pas vos sites accessibles