C’est le super-malware de la rentrée. Le trojan Crisis, découvert durant l’été, semblait cibler les machines Mac OS X en version 10.6 et 10.7.

Crisis attaque les environnements Mac, Windows et VMware

De quoi semer un vent de panique dans le monde Apple, globalement peu inquiété par les virus. Diffusé sous la forme d’une archive Java nommée AdobeFlashPlayer.jar et soi-disant certifiée par VeriSign, Crisis peut accéder aux applications Adium, Firefox, MSN Messenger for Mac et Skype.

La notification incitant l’utilisateur à autoriser le lancement du programme.

(Source : Kaspersky)

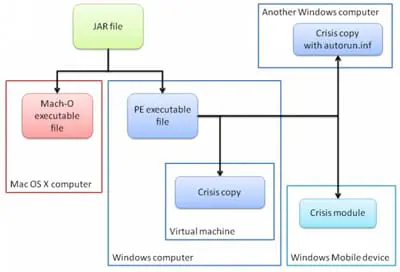

Tous les grands éditeurs d’antivirus se sont penchés sur la question pendant le mois d’août et il en ressort que Crisis ne se limiterait finalement pas aux Mac mais toucherait aussi bien les systèmes Windows et Windows Mobile ainsi que les machines virtuels VMware. Selon l’analyse de Symantec, le fichier .JAR contient en réalité deux exécutables, un pour Mac et un pour Windows.

L’infection de VMs, prochain « bon en avant » des hackers

En environnement Windows, le ver se propage de trois façons. La première, assez classique, consiste à installer un fichier autorun.inf sur un stockage amovible, comme une clé USB, pour s’étendre à d’autres machines. Le virus W32.Crisis peut également s’étendre sur un appareil Windows Mobile connecté à l’ordinateur.

Les différents modes de propagation du virus. (Source : Symantec)

Là où l’infection devient plus étonnante, c’est par sa capacité à toucher aussi les machines virtuelles. Crisis recherche les images VMware et se copie dessus en utilisant l’outil VMware Player, qui permet d’utiliser plusieurs OS différents simultanément. « Il s’agit peut-être du premier malware à essayer de se propager sur une machine virtuelle, indique Takashi Katsuki, chercheur chez Symantec. La plupart des menaces s’arrêtent d’elles-mêmes lorsqu’elles trouvent une application de surveillance de machine virtuelle, comme VMware, pour éviter d’être analysées. Cela pourrait donc être le prochain bond en avant pour les développeurs de malwares ».

Téléchargez cette ressource

Plan de sécurité Microsoft 365

Les attaquants savent comment prendre le contrôle de votre tenant Microsoft 365, et vous, savez-vous comment le reprendre en main ?

Les articles les plus consultés

Les plus consultés sur iTPro.fr

- Explosion des identités et insécurité persistante : l’EMEA face à un tournant critique

- ALERTE ! De nouvelles générations de cybermenaces dopées à l’IA

- ADI, l’infrastructure de données de Scality pensée pour l’ère de l’IA et de la souveraineté

- Les coûts cachés des merge requests générées par l’IA

Articles les + lus

Analyse Patch Tuesday Mai 2026

Les coûts cachés des merge requests générées par l’IA

Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

Moderniser le développement logiciel : de la fragmentation à l’intégration

Analyse Patch Tuesday Avril 2026

À la une de la chaîne Tech

- Analyse Patch Tuesday Mai 2026

- Les coûts cachés des merge requests générées par l’IA

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

- Moderniser le développement logiciel : de la fragmentation à l’intégration

- Analyse Patch Tuesday Avril 2026