La supervision réseau

L'une des nouveautés majeures d’Operations Manager 2012 est sans aucun doute la supervision des périphériques SNMP.

Lire l'article

Agents de supervision Unix/Linux

Avec Operations Manager 2007 R2, il était difficilement envisageable de superviser des serveurs Unix/Linux sans un compte ayant le privilège Root.

Lire l'article

Suivre les répétitions d’envois sur la ligne de communication

Rien ne ralentit autant une connexion de journal à distance qu’une ligne défectueuse ou brouillée.

Lire l'article

Ne jetez rien à la poubelle

Dans mon enfance, nous partions souvent en vacances avec la famille d’une tante. A mon grand étonnement, la voiture de ma tante était pleine à ras-bord, tandis que mes frères et moi étions très à l’aise sur le siège arrière de la nôtre.

Lire l'article

Surveillez de près le profil du trafic des journaux à distance

La haute disponibilité (HA) fondée sur la journalisation à distance suppose que les images du journal arrivent dans les temps du côté cible pour être traitées aussitôt.

Lire l'article

Laissez le système d’exploitation se charger des petites choses

Parfois, tout se détraque pendant la nuit. En particulier, les connexions de journaux à distance entre une machine source et cible sur une ligne de communication TCP/IP.

Lire l'article

Le DNS Load Balancing

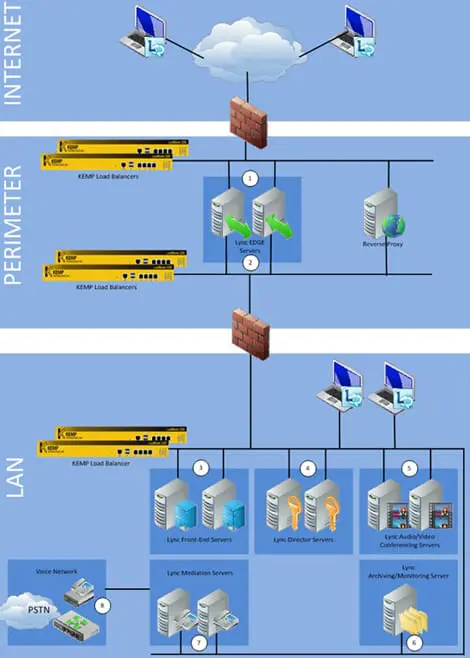

Le DNS Load Balancing ou DNS LB n’est pas exactement une fonction des serveurs DNS, mais plutôt une fonctionnalité supportée par Lync 2010.

Lire l'article

Mode de redondance au niveau des pools

Les différents serveurs qui constituent un pool doivent être considérés au niveau du réseau comme un seul composant qui apporte le service requis de manière redondée.

Lire l'article

Les différents rôles et les modes de redondance

Les composants de Lync sont multiples et sont décomposés en rôles.

Lire l'article

Analyse des applications et gestion du cycle de vie

La méthodologie de développement Agile repose sur le principe selon lequel la réussite d’un développement efficace passe par une communication efficace.

Lire l'article

Scénarios d’analyse

Pour autant que l’analyse des applications soit utile, elle ne constitue pas la panacée.

Lire l'article

Tableaux de bord, rapports et extractions

Pour que l’analyse des applications soit pertinente, vous devez convertir les données d’exécution en éléments décisionnels d’exécution.

Lire l'article

Implémentation de l’analyse des applications

Aucune formule magique ne peut garantir la valeur d’une implémentation d’analyse.

Lire l'article

Le développement est le client

L’objectif de l’analyse des applications est de contribuer à votre réussite en vous aidant à accroître la valeur ajoutée de l’application et la satisfaction du client.

Lire l'article

Routage vers des interfaces multiples

Sur un système avec une interface, le routage est facile. Tout entre et sort de la même manière.

Lire l'article

IBMi : Équilibrage de charge

Outre la tolérance aux pannes, toute configuration de VIPA peut aussi participer à l'équilibrage de charge, en s'inscrivant dans un schéma global.

Lire l'article

Annoncer la présence de la VIPA pour fournir la tolérance aux pannes

Les deux méthodes permettant de résoudre cette énigme passent par la publicité de la VIPA.

Lire l'article

Proxy ARP ou RIPv2, que choisir ?

Pour choisir entre proxy ARP et RIPv2, il faut comprendre les principes de base du routage TCP/IP.

Lire l'article

IBMi, Créer la VIPA

Dans tous ces scénarios, il faut commencer par créer la VIPA. Cette création en soi est facile, mais ensuite il faut choisir la manière dont le réseau connaîtra son existence.

Lire l'articleLes plus consultés sur iTPro.fr

- Pourquoi les outils de sécurité ne suffisent plus face aux angles morts de la détection

- Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

- L’analytique prédictive au service de la décarbonation en France

- Ofelia, ex-Bonitasoft, lance une solution d’orchestration IA agentique

À la une de la chaîne Tech

- Microsoft Build 2026 : contre-offensive des modèles maison face à OpenAI et Anthropic

- Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

- Analyse Patch Tuesday Mai 2026

- Les coûts cachés des merge requests générées par l’IA

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants