Outils client pour Analysis Services

par l'équipe OLAP d'ASPIRITY - mis en ligne le 19/05/2003

En 1996, Microsoft a fait son entrée

dans le monde de l'analyse online en

acquérant la technologie de la société

israélienne Panorama Software. Sous le

nom d'OLAP Services, cette technologie

est devenue partie intégrante de

SQL Server 7.0 en 1999. Dans SQL

Server 2000, le produit a été étendu et

rebaptisé Analysis Services. Le dernier produit d'analyse est un puissant fournisseur

d'OLAP (online analytical processing),

mais dépourvu d'un outil

client pour consulter, présenter ou

analyser des données. Les clients qui

veulent utiliser Analysis Services sans

écrire un navigateur client maison doivent

par conséquent trouver une application

client du commerce adéquate.

Pour aider les lecteurs à choisir l'application

client la mieux adaptée à leurs

besoins, nous avons comparé cinq de

ces produits. Après qu'au moins deux

consultants aient évalué chaque outil,

nous avons rapproché et récapitulé les

conclusions. Nous nous sommes aussi

assurés qu'au moins l'un des examinateurs

de chaque outil l'avait utilisé dans

un vrai contexte client.

L’outil Database Hammer

par Joseph Isaac Sack - Mis en ligne le 19/05/2003

Je travaille comme administrateur

de base de données (DBA) sous

contrat dans une grande société de

recherche et de fabrication. Mon

manager m'a récemment demandé

de trouver la meilleure configuration

de base de données pour notre

nouveau grand SAN (Storage Area

Network) RAID 5. Le fournisseur du

SAN n'avait pas de documentation

quant aux recommandations de placement

de fichiers base de données

SQL Server 2000 ou aux meilleures

pratiques. Il fallait donc faire un test

pour voir si en plaçant les fichiers de

données et les fichiers log sur des

partitions SAN RAID 5 séparées, les

performances étaient meilleures

qu'en plaçant les deux fichiers sur

une partition SAN RAID 5 unique.

En règle générale, le fait de placer

les fichiers base de données et log

sur des matrices séparées (RAID 5

ou RAID 10 pour les données et

RAID 1 pour le log) améliore la performance.

Comme SQL Server écrit

séquentiellement dans le fichier log

de transactions, et aléatoirement

dans les fichiers de données, la séparation

des fichiers réduit le risque

de contention de lecture ou d'écriture

simultanée.

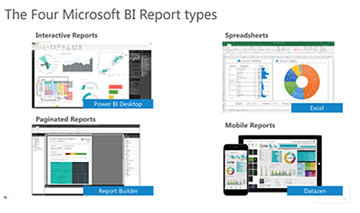

SQL Server Reporting Services

Avec SQL Server Reporting Services, l'offre décisionnelle Microsoft SQL Server s'enrichit de fonctionnalités de Reporting.

La plate-forme décisionnelle propose dorénavant l'intégration des modules d'analyse OLAP, de data mining, des outils ETL (Extraction, Transformation and Loading), des entrepôts de données et des fonctionnalités d'éditions de rapports.

Lire l'article

La sécurité au moyen des chaînes de propriété

par Dan Guzman - Mis en ligne le 25/03/2003

Les chaînes de propriété constituent

la base d'un système de sécurité

à la fois souple et robuste. L'outil existe

depuis les débuts de SQL Server, mais

on utilise rarement tout son potentiel

parce que même les DBA SQL Server les plus expérimentés

ne comprennent pas à fond le

fonctionnement de ces chaînes. Même si les DBA utilisent couramment les

chaînes de propriété dans une base de

données unique, ils ne les emploient

pas toujours sur plusieurs bases de

données comme ils le pourraient. On

peut utiliser les chaînes de propriété

inter-base de données pour alléger

l'administration de la sécurité et sécuriser

l'environnement. Pour tirer le

meilleur parti des chaînes de propriété

dans un modèle de sécurité facile à

maintenir avec SQL Server 2000 et 7.0,

il faut comprendre quelques concepts

et techniques de base.

Des données sous bonne garde avec Kerberos

par Morris Lewis - Mis en ligne le 25/03/03

Toutes les opérations de sécurité

de SQL Server s'appuient sur un

double processus : authentification et

autorisation. Si le serveur n'a pas toute

confiance en l'identité de l'utilisateur

et n'est donc pas certain des permissions

de celui-ci, toutes les tentatives

de contrôle d'accès aux données

échoueront. Pendant longtemps,

Microsoft a préféré les logins authentifiés

de Windows NT à leurs homologues

de SQL Server parce que

Windows vérifie plus efficacement

l'identité de l'utilisateur, bien au-delà

de la simple comparaison d'un couple

compte/mot de passe. Kerberos est le

protocole d'authentification par défaut

de Windows 2000. Il améliore le protocole

d'authentification de NT de plusieurs

manières et identifie à la fois le client et le serveur. Voyons brièvement

le principe de fonctionnement de

Kerberos et comment il peut protéger

les données de vos serveurs SQL

Server 2000. Bien entendu, il faut exécuter

SQL Server 2000 sur Win2K pour

utiliser Kerberos. Je reviendrai plus

loin plus en détail sur les exigences en

la matière.

DTS et le Data Warehouse

par Itzik Ben-Gan - Mis en ligne le 27/02/2003

Il y a 3 ans, j'ai participé à un cours

sur les data warehouse pour formateurs.

Stewart McCloud, l'un des architectes

DTS (Data Transformation

Services) de Microsoft est intervenu

sur le sujet de la Data Driven Query

(DDQ) task dans SQL Server 7.0. J'ai

été fasciné par DTS en général et par

la puissante DDQ task en particulier.SQL Server 2000 a amélioré DTS

avec de nombreuses nouvelles

tâches mais, d'après mon expérience,

la DDQ task est l'une des

plus difficiles à apprendre.

Archive for Server 5.0

Princeton Softech présente Archive for Server 5.0, logiciel qui permet d'implémenter une stratégie dédiée aux archives.

Le but est de retirer rapidement des ensembles complets de données utilisées très rarement des bases de données de production.

Lire l'article

SQL Slammer worm

Mis en ligne le 29/01/2003

Retrouvez les dernières informations sur le Worm "SQL Slammer", publiées par Microsoft à la suite des incidents des 25/26 Janvier 2003. (Articles en anglais)

DbPAL supporte SQL Server

IT-Map annonce dbPAL, suite de modules intégrés destinés à aider les développeurs système et les DBA à gérer leurs bases de données.

La fonction Schema Editor permet aux utilisateurs de créer et maintenir le concept schema de la base de données et d'afficher de multiples vues de type DBMS. DbPAL supporte SQL Server. Il est possible d'utiliser dbPAL pour synchroniser le contenu de la base de données.

Lire l'article

AppDancer/FA

AppDancer Networks présente AppDancer/FA, logiciel d'analyse et de flux d'applications réseau. Cette version permet de surveiller les transactions SQL Server et Exchange Server en temps réel.

AppDancer/FA ne contrôle pas seulement les unités, les applications et tous les flux IP associés mais il permet également de comprendre les travaux internes du réseau.

Lire l'article

Le datamining à moindres frais

par Frances Keeping - Mis en ligne le 28/01/2003

Le datamining consiste à utiliser des

méthodes automatisées pour révéler la

signification - sous forme de tendances,

courbes et relations - de

données électroniques accumulées. L'une des applications les plus courantes

du datamining consiste à cibler

les nouveaux clients potentiels les plus

probables.

Une autre tâche courante est la segmentation de marché. Un segment de marché est un groupe de clients qui partagent certaines caractéristiques comme la longévité en tant que client, les dépenses moyennes, les achats types, et ainsi de suite. La découverte des similitudes qui caractérisent et distinguent les segments met en oeuvre des calculs massifs qui sont l'essence même du datamining.

Quand vous décidez d'adopter le datamining, ne cherchez pas plus loin que SQL Server. En effet, l'arbre de décision et les algorithmes de datamining « clustering » que Microsoft fournit dans SQL Server 2000 Analysis Services, conviennent parfaitement aux tâches d'acquisition de nouveaux clients et de segmentation de vos marchés. (Pour plus d'informations sur les algorithmes de datamining de Microsoft, voir l'article de Jim Yang, ZhaoHui Tang, Sanjay Soni et autres, « Le datamining au travail » lettre SQL Server N°2 Mars 2002.) A l'aide d'un exemple, voyons comment vous pouvez utiliser Analysis Services pour effectuer ces tâches, puis examiner les informations utiles tirées de l'analyse.

Lire l'article

Avant la catastrophe !

par Kimberly L. Tripp - Mis en ligne le 28/04/2003

En cas de sinistre, la reprise rapide

et efficace de votre base de données

est essentielle. Vous devez être en mesure

d'appliquer rapidement le plan

antisinistre, que vous aurez bien sûr

testé et bien documenté auparavant.

Un bon plan antisinistre doit permettre

de rétablir la base de données dans un

délai, et avec un taux de perte de

données, acceptables par l'entreprise.Comme la sauvegarde et la restauration

sont les deux éléments importants

et obligatoires de tout plan antisinistre,

votre stratégie en la matière doit minimiser

à la fois la perte de données et le

temps d'immobilisation. Et si la base de données compte des centaines de

giga-octets - voire de téra-octets - il est

d'autant plus difficile de réduire le

temps d'immobilisation et de restaurer

rapidement.

Construire un système d’analyse fondé sur le web

par Mark Scott et John Lynn - Mis en ligne le 28/01/2003

Les analystes qui travaillent avec des

bases de données analytiques organisent

les données en groupes communs

et essaient de voir ce qui se passerait si

les choses étaient différentes. Prenons

comme exemple un cas concret par excellence

: est-ce que l'augmentation du

prix d'un produit - qui augmentera le

bénéfice par unité mais diminuera

probablement le nombre d'unités

vendues - aboutira à un bénéfice total

supérieur ou inférieur ? Ou comment une baisse du taux d'escompte fédéral

aux Etats-Unis affecte-t-elle le rendement

des prêts immobiliers ? Pour aider

les analystes à faire des projections

éclairées d'après des tendances historiques,

Microsoft fournit Analysis

Services dans SQL Server 2000 et OLAP

Services dans SQL Server 7.0. Ces services offrent la fonction OLAP et

peuvent traiter les données stockées

dans SQL Server (ou toute autre

source de données compatible OLE

DB) dans des structures de données

multidimensionnelles appelées cubes.

Les cubes de données simplifient

l'opération consistant à analyser les

tendances et à corréler la manière dont

les entités interagissent.

Personnalisez votre réplication instantanée à la main

par Herts Chen - Mis en ligne le 28/04/2003

C'est un formidable défi que de

copier une grande quantité de données

sur plusieurs serveurs. Les utilitaires

de copie de SQL Server - parmi

eux, bcp (bulk copy program), DTS

(Data Transformation Services) et la réplication

instantanée - peuvent imposer

un temps de copie inacceptable

dans beaucoup d'environnements de production.Après avoir expérimenté

ces utilitaires, j'ai élaboré un moyen

d'optimiser la performance d'une

grosse réplication instantanée afin d'atteindre

des niveaux acceptables dans

un contexte d'exploitation réaliste.

Dans l'article « Ouvrez la voie à la réplication

snapshot à grande échelle », octobre

2002, j'ai analysé la performance

de la réplication instantanée, repéré

les goulets d'étranglement, et suggéré

un moyen de les éliminer en personnalisant

les étapes de la réplication.

Les plus consultés sur iTPro.fr

- ADI, l’infrastructure de données de Scality pensée pour l’ère de l’IA et de la souveraineté

- Les coûts cachés des merge requests générées par l’IA

- WatchGuard lance Rai, une IA agentique taillée pour les MSP

- Mythos révèle les limites d’un Zero Trust centré sur le réseau

Articles les + lus

Avec les Smart Data, les entreprises mènent la danse de l’observabilité moderne

ADI, l’infrastructure de données de Scality pensée pour l’ère de l’IA et de la souveraineté

Faire évoluer la souveraineté des données du statut d’ambition politique à son application opérationnelle

Fuites de données : la France, 2ème pays le plus touché au monde début 2026

Redéfinir la confiance à l’ère de l’IA agentique : les entreprises sont-elles prêtes pour le SOC autonome ?

À la une de la chaîne Data

- Avec les Smart Data, les entreprises mènent la danse de l’observabilité moderne

- ADI, l’infrastructure de données de Scality pensée pour l’ère de l’IA et de la souveraineté

- Faire évoluer la souveraineté des données du statut d’ambition politique à son application opérationnelle

- Fuites de données : la France, 2ème pays le plus touché au monde début 2026

- Redéfinir la confiance à l’ère de l’IA agentique : les entreprises sont-elles prêtes pour le SOC autonome ?