Consolider les environnements existants

Ce thème résulte de la combinaison des tâches déjà mentionnées. Vous pouvez utiliser la fonction modèle système pour capturer une image fonctionnant sur un système physique (pour certaines plates-formes) et sauvegarder l’image comme un modèle système. Vous pouvez faire cela sur plusieurs systèmes physiques et déployer

Lire l'article

SOA vs REST

Après avoir couvert quelques scripts de base, voyons un scénario Web intéressant que vous pourriez d’ailleurs fort bien rencontrer dans la pratique. Je préfère les interfaces REST (Representational State Transfer) avec bookmarks, qui utilisent les verbes HTTP GET, PUT, DELETE et POST standard pour agir sur

Lire l'article

Mise en place la cohabitation entre les deux environnements

Maintenant que je vous ai montré les rudiments, je vais vous présenté la méthode pour mettre en place la cohabitation entre les annuaires Domino et Active Directory. Il s’agit ici de faire en sorte aux deux environnements de fonctionner en parallèle tout en assurant une continuité

Lire l'article

Ajouter de nouvelles ressources et continuer le travail

La tâche Create Virtual Server a été mise à jour pour y inclure des possibilités POWER concernant l’allocation du traitement et de la mémoire, ainsi que la configurations des disques virtuels et des vLAN. Vous pouvez ainsi pratiquer la plus grande partie de la gestion virtuelle

Lire l'article

Simple DB2 Script Net.Data vs PHP

Un exemple un peu plus intéressant montre comment chaque langage peut fournir rapidement une interface de table HTML sur une requête de base de données DB2. Par souci de brièveté, supposons que vous avez déjà créé une table NAMES dans le schéma NOBODY avec les colonnes

Lire l'article

Mise en place de la synchronisation des annuaires

Vous allez maintenant réaliser l’ensemble des tâches de préparation et de configuration de vos environnements Exchange et Domino pour les faire fonctionner en coexistence avant une migration éventuelle.

La migration sera abordée dans une deuxième partie. Sur le serveur sur lequel

Lire l'article

« Etendre la puissance de l’infrastructure convergente vers le poste de travail »

L’offre de HP accompagne les entreprises. Au-delà du Datacenter, c’est aussi le poste de travail et sa virtualisation qui sont concernés. Pour l’utilisateur, la continuité est importante :

- toutes les applications doivent être accessibles et ce quel que soit le lieu ou l’on se Lire l'article

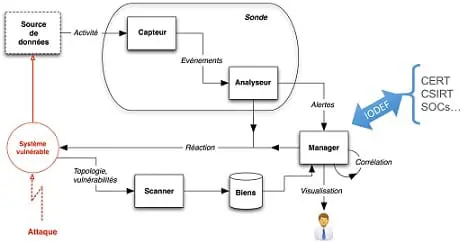

Les principaux composants

NAP se base sur tout un ensemble de composants. On a donc:

- le Serveur de Remédiation, qui distribue correctifs et signatures ;

- le Client, qui porte le System Health Agent (qui vérifie l’état de santé Lire l'article

Le déploiement : quand, comment ?

Adopter Windows 7, oui, mais ensuite ? Le témoignage d’Amaury Pitrou de Bouygues, explique que le déploiement est en cours chez Bouygues Construction, et que le bénéfice est déjà notable : « Nous avons réduit l’ensemble des masters à un master unique. Nous avions déjà un

Lire l'article

2010, année charnière

Quelques stands vides, des conférences annulées du fait de l’absence de leur intervenant, le Ministre du Numérique suédois tenu de rester sur le sol ferme, le WIMA 2010 aura souffert du manque à l’appel de professionnels référents, même si certains ont pu trouver un vol pour

Lire l'article

Un peu de vocabulaire

Avant de réellement commencer à expliquer comment NAP fonctionne, il faut que vous soyez familiarisés à quelques termes que Microsoft utilise en rapport avec Network Access Protection. Le premier terme est l’Enforcement Client. C’est la machine cliente qui essaie de se connecter à votre réseau.

Lire l'article

Windows 7 : un écosystème performant

Microsoft ne cesse de le rappeler : sans les partenaires, rien ne serait possible. Pour cette table ronde organisée par l’éditeur, la parole était donnée à plusieurs personnalités venues témoigner des gains relatifs à l’adoption de Windows 7.

Jean Pascal Cousin, Directeur

Des absents, mais un taux de fréquentation en hausse

Si l’on attendait beaucoup des ITPros finlandais notamment, qui représentent la part évolutive la plus importante de la technologie, restés bloqués sur le sol, l’évènement n’en reste pas moins un succès : « Avant l’irruption du volcan, nous comptions une augmentation de 15 % de la

Lire l'article

NAP: Qui Quoi Où…

La stratégie de NAP a pour objectif de conditionner l’accès des postes réseau à leur état de santé en définissant :

- QUI (postes) peut avoir accès

- A QUOI (réseaux ou ressources)

- --> Lire l'article

Windows 7 une ascension record

1 PC sur 4 est Windows en entreprise. 2,3 millions de licences Windows 7 ont été vendues en entreprise depuis son lancement. Ces chiffres témoignent de l’adoption massive de l’OS dans les différentes entreprises, petites, moyennes ou grandes.

Vista, on le sait, fait

NFC : une technologie aux points de vue divergents ?

Aujourd’hui, s’il existe réellement un point de discussion entre les acteurs, c’est de savoir si cette technologie doit être intégrée à la carte Sim ou au téléphone, note Carole Mandorlo. Jusqu’ici, les débats semblent avoir démontré qu’il était plus simple de l’intégrer sur la SIM, mais

Lire l'article

NAP: le contrat de confiance

Le cas de Blaster n’est pas le seul. De nombreux autres virus et vers furent célèbres de par leur impact, mais les entreprises sont constamment confrontées aux virus qui envahissent leurs systèmes à cause d’invités qui se branchent au réseau, des employés qui se connectent via

Lire l'article

Les 2 façons de faire

D’un point de vue outil, le module Integration Services de SQL Server (l’outil d’intégration des données – ETL) permet d’adresser la problématique. Mais le module OLAP, Analysis Services offre aussi des fonctionnalités qui vont compléter la gestion des données manquantes d’un point de vue utilisateur.

Lire l'article

Focus sur Soliatis, société de testing et sécurité

L’univers de Soliatis, c’est le testing. La société propose à ses clients des outils, des software, des prestations laboratoires pour R&D. Qu’il s’agisse de débugs, de tests conformité et de normalisation, Soliatis s’attache à faire du terrain du NFC, un lieu où les outils convergent, où

Lire l'article

Rôle Communication Unifiée

Le dernier rôle d’Exchange 2007 est le plus sympa puisqu’on aime bien recevoir un message téléphonique ou un fax directement dans sa boîte aux lettres… !

La première chose à faire après avoir installé notre rôle UM comme indiqué dans le premier

Lire l'articleLes plus consultés sur iTPro.fr

- ADI, l’infrastructure de données de Scality pensée pour l’ère de l’IA et de la souveraineté

- Les coûts cachés des merge requests générées par l’IA

- WatchGuard lance Rai, une IA agentique taillée pour les MSP

- Mythos révèle les limites d’un Zero Trust centré sur le réseau

Articles les + lus

Analyse Patch Tuesday Mai 2026

Les coûts cachés des merge requests générées par l’IA

Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

Moderniser le développement logiciel : de la fragmentation à l’intégration

Analyse Patch Tuesday Avril 2026

À la une de la chaîne Tech

- Analyse Patch Tuesday Mai 2026

- Les coûts cachés des merge requests générées par l’IA

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

- Moderniser le développement logiciel : de la fragmentation à l’intégration

- Analyse Patch Tuesday Avril 2026