Stratégies de groupes

Bien que Windows 2008 offre beaucoup d’améliorations des stratégies de groupes, nous avons déjà vu la plupart d’entre elles dans Vista. C’est normal parce que l’élément fort des stratégies de groupes n’est pas le DC qui contient les GPO, mais bien le logiciel client Group Policy qui tourne sur les

Lire l'article

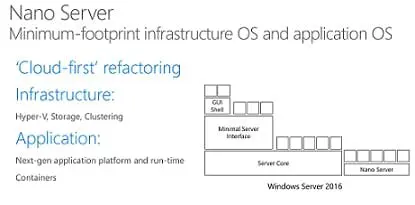

Server Core (suite)

Mais une fois que vous aurez vu le poste de travail Server Core, vous souhaiterez échanger cette puissance informatique pour récupérer votre GUI. En effet, le poste de travail de Server Core n’est rien d’autre qu’une fenêtre d’invites de commande.

Server Core est dépourvu d’environ 80

Le CeBIT arrive début mars

Le plus gros salon européen des nouvelles technologies, le CeBIT, va ouvrir ses portes du 3 au 8 mars prochains à Hanovre en Allemagne. Près de 4.300 exposants sont attendus. Mais on est bien loin des 5.800 de l’année dernière. Cette baisse de 26 %, imputée à des restrictions budgétaires,

Lire l'article

Quelques recommandations / Comment surveiller et optimiser

Quelques recommandations sur l'architecture Active Directory

Pour les machines 32 bits, un ratio d’un Contrôleur de Domaine pour 4 serveurs Exchange possédant le rôle « Mailbox » est à préconiser. Attention, les machines Bi ou Quadri Pro comptent pour 2 et 4 dans ce ratio.

Configuration de la sécurité (2)

Pour modifier les autorisations d’un utilisateur ou groupe, cliquez simplement sur son nom et sélectionnez les autorisations appropriées dans la page Edit Permissions. S’il vous faut gérer séparément la sécurité pour chaque rapport, vous pouvez ouvrir le menu contextuel d’un rapport (en cliquant sur la flèche vers le bas à

Lire l'article

Une question de complexité

Vous avez donc décidé d’adopter le développement BUI, bien compris les choix architecturaux et technologiques, et acquis quelques compétences de base. Vous voilà donc prêts à plonger dans les détails et à entamer la création d’applications. Pour déterminer l’ensemble de solutions à utiliser pour chaque application, il faut encore prendre

Lire l'article

Instantanés d’AD

Et, si l’on pouvait examiner un instantané d’AD comme si c’était un AD actif, en fonctionnement ? Windows 2008 permet cela, ou presque. Un instantané d’AD est une image prise d’une copie de travail de l’AD sur un DC, comme une sauvegarde. Mais c’est plus qu’une sauvegarde ; vous pouvez

Lire l'article

Server Core

Server Core est de loin la fonction la plus époustouflante de Windows 2008. Ma longue pratique de diverses versions d’UNIX et de Linux m’a conduit à souhaiter une version Windows non étroitement connectée à sa GUI. Sur un serveur UNIX/Linux, vous pouvez activer la GUI juste le temps qu’il faut

Lire l'article

Consécration de Windows 7

Après un premier jour destiné aux développeurs et qui a permis de découvrir les nouveautés de les communications unifiées ou la stratégie Software As Services étaient

Lire l'article

Les besoins Exchange 2007 / Les combinaisons supportées

Il n’est pas inutile de rappeler les besoins Exchange 2007.

De toute façon, ces éléments seront vérifiés par le setup de Exchange 2007 avant l’installation. Le maître de Schéma devra se trouver sur un serveur Windows 2003 SP1. Chaque site contenant au moins un serveur Exchange 2007 devra

Configuration de la sécurité

Une fois que vous avez déployé vos rapports et sources de données, vous pouvez passer à l’aspect sécurité. L’approche la plus simple pour définir des stratégies de sécurité concernant vos rapports consiste à utiliser les groupes SharePoint par défaut et les niveaux d’autorisation. Le tableau 1 présente les stratégies en

Lire l'article

La connaissance c’est la puissance

Pour passer du développement RPG sur écran vert au développement d’applications Web, certaines compétences centrales sont utiles. Au minimum, vous devriez avoir de bonnes notions de trois technologies clés : HTML, SQL et XML. HTML est important parce que, en fin de compte, pratiquement toutes les BUI sont rendues en

Lire l'article

Stratégies de mots de passe finement granulaires.

La seule raison d’avoir plus d’un domaine dans une forêt d’AD est le cas où certains de vos utilisateurs changent leurs mots de passe tous les X jours et d’autres les changent tous les Y jours. Depuis Win2K, tous les membres d’un domaine d’AD ont été soumis aux mêmes stratégies

Lire l'article

L’absence de frontières

L’architecture de Groove permet d’inviter au sein des espaces de travail des personnes présentes dans l’entreprise mais également issues d’organisations extérieures (bien sûr, pour peu que cela ait été autorisé par les règles d’usages Société). L’architecture prend en charge la synchronisation des données au travers des proxys ou pare-feux et

Lire l'article

Evénement exclusif : Réduire les dépenses IT avec SQL Server 2008

Microsoft vous invite à participer à un séminaire intitulé « 12 moyens de réduire vos coûts IT avec SQL Server 2008 » le 12 mars à Paris. Dédié aux directions fonctionnelles et informatiques, cet évènement permet d’avoir tous les atouts en main pour faire face à la crise économique actuelle.

Lire l'article

vWorkspace 6.0, pour les postes de travail virtualisés !

Quest Software lance la version 6.0 de vWorkspace, sa plateforme logicielle permettant l’administration des postes de travails virtualisés. Fonctionnant à la fois sur les différentes solutions de virtualisation (VMware, Hyper-V, Virtual Iron, Parallels), la solution permet aussi la mise à disposition des applications (streaming applicatif) quel que soit le mode

Lire l'article

Utiliser PowerShell pour déployer Exchange 2007

Dans les sources d’Exchange 2007, le batch Setup.com a plusieurs paramètres afin de nous aider dans le déploiement du serveur. Voir le tableau 1. Pour une installation en cluster, d’autres paramètres ont été ajoutés : Voir le tableau 2.

Dans le prochain article, nous verrons comment

Bien poser le problème (2)

L’une de vos décisions critiques concernera l’utilisation des langages script, particulièrement JavaScript – le « j » dans Ajax. A l’heure actuelle, Ajax a la cote dans la communauté de développement Web. Pourtant, pas plus tard qu’en 2006, nombreux étaient les développeurs d’applications Web à rejeter toute solution incluant JavaScript.

Lire l'article

NetGear propose des commutateurs verts

NetGear vient de sortir les nouvelles versions de ses commutateurs ProSafe non manageables destinés aux PME. Disponibles en version desktop ou rackable, ces nouveaux Switch sont dotés d’options permettant de réduire leurs consommations d’énergie à des niveaux allant jusqu’à 52 %.

De multiples modes de gestion avancée

Une sécurité permanente

Groove met à disposition un système de sécurité poussé et toujours actif (« Always-On Security »), même pour un usage en mode déconnecté. Les utilisateurs sont identifiés par des certificats numériques, les données sont cryptées en local mais également durant les transmissions sur le réseau. L’accès aux données des espaces

Lire l'articleLes plus consultés sur iTPro.fr

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

- Reprendre le contrôle de son SI : la clé d’un numérique à la fois souverain et responsable

- Splunk : vers un SOC agentique et de confiance

- Le trilemme de la souveraineté : le coût caché du cloud qui freine l’IA en Europe

Articles les + lus

Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

Moderniser le développement logiciel : de la fragmentation à l’intégration

Analyse Patch Tuesday Mars 2026

Une nouvelle ère de la modernisation du mainframe

Communes, entreprises ? Non, face au RGAA 5, l’IA seule ne rendra pas vos sites accessibles

À la une de la chaîne Tech

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

- Moderniser le développement logiciel : de la fragmentation à l’intégration

- Analyse Patch Tuesday Mars 2026

- Une nouvelle ère de la modernisation du mainframe

- Communes, entreprises ? Non, face au RGAA 5, l’IA seule ne rendra pas vos sites accessibles