Résolution de nom / Dépannage

Dépannage

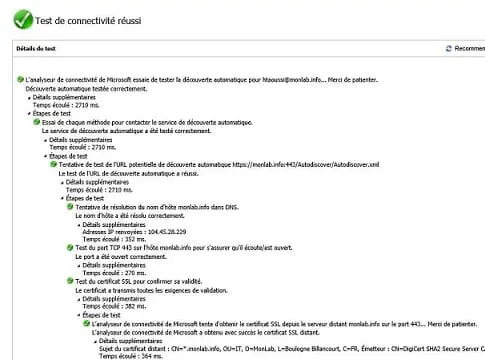

Lors du dépannage de la résolution de nom, commencez systématiquement par interroger directement DNS. Cela vous aidera à identifier précisément ce que DNS résout. Si le résultat diffère de celui d’une autre méthode (par ex., ping), il est probable qu’un autre type de résolution de nom supplante la

Autres problèmes à éviter

Plusieurs composants supplémentaires d’une zone DNS permettent de garantir une conception appropriée. Bien que les aspects suivants ne soient pas forcément liés à Exchange, tout problème de zone DNS posant des problèmes de stabilité ou de performances affectera au final Exchange, ainsi que toute autre application qui s’appuie sur DNS.

Lire l'article

HP et l’avenir de la virtualisation

A l’occasion de la sortie de deux nouveaux produits, Christophe de Dinechin, "Master Software Engineer" au sein de l’équipe HPVM et l'un des créateur de HP Integrity Virtual Machines, est revenu sur les évolutions de la virtualisation.

Peu de temps après la sortie de la Béta

Etape n° 2 : Exécution de KickUserOut.sql

Le script KickUserOut.sql illustré sur le listing 1 démontre comment utiliser un script T-SQL pour déconnecter un utilisateur d’une base de données. Il commence par déclarer les variables et définir leurs valeurs. Les variables du bloc A sont parmi les plus importantes. @LoginName spécifie le nom de connexion de l’utilisateur

Lire l'article

1 – Gestion quotidienne d’un serveur exchange 2007 CCR (2)

1.1.4. Vérification du statut de votre cluster CCR

Microsoft a ajouté des outils de vérification du fonctionnement des services cluster Exchange. Ce qui permet d’obtenir très rapidement un résumé synthétique de l’état de votre environnement via la commande Powershell Get-clustered MailboxServerStatus Voir Figure 3. Dans ce cas précis,

Résolution de nom / Connecteurs

Connecteurs

Des connecteurs sont nécessaires lorsque les utilisateurs souhaitent envoyer des courriers à l’extérieur de leur organisation Ex - change. L’exigence concernant DNS est différente pour les connecteurs Exchange. Selon le type du connecteur, une résolution de nom interne, mais aussi externe peut être nécessaire.

Enregistrement MX

Nombre d’administrateurs ne réalisent pas que les enregistrements MX ne sont pas nécessaires pour le fonctionnement d’Exchange en interne. Ils sont requis sur les serveurs DNS en contact avec Internet, afin que votre organisation Exchange soit certaine de recevoir les courriers électroniques, mais Ex - change ne s’appuie pas sur

Lire l'article

Abaissez votre baguette magique

La réplication est une fonction clé d’AD, mais son dépannage est souvent considéré comme un art obscur.

Pour supprimer l’aspect mystique de la réplication, utilisez d’abord une approche logique pour vérifier que les principes de base sont respectés puis vérifiez que l’OS du DC fonctionne bien,

SharePoint 2007, Coffret de 2 livres chez ENI

Les éditions ENI viennent de sortir un coffret deux livres sur SharePoint 2007 intitulé « de la création d'un site collaboratif au développement associé » de Sandrine Schmitt et Anthony Bidet.

Ces deux ouvrages permettent aux lecteurs de développer un site collaboratif créé avec Microsoft Office

HP a transformé ses datacenters et réduit ses coûts

HP a présenté le fruit de trois ans de transformation de son système d'information. Grâce à cette dernière, l'entreprise est déjà parvenue à réduire les coûts opérationnels de son système d'information de près de 50%.

« Notre transformation n'était pas seulement technologique : il s'agissait d'une

Résolution de nom / Hôtes et zones

Hôtes et zones.

L’exigence de loin la plus importante porte sur le fait que les noms de serveurs Exchange puissent être résolus par tous les autres serveurs Exchange. Cela signifie que chaque serveur DNS utilisé par n’importe lequel de vos serveurs Exchange doit être capable de résoudre tout serveur

Zones inversées

Ces zones sont gérées en grande partie de la même manière que les zones directes. Comme indiqué précédemment, les zones inversées sont facultatives du point de vue d’Exchange. Néanmoins, elles doivent être configurées correctement, au cas où elles viendraient à être employées. Si vous avez une zone inversée, vérifiez que

Lire l'article

Autres conseils

Avant tout, soyez patients. La réplication est une opération qui demande un certain temps pour se réaliser ainsi que pour corriger ses anomalies de fonctionnement. Par exemple, quand un DC ne répond pas, le KCC (Knowledge Consistency Checker) attend 90 minutes pour recalculer les objets de connexion autour du DC.

Lire l'article

Les besoins de conformité déterminent le stockage

A ce stade, vous avez sûrement compris que la conformité à la réglementation est le principal critère de choix du matériel de stockage et de son logiciel de gestion. Après avoir déterminé l’environnement de stockage capable de respecter les contraintes réglementaires applicables, il sera beaucoup plus simple de gérer ce

Lire l'article

DELL et EMC prolongent leur partenariat

Dell et EMC ont annoncé la prolongation de leur alliance jusqu'en 2013. Cette dernière a été initiée en octobre 2001 dans le but « d'aider les clients à réduire la complexité de leurs infrastructures de stockage en réseau et mieux gérer et protéger leurs informations les plus critiques. »

La Beta des SP2 de Vista et Windows Server sont disponibles

Microsoft vient d’annoncer sur son site TechNet, la sortie des Beta des Service Pack 2 de Windows Vista. Cette sortie simultanée est motivée par le nombre de fonctions communes que partagent les deux OS.

Au niveau amélioration, ces SP2

L’assistant de configuration post-installation :

Juste après l'installation, il est important de lancer l'assistant de configuration, sans quoi votre serveur WSUS sera inactif.

1. Ouvrez la console Microsoft Windows Server Update Services 3.0 située dans les outils d'administration.

2. Dans l'arborescence de gauche, cliquez sur Options tout

Monitoring des performances

Lorsque un serveur est en production, il doit être géré et suivi en termes de performances, Exchange n’échappe pas à la règle. Pour assister les administrateurs dans cette tâche, Microsoft a intégré dans Exchange un outil de suivi des performances nommé ‘Exchange performance Tools’. Cet outil est en fait une

Lire l'article

Configuration du témoin de partage de fichier

Une fois votre cluster installé, vous devez configurer votre File Share Witness de façon à le faire pointer sur un partage de fichier. Pour cela, créez un répertoire partagé de préférence sur votre serveur Hub et accordez les droits complets de partage et de sécurité NTFS au compte de service

Lire l'article

Mise en oeuvre des permissions CLM : un exemple (suite)

Effectuer le flux.

Pour démarrer le flux d’enrôlement, vous devez vous connecter au portail Web de gestion des certificats ILM 2007 comme membres du groupe Certificate Managers. Pour initier le flux, procédez ainsi :

1. Démarrez IE.

2. Ouvrez

Les plus consultés sur iTPro.fr

- Temps d’arrêt IT : un coût de 600 milliards de dollars pour les entreprises du Global 2000

- Microsoft Build 2026 : contre-offensive des modèles maison face à OpenAI et Anthropic

- L’anxiété liée à l’IA, un risque sous-estimé pour la sécurité

- IA générative en Europe : une adoption massive, mais une gouvernance toujours en retard

Articles les + lus

Computex 2026 : 5 signaux forts à retenir

La chaîne d’approvisionnement, point de rupture récurent du SI

Microsoft Build 2026 : contre-offensive des modèles maison face à OpenAI et Anthropic

Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

Analyse Patch Tuesday Mai 2026

À la une de la chaîne Tech

- Computex 2026 : 5 signaux forts à retenir

- La chaîne d’approvisionnement, point de rupture récurent du SI

- Microsoft Build 2026 : contre-offensive des modèles maison face à OpenAI et Anthropic

- Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

- Analyse Patch Tuesday Mai 2026