Imaginons que vous ayez réussi à obtenir une vision claire de la demande du client.

Des configurations de plus en plus complexes pour les usages collaboratifs

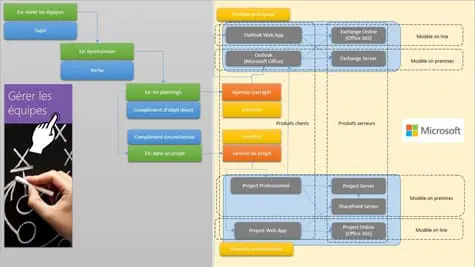

Vous en êtes maintenant à étudier les différentes configurations possibles pour proposer une architecture qui réponde à son besoin, comme par exemple « Gérer les plannings dans un contexte projet ». Vous êtes alors confronté à un nouveau problème : Cloud ou pas cloud ?

Pour Microsoft, trois scénarios sont possibles : Une architecture utilisant totalement les ressources du cloud computing, une architecture reposant totalement sur les versions clients et serveurs de ses logiciels, et enfin, une architecture de compromis, mixant les ressources du cloud computing et des ressources locales. Dans notre exemple « Gérer les plannings dans un contexte projet ».

Si votre client a déjà une stratégie très claire à propos de sa position vis-à-vis du Cloud Computing, vous arriverez rapidement à identifier le scénario qui correspond à sa stratégie. Si ce n’est pas le cas, vous devrez sans doute passer de nombreuses heures à discuter du pour et du contre de chaque scénario avec votre client, au risque parfois de « perdre » ce dernier, et qu’il vous en confie la responsabilité.

Pour aller plus loin sur « Des configurations de plus en plus complexes pour les usages collaboratifs »:

Des compléments circonstanciels de plus en plus complexes · iTPro.fr

BYOD : quel impact sur les infrastructures d’entreprise ? · iTPro.fr

Téléchargez cette ressource

Microsoft 365 Tenant Resilience

Face aux failles de résilience des tenants M365 (configurations, privilèges, sauvegarde). Découvrez 5 piliers pour durcir, segmenter et surveiller vos environnements afin de limiter l’impact des attaques. Prioriser vos chantiers cyber et améliorer la résilience de vos tenants Microsoft 365.

Les articles les plus consultés

Les plus consultés sur iTPro.fr

- Pourquoi les outils de sécurité ne suffisent plus face aux angles morts de la détection

- Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

- L’analytique prédictive au service de la décarbonation en France

- Ofelia, ex-Bonitasoft, lance une solution d’orchestration IA agentique

Articles les + lus

Microsoft Build 2026 : contre-offensive des modèles maison face à OpenAI et Anthropic

Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

Analyse Patch Tuesday Mai 2026

Les coûts cachés des merge requests générées par l’IA

Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

À la une de la chaîne Tech

- Microsoft Build 2026 : contre-offensive des modèles maison face à OpenAI et Anthropic

- Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

- Analyse Patch Tuesday Mai 2026

- Les coûts cachés des merge requests générées par l’IA

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants