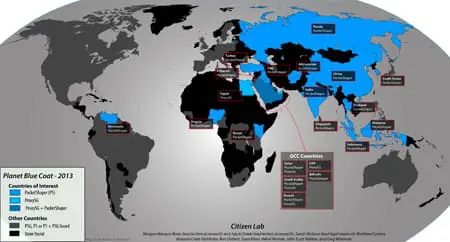

Le département Citizen Lab de l’université de Toronto publie un rapport alarmant sur l’utilisation des technologies BlueCoat par les régimes autoritaires du monde entier.

Les technologies Blue Coat au service des régimes autoritaires

La société de Sunnyvale (Californie) propose des outils de filtrage et de contrôle réseau parfois utilisés pour mettre en place des politiques de censure et de surveillance du web.

Les chercheurs affirment avoir repéré 61 passerelles ProxySG et 316 appliances PacketShaper à travers le globe. Plus de 60 d’entre elles sont utilisées par des États « préoccupants en matières de droits de l’homme ». Le rapport cite l’Afghanistan, l’Arabie Saoudite, le Bahreïn, la Chine, l’Egypte, les Émirats Arabes Unis, l’Inde, l’Indonésie, l’Iraq, le Kenya, le Koweït, le Qatar, le Liban, la Malaisie, le Nigeria, la Russie, la Corée du Sud, Singapour, la Thaïlande, la Turquie et le Venezuela.

Les technologies Blue Coat au service des régimes autoritaires

« Nos découvertes confirme la nécessité d’un contrôle national et international des implantations de Blue Coat dans les pays que nous avons identifiés et d’une surveillance plus étroite de la prolifération des technologies d’information et de communication « à double-usage » », indique le document. Les biens et technologies à double usage sont des produits susceptibles d’être employés à des fins aussi bien civiles que militaires.

Un marché de 1,2 milliard de dollars

Les produits ProxySG permettent de mettre en place un filtrage des sites internet tandis que PacketShaper est une appliance de contrôle du réseau et des applications web. Dès 2011, le Citizen Lab avait signalé son inquiétude quant à l’utilisation de ces solutions par les autorités syriennes pour surveiller et réprimer l’opposition au gouvernement en place. Blue Coat avait alors expliqué avoir expédié ces équipements à un distributeur de Dubaï en croyant qu’ils étaient destinés au ministère iraquien des communications.

Aujourd’hui ces solutions seraient donc largement déployées et leur « répartition géographique (…) met en évidence l’importance de s’attaquer à l’expansion du double usage des TIC », explique le rapport. Le Citizen Lab rappelle que le marché des passerelles de sécurité web a été estimé par Gartner à 1,2 milliards de dollars en 2012 et que les cinq entreprises leaders sont américaines (Blue Coat Systems, Cisco, McAfee, Websense et Zscaler). « Le rôle des sociétés occidentales dans la fournitures de technologies à double usage est un sujet de discussion crucial entre les gouvernements, la société civile et le secteur privé », poursuivent les chercheurs.

En France, la société Amesys, filiale du groupe Bull, est toujours poursuivie pour complicité de torture en Lybie, suite à une plainte de la Ligue des Droits de l’Homme concernant la fourniture de matériel de surveillance au régime de Khadafi.

Téléchargez cette ressource

Mac en entreprise : le levier d’un poste de travail moderne

Ce livre blanc répond aux 9 questions clés des entreprises sur l’intégration du Mac : sécurité, compatibilité, gestion, productivité, coûts, attractivité talents, RSE et IA, et l’accompagnement sur mesure proposé par inmac wstore.

Les articles les plus consultés

Les plus consultés sur iTPro.fr

- Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

- L’analytique prédictive au service de la décarbonation en France

- Ofelia, ex-Bonitasoft, lance une solution d’orchestration IA agentique

- Le bruit au travail et ses effets sur la concentration dans les bureaux modernes

Articles les + lus

Microsoft Build 2026 : contre-offensive des modèles maison face à OpenAI et Anthropic

Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

Analyse Patch Tuesday Mai 2026

Les coûts cachés des merge requests générées par l’IA

Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

À la une de la chaîne Tech

- Microsoft Build 2026 : contre-offensive des modèles maison face à OpenAI et Anthropic

- Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

- Analyse Patch Tuesday Mai 2026

- Les coûts cachés des merge requests générées par l’IA

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants