La vie privée sur Internet aura pris un sacré coup durant l’été avec l’affaire Edward Snowden et les révélations des programmes Prism et consorts.

L’été 2013 aura été Snow(den)

Le cabinet d’analyse ITIF (The Information Technology & Innovation Foundation) juge même que ces révélations pourraient faire perdre aux grandes sociétés fournissant des services en ligne entre 22 et 35 milliards de dollars US de revenus durant les trois prochaines années.

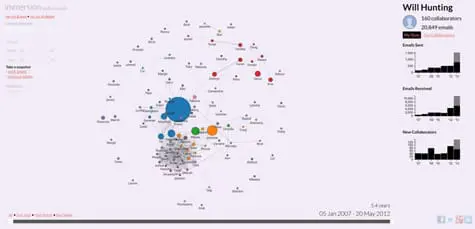

Cette affaire aura toutefois permis d’exposer la valeur des métadonnées, élément plutôt inconnu du grand public, et certains comme le MIT commencent à proposer des outils permettant de mieux comprendre quelles informations les métadonnées contiennent et ce qu’elles peuvent révéler sur votre personne.

L’été 2013 aura été Snow(den)

Le problème principal est que « la donnée » est une notion difficile à interpréter en droit et donc encore moins « la métadonnée ». En effet, s’il est encore assez simple d’identifier qui est le propriétaire d’une donnée, pour une métadonnée, c’est beaucoup moins évident car en dehors de celles que vous avez saisies, comme l’adresse email de votre destinataire ou l’intitulé du message, celles-ci peuvent être conçues par les outils techniques de l’entreprise ou des entreprises par lesquelles vos messages transitent. Il est en effet nécessaire de chercher la nature de chaque élément de la métadonnée pour identifier les droits qui y sont attachés. Pas simple…

Surtout que les métadonnées et les données sont forcément exploitées durant leur transit entre deux systèmes de messagerie. Google vient d’ailleurs de faire l’objet d’une polémique aux Etats-Unis sur le traitement relatif aux données où chaque manipulation, même pour des raisons légitimes, peut être rapidement sortie de son contexte.

Téléchargez cette ressource

Plan de sécurité Microsoft 365

Les attaquants savent comment prendre le contrôle de votre tenant Microsoft 365, et vous, savez-vous comment le reprendre en main ?

Les articles les plus consultés

Les plus consultés sur iTPro.fr

- Cyberattaques assistées par IA : Pourquoi le modèle Mythos d’Anthropic représente une menace sérieuse pour la cybersécurité

- Avec les Smart Data, les entreprises mènent la danse de l’observabilité moderne

- Les dirigeants européens redéfinissent la C-suite à l’ère de l’IA

- Analyse Patch Tuesday Mai 2026

Articles les + lus

Pour un cloud plus fiable : renforcer l’auditabilité et la transparence au service de la sécurité

Cloud et IA : une maturité en retard face à l’explosion des usages

Le trilemme de la souveraineté : le coût caché du cloud qui freine l’IA en Europe

Cloud souverain : répondre aux enjeux d’hybridation et de maîtrise des dépendances

Mises à jour Microsoft : quand l’automatisation du cloud redéfinit la gouvernance IT

À la une de la chaîne Cloud

- Pour un cloud plus fiable : renforcer l’auditabilité et la transparence au service de la sécurité

- Cloud et IA : une maturité en retard face à l’explosion des usages

- Le trilemme de la souveraineté : le coût caché du cloud qui freine l’IA en Europe

- Cloud souverain : répondre aux enjeux d’hybridation et de maîtrise des dépendances

- Mises à jour Microsoft : quand l’automatisation du cloud redéfinit la gouvernance IT