Firewall : Gestion des changements

La combinaison de nouvelles applications et de nouveaux utilisateurs, l’évolution des réseaux et les nouvelles menaces sont une source de nombreux maux pour les équipes informatiques et sécurité.

Lire l'article

Convergence ECM et BPM

Tout d’abord, un petit rappel de ce que sont l’ECM (Enterprise Content Management) ou Gestion de contenu, et le BPM (Business Process Management) ou Gestion des processus Métiers.

Lire l'article

Le travail n’est plus une question de lieu, mais bien de flexibilité

Quelle place pour le télétravail dans un environnement hyper connecté et mobile ?

Lire l'article

Bonnes pratiques d’un projet de gestion des identités :

Comment automatiser les tâches d’administration, sur la base de règles de gestion, que ce soit pour libérer du temps aux équipes informatiques, sécuriser l’infrastructure, ou fiabiliser les process et la sécurité ?

Lire l'article

Automatiser la gestion de l’Active Directory avec Forefront Identity Manager

Gérer son Active Directory avec une approche de gestion des identités.

Lire l'article

Automatisez vos déploiements Windows 7

Ma vision des choses est peut-être faussée par le fait que je dispense des formations sur le déploiement de Windows 7 aux entreprises de toutes tailles. Un formateur en informatique ne peut être qu’enthousiaste à propos des technologies qu’il présente. Cela fait partie du métier et c’est aussi une marque de professionnalisme.

Lire l'article

DSI : Le temps c’est de l’argent … Y avez-vous pensé ?

Tout le monde se complaît à dire que « le temps c’est de l’argent », mais peu d’informaticiens réfléchissent réellement à cet aspect. Pourtant, si vous êtes un responsable informatique, cette maxime et, plus important encore, la capacité de la quantifier constituent votre compétence métier la plus précieuse.

Lire l'article

Le temps est venu d’investir dans votre équipe

N’oubliez pas un vos actifs informatiques les plus précieux : votre équipe. Mais quelles doivent être vos priorités en la matière ? Je vous suggère de cibler trois domaines en particulier.

Lire l'article

Automatisation du déploiement des serveurs VMware ESXi 4.1

Cet article aborde la problématique de l’automatisation du déploiement et de la configuration d’hôtes ESXi dans un environnement vCenter 4.1.

Lire l'article

System i Access for the Web – Automatisation de requêtes SQL (V6R1)

System i Access for the Web, n’est pas épargné par le lot de nouveautés apporté par la V6R1.

Lire l'article

Consommer des services Web en RPG ILE

Les avantages des Services Web ne sont plus à démontrer aujourd’hui, ils sont devenus le nouveau point de convergence des acteurs du marché de l’informatique qui en font un nouveau standard accepté de tous.

Ce dossier est issu de notre publication System iNews (01/10). Pour consulter les schémas et illustrations associés, rendez-vous dans le club abonnés.

Lire l'article

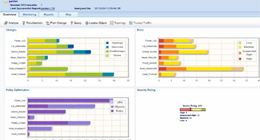

Analyse décisionnelle avec SharePoint

Intégrez des données de sources hétérogènes dans des tableaux de bord stratégiques proposant des visualisations enrichies et gagnez en interactivité et en automatisation du workflow.

Ce dossier est issu de notre publication IT Pro Magazine (07/11). Pour consulter les schémas et illustrations associés, rendez-vous dans le club abonnés.

Lire l'article

Automatisation de la puce TPM

Cette partie présente les outils disponibles par Dell, HP et Lenovo pour automatiser les étapes Enable et Activate d’une puce TPM. Première partie : Architecture et fonctionnement d’une puce TPM

Lire l'article

Dell s’impose en tant qu’intégrateur

Dell et RES Software ont récemment annoncé un partenariat.

Lire l'article

Le temps est venu d’investir dans votre équipe

N’oubliez pas un vos actifs informatiques les plus précieux : votre équipe. Mais quelles doivent être vos priorités en la matière ? Je vous suggère de cibler trois domaines en particulier.

Lire l'article

Gérer vos identités en interne et sur le Cloud avec FIM 2010

Quel que soit le système d’information, la brique incontournable de ce système est sa capacité à gérer l’identité (en fait les identités) des utilisateurs. Cette identité permet non seulement de donner accès (authentification), mais également déléguer des droits (permissions) au sein des applications. Ce dossier est issu de notre publication IT Pro Magazine (02/11). Pour consulter les schémas et illustrations associés, rendez-vous dans le club abonnés.

Lire l'article

L’administration avec IBM Systems Director 6.1

Automatisez la planification et les modifications, déclenchez les tâches d’après des événements et définissez des commandes. Ce dossier est issu de notre publication System iNEWS (10/09). Pour consulter les schémas et illustrations associés, rendez-vous dans le club abonnés.

Lire l'article