Mise à jour de registre automatisée

Utilisez un script pour mettre à jour à distance les registres de machines multiples

Dans toutes sortes de situations, il est utile de pouvoir effectuer à distance des mises à jour de registres sur plusieurs ordinateurs. Quand une anicroche dans la configuration des registres compromet la sécurité, il faut procéder rapidement à leur mise à jour. La mise à jour à distance des registres de multiples ordinateurs est tout aussi utile dans deux autres cas : pour appliquer un changement d’OS personnalisé à un ensemble de systèmes ou pour appliquer une entrée de registre supplémentaire contribuant au bon fonctionnement du logiciel.Quelle qu’en soit la raison, les mises à jour de registres centralisées sont de mise dans les réseaux de taille grande et moyenne.

Le Microsoft Resource Kit Group m’a récemment demandé d’écrire une série de scripts pour le « Best Practice Guide for Securing Active Directory Installations and Day-to-Day Operations : Part II », que l’on peut télécharger à http://www. microsoft.com/downloads/details.aspx?familyid=c0dbeb7e-d476-4498-9f6c-24974 fb81f1e&displaylang=en. L’un des scripts que j’ai écrits, ApplyReg.vbs, met à jour à distance les registres de multiples ordinateurs. Bien que l’on puisse employer l’utilitaire Reg avec le paramètre Add pour mettre à jour des registres à distance, Reg ne fonctionne que pour un ensemble limité de clés de registres. Ce n’est pas le cas d’ApplyReg.vbs qui n’impose aucune limite de clé. Le script applique les mises à jour de registres à la liste d’ordinateurs que vous avez fournie, puis crée un rapport indiquant si l’ensemble des mises à jour de registres de chaque ordinateur s’est bien effectué.

ApplyReg.vbs s’appuie sur plusieurs technologies : ActiveDirectory (AD), Active Directory Service Interfaces (ADSI), Windows Management Instrumentation (WMI), Windows Script Host (WSH) 5.6, et VBScript. (Si vous voulez utiliser un script Perl pour appliquer les mises à jour de registres, voir l’article « Vérifier les registres à distance », Windows & .Net Magazine juillet-août 2002, ou sur www.itpro.fr, pour l’utilisation de Perl dans ce contexte.) Nous allons voir comment se préparer pour ApplyReg.vbs (y compris la manière de tester le script), comment exécuter le script en production et comment il fonctionne.

Exchange Server 2003 : Cluster

Une vraie percée ?

L’histoire des clusters Microsoft Exchange Server est faite de hauts et de bas. L’enthousiasme suscité par les nouvelles releases a fait place à la déception dès qu’on a constaté que, dans la pratique, elles laissaient à désirer. Exchange Server 5.5 a d’abord supporté les clusters Windows, mais leur déploiement était cher et ils étaient limités à deux noeuds configurés dans un cluster actif-passif...Exchange 2000 Server promettait des clusters s’étendant jusqu’à quatre noeuds actifs. Mais Microsoft a dû réduire cette promesse et demande désormais le maintien d’un noeud passif à cause des problèmes de fragmentation mémoire. En outre, on ne peut déployer des clusters Exchange 2000 à quatre noeuds que sur Windows 2000 Datacenter Server, donc la solution est coûteuse. Il s’en suit que les clusters représentent une poignée des centaines de milliers de serveurs Exchange en service aujourd’hui. Personne ne sait exactement combien de clusters sont en production, mais il semble bien que moins de 2 % de tous les serveurs Exchange déployés le soient en cluster.

A première vue, les clusters semblent très efficaces en matière de robustesse et de fiabilité. C’est pourquoi les administrateurs Unix et OpenVMS déploient des clusters depuis des années. D’où la question : Pourquoi les administrateurs Windows n’ont-ils pas déployé des clusters Exchange 2000 et Exchange 5.5 ? Les raisons sont multiples : complexité accrue, composants Exchange qui ne peuvent pas fonctionner sur des clusters, manque de produits tierce partie, fragmentation mémoire et coûts élevés.

Pour que les clusters fonctionnent bien, il faut que l’application e-mail et l’OS travaillent à l’unisson. Jusqu’ici Microsoft n’est pas parvenue à faire travailler ces deux entités en harmonie. Microsoft promet de meilleurs clusters avec Windows Server 2003 et Exchange Server 2003, mais peut-on y croire ? Pour répondre à cette question, il faut savoir plusieurs choses : comment les clusters fonctionnent, comment Exchange en général fonctionne dans un cluster, comment Exchange 2000 fonctionne dans un cluster, et quelles améliorations offre Exchange 2003.

SPECIAL REPORT : HP OpenView : Pour une gestion optimisée des environnements Windows

70 % des budgets des DSI sont aujourd’hui alloués à la gestion et l’administration des systèmes Windows. Comment faire pour que ces investissements représentent une valeur commerciale pour l’entreprise ? En optimisant la disponibilité des serveurs Windows, en garantissant les temps de réponses des bases SQL, la montée en charge et la continuité de services des systèmes Exchange.En proposant des solutions de gestion des infrastructures adaptée à l’environnement Microsoft, HP rend votre système d’information plus productif, moins vulnérable et à la hauteur des attentes utilisateurs.

Selon IDC, le marché mondial de la haute disponibilité a augmenté de 18 % entre 1997 et 2004. Une croissance exponentielle que l’on peut notamment expliquer par l’émergence d’une nouvelle classe d’applications critiques de type e.commerce, e.Business, ERPs, centres de contact clients, nécessitant des infrastructures à disponibilité continue. Jusqu’ici dominé par des solutions serveurs « mission critical » de type Unix et Mainframe, le marché des applications critiques laisse aujourd’hui cependant une place de choix aux environnements de serveurs Windows. Des serveurs qui offrent une excellente réponse aux montées en charge, une sécurité accrue, des framework de développement intégré et qui se distinguent surtout par leurs facilités de déploiement par rapport aux clusters sous Unix. « Cette apparente facilité de mise en oeuvre est trompeuse et peut être source de problèmes graves de continuité d’activité si l'on n'aborde pas les aspects de supervision et d’administration avec la même rigueur que pour les systèmes Unix/mainframe. » constate cependant François Bérot Business Development Manager HP OpenView. Le point faible des fonctionnalités de gestion Windows selon le Giga Group, se jouerait au niveau du suivi des performances, de l’analyse des défaillances et de la corrélation d’évènements. A contrario, un système d’administration de qualité, à l’instar d’OpenView, offre des avantages non négligeables, en termes de:

- Garantie de performance et de disponibilité des applications critiques de l’entreprise, quel que soit l’environnement de production, via une gestion proactive et non seulement corrective.

- Garantie de réduction du temps d’indisponibilité des services, et donc d’une meilleure satisfaction client.

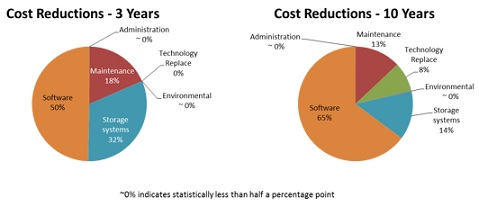

- Garantie de retour sur investissement et de réduction des coûts de possession (TCO)

Dépannage des réseaux : Principes de base

Comment régler les problèmes courants

Le dépannage peut représenter jusqu’à 90 % du travail d’un administrateur réseau. Personne n’aime jouer au pompier, mais on n’a pas toujours le choix. De bonnes compétences de dépannage permettent de réagir rapidement en situation de crise et de maintenir le bon fonctionnement du réseau...Face à un problème de dépannage, commencez à vous poser quelques questions élémentaires. Qu’est-ce qui a changé ? Ce problème s’est-il déjà produit et, si oui, quand? Est-il reproductible ? L’utilisateur at- il fait quelque chose de différent ? D’autres utilisateurs sont-ils confrontés au même problème?

Ensuite, essayez d’isoler le problème par dichotomie, c’est-à-dire en le « divisant par deux » à chaque étape pour vous approcher de sa source. Par exemple, si une station de travail ne peut pas se connecter au réseau, essayez de déterminer s’il s’agit d’un problème concernant le réseau ou d’un problème propre à la station de travail. Si vous trouvez rapidement que le problème ne s’applique qu’à la station de travail, vous avez éliminé une importante moitié de l’équation et vous êtes plus près d’isoler le problème. Même si vous ne pouvez pas trouver une solution, le fait d’isoler le problème vous fera gagner énormément de temps quand vous solliciterez une aide extérieure.

Pour illustrer ce processus, j’ai rassemblé plusieurs scénarios de dépannage, allant de problèmes courants mais simples à des défis plus difficiles. Si vous vous trouvez dans ces mêmes situations, vous pourrez appliquer

certaines des questions de base que j’utilise pour isoler les problèmes dans ces exemples. Pour plus d’informations sur les outils que j’utilise dans les scénarios ciaprès, voir l’encadré « Outils de dépannage simples ».

Fonctions réseau avancées dans Windows XP

Pour satisfaire les besoins réseau des utilisateurs distants sans mettre à genoux le réseau d’entreprise

Windows XP Professional offre de nouvelles fonctions et améliorations de réseau puissantes pour faciliter et sécuriser le travail en réseau à domicile et à distance. Bien que certaines fonctions comme ICS (Internet Connection Sharing), ICF (Internet Connection Firewall) et Network Bridging mettent en émoi la communauté des administrateurs de réseau, ces fonctions offrent des solutions pratiques pour les utilisateurs chez eux et en déplacement...Windows XP Professional offre de nouvelles fonctions et améliorations de réseau puissantes pour faciliter et sécuriser le travail en réseau à domicile et à distance. Bien que certaines fonctions comme ICS (Internet Connection Sharing), ICF (Internet Connection Firewall) et Network Bridging mettent en émoi la communauté des administrateurs de réseau, ces fonctions offrent des solutions pratiques pour les utilisateurs chez eux et en déplacement. Si vous comprenez bien les possibilités de ces fonctions, quand il faut les appliquer, et comment les contrôler, vous pourrez améliorer la connectivité et la sécurité des systèmes portables de vos utilisateurs sans nuire à l’intégrité du réseau d’entreprise.

Une recette de clustering VMWARE

J’ai travaillé avec plusieurs entreprises qui ont des clusters Microsoft Exchange Server et Microsoft SQL Server en production, mais n’ont pas les moyens de maintenir des clusters de serveurs de test dans leurs labsA l’instar des grands vins, les solutions de clustering de classe entreprise de Microsoft se sont bonifiées au fil du temps. Malheureusement, comme pour les grands crus, le coût de mise en œuvre et de test des solutions de clustering Microsoft est hors de portée de beaucoup. J’ai travaillé avec plusieurs entreprises qui ont des clusters Microsoft Exchange Server et Microsoft SQL Server en production, mais n’ont pas les moyens de maintenir des clusters de serveurs de test dans leurs labs.

Pour enseigner le clustering dans mes cours, j’ai dû acheter une dizaine de HBA (host bus adapters) SCSI, de câbles et lecteurs SCSI externes. Malgré cela, j’étais limité dans ma démonstration aux élèves parce que chaque cluster d’exercice ne contenait qu’un lecteur partagé. Au cours de mes déplacements, j’ai rencontré beaucoup de gens qui aimeraient que le clustering soit plus portable. Les administrateurs et les ingénieurs système aimeraient pouvoir manipuler des configurations de clusters de serveurs hors production, à titre d’exercice. Les partenaires et revendeurs Microsoft aimeraient pouvoir démontrer sur leurs portables une solution clustering pour les clients. J’ai la réponse.

Résolvez rapidement les problèmes utilisateurs avec DSPSGNUSR

Pour les servants d’un Help Desk, la rapidité avec laquelle on peut faire vérifier le job log par le job de l’utilisateur détermine directement la qualité du service. Partant de là, on sait généralement ce qui s’est passé et on résout presque toujours le problème.

Lire l'article

Faciliter les consultations des bases de données en réseau

Je suis toujours en quête d’outils susceptibles de simplifier mon travail d’administrateur système. Ils sont parfois offerts par un fournisseur tierce partie, mais d’autres fois je dois les créer. Ce sont souvent des scripts qui s’exécutent à partir de la ligne de commande – sans fioritures, mais efficaces.Il est important d’apprendre le scripting administratif à cause des limitations de nombreux outils d’administration de type Windows : le scripting procure la personnalisation qui manque souvent aux solutions standard.

Lire l'article

Gardez le service computer browser en action

Le service Microsoft Computer Browser maintient des listes des domaines, groupes de travail et ordinateurs basés sur Windows de votre réseau, ainsi que d’autres équipements du réseau prenant en charge le protocole NetBIOS. Ces listes de navigation sont la source de l’information que les utilisateurs voient quand ils étendent Network Neighborhood dans Windows Explorer ...Dans les réseaux de type Windows 2000, AD (Active Directory) remplace le service Computer Browser. Cependant, des réseaux Win2KWindows NT mixtes qui maintiennent des DC (domain controllers) et des réseaux pré-Win2K avec certains clients qui ne sont pas qualifiés pour AD, utilisent encore le service Computer Browser.

Dans le service Computer Browser, le domaine master browser dans un réseau IP interagit avec les segments master browsers du réseau, s’appuyant sur la résolution de noms NetBIOS et sur plusieurs noms NetBIOS spéciaux, pour assembler des listes d’ordinateurs et d’autres équipements. Mais que faire quand le service Computer Browser de votre réseau tombe en panne ? Dans cette éventualité, vous devez connaître les outils et procédures permettant de régler les problèmes du service navigateur.

Commutateurs Gigabit Ethernet

L’heure est à l’optimisme pour les sociétés qui souhaitent des réseaux plus rapides. En raison de la concurrence toujours plus vive entre des fournisseurs qui augmentent régulièrement leur offre de commutation 1000Base-T, Gigabit Ethernet est meilleur marché et plus facile à déployer que jamais.Malheureusement, il n’est pas toujours facile d’évaluer la solution Gigabit Ethernet la mieux adaptée. Les fournisseurs présentent leurs commutateurs à grand renfort de performances et de plaquettes marketing luxueuses, mais aucun n’explique clairement comment tel ou tel commutateur se comportera dans votre environnement particulier et encore moins s’il est facile à installer et à gérer. Pour vous donner un aperçu de ce que vous pouvez attendre des derniers commutateurs 1000Base-T, j’ai apporté certains d’entre eux dans le Lab Windows & .NET Magazine pour une séance de test.

Lire l'article

La sécurité sans fil

Beaucoup de responsables informatiques ont des sentiments mitigés vis-à-vis du déploiement de LAN sans fil 802.11. On comprend leur hésitation. D’un côté, ils souhaitent offrir dans l’ensemble de l’entreprise un accès rapide et souple au LAN, sans ces fichus câbles. D’un autre côté, le faible degré de sécurité de l’algorithme WEP (Wireless Equivalent Privacy) intégré dans la norme 802.11, les inquiète à juste titre.

(Pour avoir une bonne idée des lacunes de sécurité de WEP, voir « Security of the WEP algorithm » à http://www.isaac.cs.berkeley.edu/isaac/ wep-faq.html.)

Lire l'article

Déraciner DNS et désactiver NetBT

Supposons que vous ayez installé un serveur DNS Win2K sur votre réseau. Vous souhaitez le configurer mais vous ne pouvez pas accéder à l’onglet Forwarders parce qu’il est grisé, donc vous ne pouvez pas ordonner au serveur DNS d’utiliser un forwarder. Comme l’onglet Root Hints est lui aussi grisé, vous ne pouvez pas modifier la liste des serveurs root dont votre serveur DNS a connaissance. Que se passe-t-il ? ...

Pour répondre à une question DNS courante et pour apprendre à utiliser DHCP pour désactiver NetBT.

Ce mois-ci, je propose deux brefs sujets. Le premier répond à une question sur DNS que les lecteurs me posent fréquemment. Le second tient une promesse faite dans un article antérieur : montrer comment utiliser DHCP pour désactiver NetBIOS sur TCP/IP (NetBT) sur vos machines Windows 2000.

Lire l'article

Utiliser votre iSeries pour déboguer un réseau TCP/IP

Les environnements de réseau contemporains, de plus en plus complexes, amènent les administrateurs et programmeurs de réseaux à relever d’intéressants défis. Comme les paquets TCP/IP doivent traverser de nombreuses unités entre l’origine et la destination, la moindre erreur de configuration peut entraîner l’égarement ou la perte de données ...

Les symptômes peuvent être bizarres : déconnexions de sessions brutales, lenteur de fonctionnement, et défaillance du réseau en présence de fort trafic.

C’est souvent au niveau du paquet que l’on peut déboguer de tels problèmes. Contrairement aux apparences, ce n’est pas si compliqué. De plus, c’est un excellent moyen pour enseigner aux professionnels des réseaux, les principes de base régissant les paquets et les protocoles. Le débogage d’un problème de réseau peut se diviser en quatre étapes simples. Quand vous les maîtriserez, vous pourrez vous attaquer à n’importe quel problème de réseau avec rien de plus que votre iSeries, une commande et la méthode décrite ici.

Lire l'article

Le clustering réparti géographiquement

Le clustering améliore la disponibilité, la fiabilité et l’évolutivité des serveurs sous Windows. Une configuration clustering classique favorisant la disponibilité, est constituée de plusieurs nœuds semblables, reliés en principe à un sous-système de stockage partagé. Quand ces nœuds fonctionnent dans une configuration active-active, la charge de travail est répartie entre les nœuds en cluster ...

Mais le principal objectif d’un cluster est d’assurer le failover en cas de défaillance d’une application ou d’un élément matériel : on est là dans une configuration active-passive.

La configuration clustering active-passive a une variante : la réplication de données au lieu du stockage partagé. La réplication de données permet de pratiquer le clustering sur une liaison en réseau étendu. Les produits qui permettent ce type de cluster offrent de nombreux avantages au-delà de ce que les données dispersées géographiquement offrent sur le plan antisinistre. Ainsi, la possibilité de spécifier des configurations matérielles différentes pour chaque nœud diminue le coût du matériel. En outre, l’existence d’une source de données répliquées peut s’avérer très utile pour la sauvegarde des données, le test des applications, et la migration et le test des OS.

J’ai rassemblé trois produits permettant le clustering basé sur la réplication avec failover – BrightStor High-Availability Manager (nommé précédemment SurviveIT2000) de Computer Associates (CA), Double-Take for Windows 2000/NT 4.1 de NSI Software, et Legato Octopus for Windows NT and 2000 4.2 de Legato Systems. (Depuis, Legato a changé le nom du produit Octopus en Legato RepliStor et a présenté la version 5.0.) J’ai testé ces produits pour juger leur capacité de reprise et leur haute disponibilité face à divers incidents. J’ai également examiné certaines possibilités uniques qui rendent chaque produit mieux adapté à une situation donnée. VERITAS Cluster Server 2.0 for Windows 2000 de VERITAS Software et LifeKeeper for Windows 2000 4.0 de SteelEye Technology offrent des possibilités similaires mais n’étaient pas disponibles pour le test.

Lire l'article

Réseau de stockage

La croissance d’Internet et l’explosion de l’information numérique ont augmenté spectaculairement les besoins de stockage. Or, l’économie numérique exige un accès 24 x 7 à l’information et laisse peu de temps même pour la maintenance régulière – sans parler des opérations plus pénalisantes comme l’ajout de stockage.Le besoin d’une méthode de gestion de stockage efficace a mis en avant les solutions NAS (Network Attached Storage) et SAN (Storage Area Network). Appelées aussi réseau de stockage ou stockage en réseau, les deux technologies s’attachent à alléger le fardeau de l’administration en consolidant le stockage sur serveur et en permettant aux administrateurs de gérer un pool de stockage homogène à partir d’un point central.

Lire l'article

Mettre en place une station de travail administrative

Si vous consacrez du temps à administrer un réseau d’entreprise ou personnel, vous connaissez tout l’intérêt de gérer ce réseau directement à partir de l’ordinateur Windows 2000. Tous les produits Win2K Server incluent une licence en mode administration pour les services de terminaux et permettent au personnel informatique d’administrer des serveurs à distance. Mais il existe une autre méthode courante d’administration de réseau : celle qui consiste à installer une palette d’outils d’assistance de réseau sur un PC sous Win2K Professional, puis à utiliser ces outils dans vos tâches quotidiennes ...L’avantage de cette méthode est de pouvoir administrer le réseau à partir de la session courante – sans recourir à des logons supplémentaires (à la condition de posséder les privilèges administratifs appropriés). Pour configurer une station de travail Win2K Pro administrative de base, prête à supporter le réseau, vous devez recueillir quelques outils essentiels de diverses sources, dont : le dernier pack de services Win2K Pro, les kits de ressources Microsoft, et des applications spécifiques (Microsoft Exchange Server, Microsoft SQL Server, par exemple).

Lire l'article

Network Appliances

De nombreux fournisseurs offrent des network appliances ou des server appliances qui se consacrent à des services Web, des services de fichiers ou autres tâches spécifiques. Bon nombre de ces appliances utilisent BSD UNIX ou Linux comme OS de prédilection, mais on en trouve de plus sous les diverses versions Windows.Microsoft encourage d’ailleurs cette tendance en procurant des outils qui aident les fournisseurs à n’utiliser que les composants Windows nécessaires dans un server appliance. Cette nouvelle génération d’outils représentent une alternative aux serveurs – une alternative qui mérite considération quand on construit l’infrastructure réseau.

Lire l'article

Des UPS redondants

L’administrateur de réseau classique n’a en général pas beaucoup de temps pour le test et la maintenance de l’UPS (Ununterrupted Power Supply). Malheureusement, un UPS négligé et vieillissant peut vous laisser tomber au pire moment ... Pour protéger les systèmes des défaillances électriques, il faut protéger les UPS des défaillances de modules.L’administrateur de réseau classique n’a en général pas beaucoup de temps pour le test et la maintenance de l’UPS (Ununterrupted Power Supply). Malheureusement, un UPS négligé et vieillissant peut vous laisser tomber au pire moment. Le Lab de Windows 2000 Magazine a souffert récemment d’une défaillance d’UPS aux conséquences mineures, mais un tel problème aurait aussi pu frapper du matériel critique. De nouveaux UPS avec des moyens de failover offrent une meilleure protection que les anciens UPS.

Lire l'article

Un stockage sans limites

Parmi les changements les plus subtils - et néanmoins des plus significatifs - introduits par Microsoft dans Windows 2000 il faut citer NTFS. Bien qu'identique à lui-même en apparence, NTFS bénéficie en réalité de nouvelles fonctions qui donnent aux administrateurs de plus grandes capacités pour gérer le stockage sur les réseaux d'entreprise.Windows 2000 Magazine a déjà largement traité ces capacités, notamment le chiffrement, la journalisation et l'utilisation des points d'analyse. Bien qu'ils n'aient l'air de rien, ces points d'analyse (ou reparse points) activent l'une des fonctions les plus avancées du stockage en réseau - le stockage hiérarchique. L'utilisation du stockage hiérarchique permet d'avoir - théoriquement - un espace de stockage illimité disponible à tout moment pour un système donné. Grâce à Microsoft cette technologie est à présent très facile à installer et à administrer.

Lire l'article

NAS ou SAN, que choisir ?

La consolidation du stockage d'entreprise a le vent en poupe, parce qu'elle accroît l'efficacité, diminue la redondance et simplifie la gestion. Qui n'a pas entendu parler de l'importance du stockage pour les entreprises et de ces deux technologies de stockage dont on parle tant en ce moment : le NAS (Network Attached Storage) et le SAN (Storage Area Network).Les périphériques NAS sont des dispositifs de stockage - de gros serveurs spécialisés que l'on connecte au réseau - qui n'exécutent qu'une tâche et fonctionnent très bien : ils livrent très rapidement les fichiers. La capacité des grands dispositifs NAS est de l'ordre du téraoctet. Les SAN sont, quant à eux, des réseaux multiserveur, multistockage pouvant dépasser les 400 To. Un SAN sert de réseau secondaire à un LAN. Chaque serveur devant accéder au SAN est relié au LAN par une connexion fibre channel. Ce réseau secondaire soulage le réseau principal des charges massives de transfert des données, puisque le trafic de sauvegarde a lieu entre périphériques de stockage à l'intérieur du SAN. Les dispositifs NAS et les SAN ont des fonctions nettement différentes. Le premier peut effectuer certaines fonctions qu'un SAN ne peut pas effectuer et un SAN offre l'évolutivité. Examinons les technologies du NAS et du SAN et les scénarios dans lesquels l'une est préférable à l'autre.

Lire l'articleLes plus consultés sur iTPro.fr

- IA & Dirigeants : productivité, innovation et concurrence

- L’IA annonce-t-elle une révolution en profondeur du secteur de l’assurance ?

- Alcyconie : l’accompagnement sur-mesure à la gestion de crise cyber !

- L’intelligence Artificielle et le Cloud Computing : le tandem incontournable du moment

- Le secteur financier reste dans la ligne de mire des cyberattaquants