Comment mettre en place une stratégie mobile performante ?

Smartphones, tablettes, PC ultra-mobiles ont libéré les utilisateurs et transformé les interactions entre les collaborateurs. Encore faut-il que l’entreprise leur procure une connectivité mobile fiable, performante et sécurisée à même de fluidifier ces nouveaux usages…

Lire l'article

Les enjeux de la sécurité du Cloud

Quelle est l’évolution des pratiques liées à l’adoption du Cloud dans le contexte de transformation numérique? Cloud public ou cloud privé, la notion du cloud doit évidemment être intégrée dans les politiques de sécurité des systèmes d’informations. Qu’en est-il concrètement ? Eclairage de RSSI.

Lire l'article

Maintenez votre sécurité dans le temps

Alors que les récents exemples d’attaques informatiques nous prouvent une fois encore que ce sont les anciens systèmes, les anciennes configurations, qui sont les plus vulnérables et les plus ciblés, revenons à nouveau sur le cycle de vie des SI et le nécessaire maintien du niveau de sécurité.

Lire l'article

Sécurité IT : Qui a un accès privilégié à votre réseau interne ?

Les anciens salariés ont-ils toujours accès au réseau de l’entreprise ? Avez-vous une totale visibilité sur les processus d’autorisation d’accès au SI de l’entreprise ? Eclairage sur les accès privilégiés aux réseaux IT et la sécurité des systèmes.

Lire l'article

Les 5 raisons de faire confiance à un prestataire qualifié par l’ANSSI

Mobilité, Cloud, connectivité permanente, dématérialisation des données et savoirs, sont autant de défis à la sécurité du patrimoine informationnel des entreprises et au respect des nouvelles réglementations en vigueur ou à venir. Face à ces défis, l’ANSSI dicte des bonnes pratiques et qualifie des prestataires de service de confiance (PSCO) pour aider les entreprises dans leur démarche de sécurisation des systèmes d’information.

Lire l'article

TOP 5 des clés de stratégie mobile performante

Smartphones, tablettes, PC ultra-mobiles ont libéré les utilisateurs et transformé les interactions entre les collaborateurs. Encore faut-il que l’entreprise leur procure une connectivité mobile fiable, performante et sécurisée à même de fluidifier ces nouveaux usages…

Lire l'article

Les SI sont malmenés, quels en sont les causes ?

Sans évoquer précisément les deux dernières cyberattaques qui ont fait les gros titres, mais toutes les attaques que doivent contrer quotidiennement les entreprises, les systèmes d’information n’ont jamais été aussi dépendants des stratégies technologiques, humaines, innovantes et disruptives mises en place.

Lire l'article

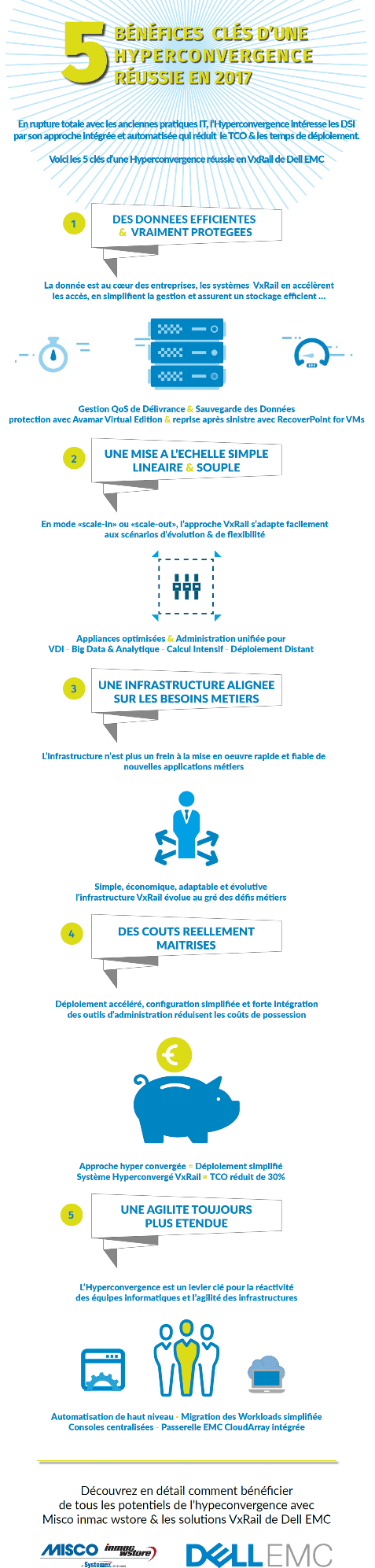

TOP 5 d’une hyperconvergence réussie

Nouvelle pratique pratique IT par excellence, l’hyperconvergence intéresse et séduit de plus en plus les Responsables Informatiques par son approche très intégrée et très automatisée qui réduit le TCO et les temps de déploiement. Voici en infographie les 5 bénéfices clés d’une hyperconvergence réussie en 2017.

Lire l'article

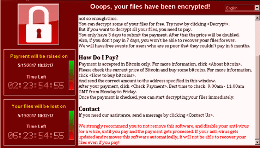

Petya, une nouvelle cyberattaque massive

Ce rançongiciel a frappé des entreprises dans le monde entier, notamment en France, la SNCF, Saint Gobain, ou encore Auchan… Petya exploite, entre autres, la même vulnérabilité que WannaCry pour se propager sur les réseaux internes. Face à cette deuxième cyberattaque, beaucoup de questions se posent…

Lire l'article

App-économie / Décryptage

Les applis mobiles sont en passe de devenir le 3ème marché mondial ! Revenons sur les prévisions et l’évolution de cette app-économie, en d’autres termes le marché des applis mobiles…

Lire l'article

Les failles de données sont-elles efficacement traitées ?

Ces failles ne seraient tout simplement pas traitées selon 90% des RSSI français et 80% au niveau mondial ... des chiffres qui poussent à la réflexion

Lire l'article

RGPD : les fausses idées à combattre

25 Mai 2018, une date qui fait écho dès que l’on évoque la protection des données à caractère personnel dans le cadre du RGPD … Il y a urgence à connaître précisément son niveau de préparation et à procéder à un bilan approfondi de son existant

Lire l'article

Qui sera votre collaborateur en 2020 ?

La révolution numérique est en marche ! Les environnements et conditions de travail, les infrastructures, les collaborateurs, les échanges, les méthodes, les stratégies, les gouvernances, les modes de management, autant d’éléments qui se trouvent déjà profondément modifiés.

Lire l'article

Hack In Paris 2017

L’édition 2017 Hack in Paris prend ses quartiers à Disneyland Paris, du 19 au 23 juin 2017

Lire l'article

Sauver sa cybersécurité face au RGPD

Le compte à rebours est lancé pour les DSI et les directions d’entreprise ! De la préparation à la mise en conformité avec le Règlement Général sur la Protection des Données et la Directive NIS sur la sécurité des réseaux et des SI, le mois de mai 2018 s’annonce bien chargé.

Lire l'article

Sécurité : l’après Wannacry

Ne lâchez rien, les attaques par ransomware vont se multiplier et le ver EternalRocks semble être le successeur de Wannacry !

Lire l'article

Les comportements à risque des collaborateurs

Informations sensibles, confidentielles et réglementées… entre quelles mains passent réellement ces données et restent-elle au sein de l’entreprise ? Quel est l’équilibre entre protection et productivité des employés ?

Lire l'article

Le monde victime d’une cyberattaque massive

L’attaque de grande ampleur par ransomware vient de franchir une nouvelle étape avec la diffusion du rançongiciel WannaCry

Lire l'article

Les conséquences de l’indisponibilité des données

Quand la non-disponibilité des services impacte la transformation numérique, les entreprises en paient le coût !

Lire l'article

Répondre aux défis de l’hyper convergence ?

Découvrez en vidéo motion les 5 atouts majeurs du partenariat DELL EMC et Misco-inmac wstore

Lire l'articleLes plus consultés sur iTPro.fr

- Mythos révèle les limites d’un Zero Trust centré sur le réseau

- Faire évoluer la souveraineté des données du statut d’ambition politique à son application opérationnelle

- Mythos et modèles-frontières : quel avenir pour la cybersécurité en France et en Europe face à l’IA ?

- IA agentique : des investissements massifs freinés par des données insuffisamment préparées

À la une de la chaîne Mobilité

- Baromètre channel IT : fin du cuivre, essor de UCaaS et premiers pas vers l’IA

- SMS et e-mails : la notification, un enjeu économique stratégique

- Les applications financières sont le terrain privilégié de la fraude

- Pourquoi les navigateurs web sont devenus la porte d’entrée des cybercriminels pour compromettre les endpoints ?

- Le changement, moteur d’engagement au travail