Ne lâchez rien, les attaques par ransomware vont se multiplier et le ver EternalRocks semble être le successeur de Wannacry !

Sécurité : l’après Wannacry

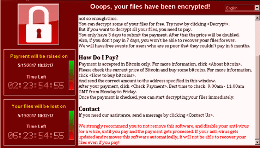

WannaCry ou l’onde de choc

La propagation du virus WannaCry a été arrêtée mais il faut rester sur ses gardes et être vigilant, de nouvelles attaques pourraient bien surgir. WannaCry a sonné l’alerte et ce n’est pas parce que l’entreprise n’a pas été touchée qu’elle est en sécurité. Les stratégies de cybersécurité doivent être repensées pour disposer d’une visibilité complète de l’activité réseau et détecter toute activité inhabituelle. De plus, les échanges d’informations entre entreprises et experts de la cybersécurité sont essentiels.

L’heure est à la réaction et l’entrée en vigueur du RGPD en mai 2018 sonne l’alerte, l’obligation est de se conformer aux nouvelles règles.

EternalRocks décrypté

Les commentaires sur EthernalRocks vont bon train d’autant que le même groupe de cybercriminels semble se dissimuler derrière le ver. « EternalRocks est plus abouti, plus sombre également, mais il s’attaque à la même cible que Wannacry et utilise les mêmes exploits connus de la NSA dérobés et rendus publics par les Shadow Brokers. Et même plus, puisque l’on parle de 7 outils utilisés contre 2 « seulement » pour Wannacry » souligne Christophe Jolly, Directeur France de Vectra Networks.

Le débat porte désormais sur la disponibilité de « kill switch » et sur celui qui a mis fin à Wannacry. Ici, le kill switch n’est pas présent dans EternalRocks, aussi l’astuce ne peut pas être utilisée pour le contrer.

Une fois dans le réseau, il ne faut pas négliger sa phase de propagation très rapide sur Internet et dans le réseau privé (protocole de partage de fichiers SMB), d’où l’urgente nécessité de patcher les systèmes et procéder à des analyses automatiques en temps réel sur le réseau.

L’attaque EternalRocks pousse à de nombreuses questions, de plus, « il n’a pas encore été lié à une charge utile destructive, même s’il installe des vulnérabilités supplémentaires facilitant une future attaque ». EternalRocks ne s’exécute pas immédiatement, il reste silencieux mais la menace est bien réelle.

Wannacry : Lutter efficacement contre les ransomwares

Les acteurs de la cybersécurité mettent tout en œuvre pour détecter et lutter contre les déferlantes de ransomwares, grâce aux offres de mises à jour, aux packages applicatifs plug-and-play, aux outils de contrôle de vulnérabilité et aux clés de chiffrement. Eset vient, d’ailleurs, de publier un outil de contrôle de la vulnérabilité EternalBlue et une clé de déchiffrement pour les variantes de Crysis.

Vérification d’une part pour savoir si Windows est protégé contre l’exploit EternalBlue (responsable en partie de l’attaque WannaCry) et clé de déchiffrement d’autre part, qui s’adresse aux victimes de l’une des variantes de Crysis (extension pour les fichiers chiffrés .wallet et .onion).

Téléchargez cette ressource

Sécuriser Microsoft 365 avec une approche Zero-Trust

Découvrez comment renforcer la cyber-résilience de Microsoft 365 grâce à une approche Zero-Trust, une administration granulaire et une automatisation avancée. La technologie Virtual Tenant de CoreView permet de sécuriser et simplifier la gestion des environnements complexes, tout en complétant vos stratégies IAM, y compris dans les secteurs réglementés.

Les articles les plus consultés

- Maintenez votre sécurité dans le temps

- Cybercriminalité : des attaques de plus en plus sophistiquées

- Envahissement de l’Ukraine par la Russie : la cybersécurité en deuxième ligne, les SOC en alerte maximale

- Ransomware : Ennemi public N°1

- Vol de propriété intellectuelle: détecter les copies de répertoires

Les plus consultés sur iTPro.fr

- Communication d’entreprise à l’ère de l’IA : fragmentation, Shadow AI et perte de contrôle

- Pourquoi les outils de sécurité ne suffisent plus face aux angles morts de la détection

- Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

- L’analytique prédictive au service de la décarbonation en France

Articles les + lus

Pourquoi les outils de sécurité ne suffisent plus face aux angles morts de la détection

Explosion des identités et insécurité persistante : l’EMEA face à un tournant critique

ALERTE ! De nouvelles générations de cybermenaces dopées à l’IA

Mythos révèle les limites d’un Zero Trust centré sur le réseau

Splunk : vers un SOC agentique et de confiance

À la une de la chaîne Sécurité

- Pourquoi les outils de sécurité ne suffisent plus face aux angles morts de la détection

- Explosion des identités et insécurité persistante : l’EMEA face à un tournant critique

- ALERTE ! De nouvelles générations de cybermenaces dopées à l’IA

- Mythos révèle les limites d’un Zero Trust centré sur le réseau

- Splunk : vers un SOC agentique et de confiance