Le Cloud : la vision de Microsoft – P.1

Après plus d’une année de conjectures, Microsoft a élaboré sa feuille de route concernant la manière dont il va proposer sa prochaine génération de logiciels et services.

L’éditeur a dévoilé son futur système d’exploitation orienté services, appelé Windows Azure, et la plate-forme de services Azure (Azure Services Platform) pour les développeurs lors de sa PDC (Professional Developers Conference) 2008, qui s’est déroulée à Los Angeles en octobre dernier.

Nouveaux serveurs HP en lame

HP et les nouveaux serveurs en lame : ML, DL et BL.

L’évènement chez HP de ce début de mois de juin était l’annonce fait de serveurs lames comme réelle avancée dans l’univers des serveurs d’entreprise : les serveurs ML, DL et BL.

Lire l'article

Pretty Good Privacy, purement et simplement, P.2

Administrez votre PME à l’aide de System Center Essentials Partie 3

Découvrez ce mois-ci la suite de notre dossier System Center Essentials.

System Center Essentials vous offre également la possibilité de déployer des logiciels, que nous appellerons Packages à l'aide de son interface. C'est en effet le côté SMS qui ressort ici !

Pretty Good Privacy, purement et simplement, P.1

Le nouveau look de HMC : Nouvelle interface, nouvelles fonctions

Une toute nouvelle apparence pour votre interface HMC, Hardware Management Console !

Votre interface utilisateur HMC (Hardware Management Console) change de look. Jusqu’à présent, le HMC ne pouvait être exécuté qu’à distance, à l’aide d’un Remote Client WebSM (Web-based System Manager) tournant sur un PC Windows ou Linux. Le code WebSM réside sur la machine HMC pour le téléchargement et l’installation et fournit la même interface que celle que vous voyez sur votre HMC normal.

Salon Solutions 2009

Toutes les solutions IT concentrées en un salon… Le tableau fait rêver, et c’est ce que propose le Salon Solutions 2009 qui se déroule du 6 au 8 octobre, au CNIT de La Défense, à Paris.

Oxatis rejoint le programme IDEES 2009 de Microsoft

Programme IDEES 2009 : Otaxis confirme son implication dans le projet de Microsoft.Oxatis vient de faire l’annonce de sa sélection dans le programme IDEES 2009, Initiative pour le Développement Économique des Éditeurs de logiciels et des Start-up, de Microsoft.

Lire l'article

Migrer vers Active Directory

Après Windows 2000 et l'apparition d'Active Directory, Windows Server 2003 et quelques améliorations significatives dans le service d'annuaire de Microsoft, Windows Server 2008 débarque avec de nouvelles fonctionnalités.Les étapes pour intégrer un contrôleur de domaine en Windows Server 2008 dans un domaine Active Directory sont calquées sur les phases de mises à jour vers Active Directory 2003 depuis 2000.

Lire l'article

Actu System i sem 22

Common Europe publie une enquête visant notamment à pallier le déficit de la sécurité et répondre au plus près aux attentes des utilisateurs.

Common Europe accentue sa valeur. Pour ce faire, une enquête est mise en ligne, rédigée par des experts pour des utilisateurs, afin de cibler les besoins des professionnels des technologies IT.

Actu System i semaine 38

L’éditeur Divalto signe un partenariat avec IBM et permet ainsi de se partager un marché concurrentiel où la verticalisation devient essentielle aux projets de l’entreprise.

Le spécialiste des ERP pour PME et PMI dévoile ses ambitions : après le partenariat signé avec IBM pour la création du system IBM i...

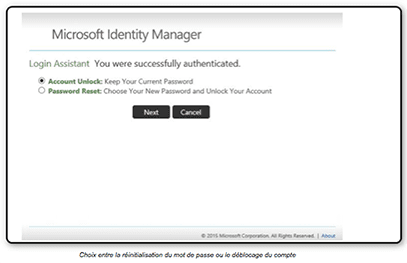

La gestion des mots de passe en environnement Microsoft

La politique de gestion des mots de passe représente une réflexion essentielle du design et de la planification des infrastructures utilisateurs finaux, la création, l’utilisation et la gestion des mots de passe doit se soucier du confort, des habitudes, voire des mauvais comportements des utilisateurs eux-mêmes. Nous tenterons donc de décrypter les enjeux d’une telle politique, puis nous évoquerons les projets de rationalisation que les organisations conduisent depuis quelques années en ce qui concerne la gestion des mots de passe en environnement Microsoft.

| Contenu complémentaire : Evolution des services de sécurité de Windows Server 2008 Le site de la CADIM |

Contrôlez les ID numériques avec ILM Microsoft

ILM Microsoft permet de gérer tous les comptes utilisateurs avec facilité et rapidité. Identity Lifecycle Manager (ILM) fait peau neuve et intègre des nouveautés qui en font un outil utile, même pour les entreprises qui n’ont pas besoin de logiciels de synchronisation des comptes et de gestion des certificats.

Si vous êtes responsable d’un petit réseau, la gestion des utilisateurs est une tâche aisée et sans complications. Mais à mesure que votre réseau se développe, la création et la suppression des comptes utilisateurs, ainsi que la réinitialisation occasionnelle des mots de passe gagnent rapidement en complexité.

Windows Vista : Gestion des périphériques – partie 1

En 2001, Windows XP avait apporté un bouleversement radical avec une nouvelle gestion des périphériques :

• Redémarrages moins fréquents,

• Une bibliothèque forte de plus de 10.000 pilotes matériels,

• Possibilité de revenir à la version précédente du dernier pilote installé. C’était une avancée majeure…

Aujourd’hui, Windows Vista, reprend un concept qui a fait ses preuves - avec un magasin de pilotes (également appelé Driver Store) de plus de 20.000 pilotes de périphériques - aidé d’une architecture système complètement nouvelle et supporte une très grande majorité de produits qui étaient compatibles avec Windows XP.

Le principal avantage de ce magasin de pilotes, situé sur la machine cliente, est qu’à partir du moment où un pilote y a été ajouté par un Administrateur, le pilote présent peut-être installé par n’importe quel utilisateur indépendamment des permissions qu’il possède. Intéressant, non ?

Rappelons un instant qu’un pilote de périphérique est un ensemble logiciel qui assure les communications entre le matériel relié à la carte-mère de l’ordinateur et le système d’exploitation. Si un périphérique ne fonctionne pas correctement ou que l'ordinateur ne reconnaît pas un périphérique, le problème peut être lié au pilote de périphérique.

Dans ce cas, le système peut devenir instable jusqu’à provoquer un arrêt brutal du système1. Vous voyez donc que la stabilité de Windows repose sur la fiabilité de ces composants logiciels2. C’est la raison pour laquelle nous allons découvrir ensemble comment faire en sorte que ce « petit monde » ne soit pour vous qu’une lointaine préoccupation… avec l’aide de Windows Vista quand même.

| Contenu complémentaire : Déployer Windows Vista |

Lire l'article

Windows Vista : Gestion des périphériques – partie 2

Suite de l'article sur la gestion des périphériques de Windows Vista.

| Contenu complémentaire : Déployer Windows Vista |

Lire l'article

Exécuter les applications héritées comme un utilisateur à moindre privilège

Quiconque a déjà essayé de gérer vos postes de travail comme des comptes limités, mais nous allons voir un bon moyen de surmonter les problèmes liés à l’accès limité et à la compatibilité avec l’applicatif déjà en place.

| Contenu complémentaire : - Le groupe utilisateur Cadim (Communauté Active Directory & Identity Management) - Article : Windows Vista fait sien le moindre privilège - Article : Donner des paramètres souples aux utilisateurs - Article : Standards de la fédération d’identités |

Lire l'article

La diffusion de l’analyse décisionnelle dans l’entreprise

Le défi consistant à fournir les données issues d’un entrepôt de données (data warehouse) ou d’un data mart aux utilisateurs finaux peut être considérable. Lors de mes conférences sur le data warehousing, la question suivante revient fréquemment : « Mais une fois celui-ci créé, comment permettre aux utilisateurs d’y accéder ? »

L’accès des utilisateurs aux données dont ils ont besoin correspond précisément à faire du data warehouse un outil d’analyse décisionnelle (BI, Business Intelligence). Même dans le meilleur data warehouse, les données sont sans signification à moins que les utilisateurs puissent y accéder rapidement et les comprendre facilement. De nombreuses options permettent de diffuser les données de l’analyse décisionnelle auprès des utilisateurs finaux et les méthodes retenues dépendent entièrement de ces derniers et de leur mode d’exploitation des données.

Heureusement, de nombreux outils axés sur les données sont disponibles dans le data warehouse, de sorte qu’il est possible de répondre aux besoins d’analyse décisionnelle d’une multitude de profils d’utilisateurs avec différents outils accédant au même référentiel.

Le présent article décrit quatre types d’utilisateurs et les outils disponibles pour la fourniture des données correspondantes. Bien que cette liste ne constitue pas un inventaire exhaustif des outils existants, elle peut servir de guide pratique pour examiner les besoins de vos utilisateurs et pour sélectionner les outils appropriés. Peu importe que votre entreprise ou organisation utilise SQL Server 2005 ou 2000 : tous ces outils existent avec les deux versions.

| Contenu complémentaire : Resources externes : Page Microsoft Technet sur l'analyse décisionnelle Ressources iTPro.fr : Les bases de la modélisation dimentionelle et Utilisation de Reporting Services dans un environnement Internet / Extranet |

Windows Vista fait sien le moindre privilège

Fin 2006, Microsoft a annoncé il ne faut donner à utilisateur ou à un fragment de code que les privilèges dont il a besoin pour effectuer un travail – rien de moins, mais surtout rien de plus.

Un code malveillant peut faire des ravages quand il opère dans le contexte de sécurité d’un compte hautement privilégié, et les processus hautement privilégiés peuvent faire beaucoup plus de dégâts quand ils sont compromis ou simplement bogués. Alors que Vista a été annoncé, le moment est venu de réévaluer le concept à la lumière de nouvelles fonctionnalités grâce auxquelles il nous sera beaucoup plus facile de mieux honorer le moindre privilège. Voyons donc comment le moindre privilège a évolué, puis plongeons-nous dans les nouvelles fonctions Vista, y compris UAC et AAM (Admin Approval Mode), qui fournissent à Windows une dynamique plus comportementale.

Donner des paramètres souples aux utilisateurs

Les applications sur le System i vont et viennent au gré des remplacements d’anciens systèmes par des applications mises à niveau, des réécritures, ou de nouvelles applications. Cependant, pendant le cycle de vie des applications, il est une exigence qui ne se dément pas : fournir des paramètres aux programmes de traitement batch dans une application. Dans cet article, je propose un utilitaire qui procure une méthode très souple pour maintenir et demander les paramètres nécessaires.

Lire l'article

Standards de la fédération d’identités

Focus sur les trois principaux threads de standards de fédération d’identités.

Lire l'articleLes plus consultés sur iTPro.fr

- Pour un cloud plus fiable : renforcer l’auditabilité et la transparence au service de la sécurité

- Explosion des identités et insécurité persistante : l’EMEA face à un tournant critique

- ALERTE ! De nouvelles générations de cybermenaces dopées à l’IA

- ADI, l’infrastructure de données de Scality pensée pour l’ère de l’IA et de la souveraineté

À la une de la chaîne Tech

- Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

- Analyse Patch Tuesday Mai 2026

- Les coûts cachés des merge requests générées par l’IA

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants

- Moderniser le développement logiciel : de la fragmentation à l’intégration