Quelques canevas d’utilisation des LOB SQL pour programmeurs RPG IV

par Paul Conte

SQL/400 prend en charge les grands objets (LOB, binary large objects) binaires

et caractères. En utilisant des types de colonnes LOB, on peut stocker des données

sous forme de documents complets, d' images et d' enregistrements sonores dans

SQL/400.La technique des LOB présente un avantage déterminant : une valeur de colonne

LOB peut atteindre 15 Mo, tandis que les autres types de colonnes chaînes (de

caractères par exemple) sont limités à 32 Ko. Pour connaître une autre manière

de traiter ce type de données, voir l'article " Quelques canevas d'utilisation

des DataLinks SQL pour programmeurs RPG IV ".

Pour pouvoir accéder à des colonnes LOB, les programmes RPG IV exigent des techniques

de coding spéciales. Comme la documentation existante n'est pas très claire, cette

fonction n'est pas souvent mise en oeuvre dans les applications. Cet article permet

de prendre un bon départ dans l'utilisation des LOB. Je fournis un " canevas "

simple pour les quatre principales techniques de programmation LOB et un modèle

de code à dupliquer dans les programmes RPG IV mis en oeuvre.

Pour pouvoir accéder à des colonnes LOB, les programmes RPG IV exigent des techniques de coding spéciales

Vous pensiez connaître les overrides de fichiers ?

par Gary Guthrie

« Essaie donc d'utiliser OvrScope(*Job) »

Combien de fois vous a-t-on donné ce conseil quand un override (substitution ou remplacement, ou écrasement) de fichier ne fonctionnait pas comme prévu ? Modifier l'application pour utiliser un override au niveau du job peut produire les résultats attendus, mais cela revient un peu à remplacer le moteur d'une voiture parce qu'il a détérioré une bougie.

Bien entendu, avec un moteur flambant neuf, la voiture fonctionnera à nouveau parfaitement. En revanche, un override au niveau du job ne produira pas forcément les résultats attendus, selon la conception de l'application. Et, même si l'application fonctionne aujourd'hui, un override malencontreux au niveau du job associé à des modifications risque de poser des problèmes d'application à l'avenir.

Si vous envisagez de sauter cet article parce que vous croyez tout savoir déjà sur les overrides de fichier, réfléchissez-y à deux fois ! Je connais beaucoup de programmeurs, dont certains sont excellents, qui croient sincèrement comprendre cette puissante fonction de l'OS/400 - après tout, voilà des années qu'ils pratiquent l'override dans leurs applications. Mais je ne connais personne qui domine vraiment le sujet. Par conséquent, poursuivez la lecture, étonnez-vous, et apprenez une fois pour toute comment le système traite les overrides de fichier. Puis, mettez cette connaissance en pratique pour tirer le maximum des overrides.

Lire l'article

Exchange 2000 SP1 sur Datacenter

par Jerry Cochran

La

release du premier service pack de Microsoft Exchange 2000 Server, prévue

en juin 2001 par Microsoft, présente une caractéristique qui va bien au-delà

de simples corrections de bogues mineures ...

Comment tirer profit du Datacenter pour déployer Exchange.La release du premier service pack de Microsoft Exchange 2000 Server, prévue en juin 2001 par Microsoft, présente une caractéristique qui va bien au-delà de simples corrections de bogues mineures. Dans Exchange 2000 Enterprise Server Service Pack 1 (SP1), Microsoft offrira le support de Windows 2000 Datacenter Server pour Exchange 2000. C'est l'automne dernier que Microsoft a livré Datacenter, promesse de solution totale pour le déploiement en Datacenter des OS et des applications de Microsoft. La release du support de Datacenter pour Exchange 2000 pose deux questions : comment Exchange 2000 tirera-t-il profit de Datacenter et cela fera-t-il vraiment une différence dans le déploiementss d'applications critiques de votre entreprise ?

La V5R1 au microscope

Il est clair que la V5R1 est une release massive qui donne à l'iSeries 400 tous les moyens de lutter sur un large éventail de marchés, jugés jusque-là hors d'atteinte.

Certaines des fonctions de la V5 passées à la loupe ...

par Sharon Hoffman

A partir du numéro de juillet de NEWSMAGAZINE, nous avons largement couvert l'annonce du matériel iSeries 2001 d'IBM et la nouvelle release de l'OS/400 qui l'accompagne, la V5R1. La couverture précédente de ce sujet étant très complète, je n'ai pas l'intention de récapituler ici toute l'annonce (on trouvera la liste de la couverture des annonces de la V5R1 à l'adresse http://www.as400network.com/news/nwn/v5r1_announcements.cfm). Je préfère me concentrer sur un petit nombre de points clés et juger de leur importance pour les clients iSeries existants. (Une brève liste des principaux éléments de cette annonce se trouve dans l'encadré intitulé « Points forts de l'annonce de la V5R1 », page XX.)

Lire l'article

Administration centralisée : la priorité de l’AFORP

Par Sabine Terrey

L'AFORP opte pour la solution HP OpenView Express pour résoudre son souci d'administration

centralisée

Qu'est-ce que l'AFORP ?

Fondée en 1961 par le GIM (Groupe des Industries Métallurgiques), qui regroupe

3.000 entreprises, l'AFORP propose aux entreprises des personnels qualifiés et

compétents, et répond aux besoins d'insertion professionnelle des jeunes. Cette

association pour la formation professionnelle des salariés des entreprises métallurgiques

prépare en quelque sorte l'avenir de l'activité industrielle et des emplois dans

la région Ile-de-France, et fait partie du réseau des CFAI (Centres de Formation

d'Apprentis de l'Industrie).

L'AFORP en quelques chiffres…

ce sont 2 millions d'heures stagiaires par an, 2.500 jeunes de moins de 25 ans

préparant 39 diplômes, du CAP au BTS, 300 personnes sur 7 sites en région parisienne,

et des formateurs dispensant un enseignement professionnel et général (formation

par alternance ou formation continue). En 1999, près de 1.200 entreprises ont

fait appel à l'AFORP pour la formation de leurs apprentis.

L'AFORP a une offre très diversifiée, qui se caractérise par un large éventail

de formations industrielles, l'opérationnalité des formations, et l'adaptation

des formations aux réalités industrielles. L'AFORP peut également personnaliser

les programmes en fonction des besoins de chaque entreprise.

En ce qui concerne l'environnement informatique, l'AFORP fournit à l'ensemble

de son personnel et des gens formés un ensemble de ressources locales (outils

bureautiques et logiciels métiers), un accès à des bases de données internes,

pédagogiques notamment, un Intranet supportant la messagerie et un accès à Internet.

L'AFORP fournit à l'ensemble de son personnel et des gens formés des ressources

informatiques locales (outils bureautiques et logiciels métiers), un accès à des

bases de données internes, un Intranet et un accès à Internet

| Domaines d'activité de l'AFORP : L'AFORP intervient dans les domaines suivants : - conception, études - plastiques et composites - analyse physique - outillage - productique, mécanique - structures métalliques - soudage - télécommunications - électronique - électrotechnique - systèmes de production - maintenance - technico-commercial - comptabilité, gestion bilingue allemand - exploitation industrielle - qualité et contrôles - informatique de gestion |

Focus : le grand jeu

par Benoît Herr

Focus 2000 : une conférence des utilisateurs de JDEdwards placée sous le signe

du foisonnement à l'excès

Comme nous vous l'annoncions déjà dans notre éditorial de l'été, la conférence

des utilisateurs de logiciels JDEdwards qui s'est tenue à Denver (Colorado) du

19 au 22 juin dernier a été un franc succès. Il faut dire que l'association Quest,

organisatrice de l'événement et largement épaulée par l'éditeur, avait déployé

le grand jeu : introduction de la conférence appuyée par le Colorado Symphony

Orchestra aux accents de ce cher Ludwig Van Beethoven (traîtreusement et à maintes

reprises interrompu d'ailleurs : une hérésie totale pour le mélomane que je suis.

Eh oui, c'est aussi cela, les Etats Unis !), intervention de Bill Gates en personne,

plusieurs motos Harley Davidson et voitures Volvo à gagner, et, en point d'orgue

un gigantesque concert de la chanteuse de rock tendance Rythm'n Blues Bonnie Raitt.

Si cette dernière n'est que peu connue en Europe, même si l'on commence à voir

apparaître certains de ses enregistrements dans les bacs, il en va tout autrement

de l'autre côté de l'Atlantique, et plus particulièrement à l'ouest des montagnes

rocheuses, où elle bénéficie d'un renom important.

Au total, ce sont près de 8000 personnes qui avaient fait le déplacement de Denver,

un chiffre jamais atteint auparavant.

L'assistance de cette conférence se composait quant à elle de clients, de prospects

(700 selon JDE), de partenaires, mais aussi d'investisseurs effectifs ou potentiels,

d'analystes et de représentants des media. Au total, ce sont près de 8000 personnes

qui avaient fait le déplacement de Denver, un chiffre jamais atteint auparavant.

Les organisateurs de la manifestation sont contractuellement liés au centre de

conférences de Denver pour encore deux ans, mais si le nombre des participants

continue d'augmenter à ce rythme, ils se verront contraints de quitter la ville

natale de l'éditeur pour gagner l'une des rares villes des USA capables d'absorber

des manifestations de grande envergure, comme CA World à la Nouvelle Orléans,

par exemple.

Outre les locaux de l'étape, il y avait là des européens bien sûr, mais aussi

des coréens, japonais, singapouriens, australiens, néo-zélandais, et des citoyens

de plusieurs dizaines d'autres nations. L'exposition, indissociable de ce genre

d'événement, comptait plus de 200 exposants, soit à peu près le même nombre que

les sessions de formation, qui se subdivisaient en douze filières.

Gestion des sorties

Computer Associates présente CA-LPD, solution e-business de gestion des sorties pour une distribution centralisée de rapports et autres documents sur de multiples plates-formes.

CA-LPD permet aux administrateurs de collecter et distribuer les rapports provenant de toutes plates-formes, et optimise la performance des impressions.

Lire l'article ">

">

Accéder aux données du iSeries par téléphone grâce à la reconnaissance vocale

par Roger M. Goldwyn, Ph.D., et David N. Bernstein, Ph.D.

Bien que la reconnaissance vocale sur ordinateur existe depuis 20 ans, nombreux

sont ceux qui, connaissant les premières versions de la technologie vocale informatisée,

restent sceptiques sur la capacité d'un ordinateur à comprendre l'oral. Pourtant,

l'actuelle technologie de reconnaissance vocale conversationnelle est viable pour

les entreprises dans lesquelles elle commence d'ailleurs à s'implanter.Comme les systèmes iSeries ou AS/400 contiennent les informations de la base de

données d'une société (données clients et produits, par exemple), on développe

des applications de reconnaissance vocale pour permettre aux clients et aux employés

d'accéder à ces données par téléphone. Pour concevoir et mettre en oeuvre ces applications

de reconnaissance vocale ainsi que des applications qui répondent verbalement

à l'appelant (texte/parole), il est important de comprendre les trois points suivants

: critères d'une bonne mise en oeuvre des applications vocales, outils permettant

d'écrire de telles applications, et exigences de base pour développer une application

de reconnaissance vocale.

Aujourd'hui, les applications de reconnaissance vocale permettent même

aux appelants de parler naturellement, comme dans une conversation normale

Ne perdez pas votre certification

par Robert McIntosh

Le concept d'obsolescence n'est pas nouveau pour les MCSE. Ceux qui étaient certifiés

Windows NT 3.51 ont dû repasser les tests pour Windows NT 4.0. Les MCSE certifiés

Windows NT 4.0 doivent désormais repasser les tests pour Windows 2000, pour ne

pas perdre une certification obtenue au prix de tant d'efforts. Mais cette fois,

l'expérience sera plus difficile, pour deux raisons. D'abord, les examens font

la part belle à l'expérience pratique, ce qui place la barre plus haut pour les

futurs candidats MCSE. Ensuite, Microsoft a fixé une échéance difficile aux MCSE.

Pour les MCSE Windows NT 4.0, la certification ne sera valable que jusqu'au 31

décembre 2001.

Le 31 décembre 2000, Microsoft a supprimé les examens Windows NT 4.0 et plusieurs

options parmi les plus souvent choisies. L'éditeur s'est montré inébranlable dans

sa décision de faire de cette date le dernier jour pour passer ces examens. Mais

devant les commentaires négatifs des newsgroups d'Internet, Microsoft a changé

d'avis et annoncé à la mi-décembre 2000 que les examens Windows NT 4.0 et les

options supprimées resteraient disponibles jusqu'en 2001 (le tableau 1 donne la

liste de ces examens et les conditions pour les remplacer). Pour le moment, Microsoft

s'en tient à sa décision d'exiger de tout MCSE certifié Windows NT 4.0, qu'il

repasse ses examens avant le 31 décembre 2001. Pour ceux qui n'ont pas encore

démarré le processus, il est temps à présent de mettre sur pied un projet pour

conserver leur MCSE et une stratégie de préparation aux examens.

">

">

Comment créer des comptes utilisateurs

par Kathy Ivens

Les comptes utilisateur sont les éléments de base de sécurité d'un système. Afin

de protéger des ressources locales ou en réseau contre des accès non autorisés,

il faut une méthode pour identifier et authentifier les utilisateurs. Avec Windows

2000, le procédé de création d'un nouveau compte utilisateur sur un domaine diffère

de celui sous Windows NT.

Sous Windows 2000, le composant logiciel enfichable Utilisateurs et ordinateurs

Active Directory de la MMC (Microsoft Management Console) intègre la gestion de

l'utilisateur dans Active Directory. Pour plus d'information sur les utilitaires

de la MMC de Windows 2000, reportez-vous aux articles " Tirer toute la puissance

de la console d'administration de Windows 2000, 1ère partie " de notre numéro

de novembre et " Tirer toute la puissance de la console d'administration de Windows

2000, 2ère partie " de notre numéro de décembre.

Assurez la compatibilité de vos logiciels avec Windows 2000

par Kathy Ivens

Lorsque l'on upgrade un réseau vers Windows 2000, le premier problème qui vient

à l'esprit est la compatibilité des matériels sur lesquels l'OS doit tourner.

Mais ce n'est pas le seul problème à considérer. Il vous faudra également tester

entièrement les logiciels que vous avez déployés dans toute l'entreprise. De nombreux

administrateurs système exigent que leur société dédie un ou plusieurs de leurs

utilisateurs les plus expérimentés afin de collaborer avec le laboratoire de test

de déploiement.Ne partez jamais du principe que si un logiciel démarre convenablement une fois

que vous avez migré, tout fonctionne proprement. Testez chaque fonction de chaque

application.

Un des problèmes que vous allez probablement rencontrer est que certaines applications

auront des fonctions qui ne seront pas opérationnelles sous Windows 2000 (par

exemple une comptabilité spécialisée développée pour un secteur d'activité particulier).

Même les applications de Microsoft rencontrent ce genre de problème et, généralement,

la raison en est les niveaux restrictions plus fermes du Registre de Windows 2000

(autrement dit, les applications tournant sous Windows NT peuvent ne pas pouvoir

accéder au Registre de Windows 2000 lorsque l'application appelle certaines fonctions).

Par exemple, le correcteur d'orthographe d'Office 97 ne fonctionne pas sur un

PC sous Windows 2000 car la fonction ne peut pas accéder aux sous-clés nécessaires

du Registre. Dans ce cas, utilisez regedt32.exe pour aller ) HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Shared

Tools\Proofing Tools\Spelling, et éditez les permissions des utilisateurs pour

autoriser les clés à Set Value et Create. Renseignez-vous auprès de Microsoft

(ou visitez la base de connaissance de Microsoft à l'adresse http://search.support.microsoft.com/kb/c.asp)

pour connaître les autres problèmes applicatifs de cette nature.

Faire coexister Windows 2000 et Windows NT 4.0

par Paula Sharick

Il y a quelques mois, je me suis posé la question de savoir si Windows 2000 et

NT 4.0 pouvaient coexister. Après avoir testé un environnement mixte Windows 2000

et Windows NT 4.0, j'ai fait part de mes expériences et j'ai eu l'agréable surprise

de constater que les deux technologies fonctionnent bien ensemble. Vous envisagez

peut-être de migrer, mais vous avez besoin de quelques conseils ? Jetons donc

un coup d'oeil sur les raisons de migrer, les principales différences entre les

plates-formes et quelques astuces pour une migration en toute confiance.

Traduction des logiciels : vers une meilleure compréhension

par John Ghrist

Quel est l'un des plus grands obstacles aux ventes de logiciels américains sur

les marchés internationaux ? La langue, bien sûr. Bien que reconnu comme une langue

internationale, l'anglais n'est en fait pas aussi universel que cela.

Sur les marchés extérieurs aux pays anglo-saxons, les logiciels ne proposant que

des interfaces en anglais ont un net handicap, même s'ils s'agit d'applications

plus performantes, tout simplement parce que la plupart des utilisateurs demandent

une interface leur permettant de travailler dans leur propre langue.

Pour un éditeur anglo-saxon, la solution logique est donc de fournir une version

des produits les plus stratégiques dans les différentes langues. Mais trouver

les personnes compétentes pour traduire des supports techniques comme des interfaces

utilisateurs, des fichiers d'aide et de la documentation relève de la mission

impossible. Faut-il s'allouer les services de traducteurs en interne ? Faut-il

avoir recours à des services de traduction ? Ou encore utiliser un logiciel de

traduction ? Et une fois le choix effectué, comment mesurer l'impact et la qualité

du travail, des outils et des services de la solution retenue ?

Mapics, Inc. (et les sociétés l'ayant historiquement précédée) est venue à bout

de ce problème, en diffusant avec succès à l'étranger une solution de gestion

industrielle réputée sur AS/400.

Le produit a d'abord été traduit dans quelques-unes des langues européennes

vers le milieu des années 80

L’administration de l’AS/400 avec SNMP

par Mel Beckman

Suivre les performances, les événements et les configurations à distance, en utilisant

SMNP (Simple Network Management Protocol)

La plupart des gens qui entendent parler de l'administration de l'AS/400 à distance

pensent immédiatement à OpsNav (Operations Navigator). Effectivement, OpsNav permet

d'effectuer à distance une large gamme de tâches administratives : reconfiguration

de l'OS/400, démarrage et arrêt des services, et manipulation des files d'attente

de jobs et d'imprimantes. Pourtant, si OpsNav est un excellent outil pour contrôler

un AS/400 à distance, ce n'est pas vraiment un outil d'administration à distance

si, par administration, on entend : suivre les performances, surveiller les valeurs

système sensibles et réagir à des événements imprévus. Pour vraiment administrer

ou gérer un système, il faut considérer son comportement vis à vis de l'ensemble

du réseau, y compris de nombreuses unités non-AS/400, comme des commutateurs LAN,

des routeurs et des serveurs Windows.

Il est clair qu'OpsNav ne se hisse pas à ce niveau. Heureusement, l'OS/400 supporte

le protocole d'administration à distance le plus répandu : SNMP (Simple Network

Management Protocol). C'est un standard ouvert, hétérogène, qui permet de collecter

des statistiques de performances, suivre des événements et contrôler des unités

à distance. Comme SNMP est ouvert, les développeurs de produits SNMP disposent

d'un marché qui dépasse largement les simples utilisateurs d'AS/400, d'où une

concurrence féroce entre les produits. Le vainqueur c'est vous : avec un large

éventail d'outils logiciels SNMP proposé. Entrons dans les arcanes de SNMP " générique

" et de SNMP sur l'AS/400, puis intéressons-nous à quelques produits SNMP.

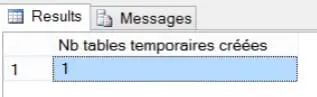

Améliorer SQL/400 avec des fonctions définies par l’utilisateur

par Michael Sansoterra

Les UDF permettent de créer une logique personnalisée et centralisée à l'intérieur

d'instructions SQL

SQL est un langage de requêtes puissant. Bien souvent, il peut extraire des données

et être codé plus rapidement qu'un programme en langage de haut niveau (HLL :

High-Level Language). Malheureusement, SQL/400 a toujours souffert d'une importante

lacune par rapport aux programmes HLL : il n'offrait pas la capacité de créer

une logique spécialisée et centralisée à l'intérieur d'instructions SQL. Avec

la V4R4, IBM y remédie par l'utilisation d'UDF (User-Defined Functions).

Les fonctions SQL se déclinent de 2 façons

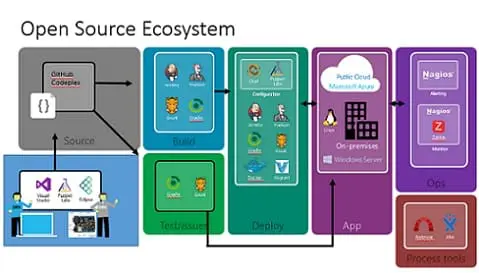

De gré ou de force, les constructeurs adoptent une stratégie Linux

par René Beretz

A l'heure de l'adoption de Linux en entreprise, la stratégie des constructeurs

informatiques évolue considérablement.

La stratégie des constructeurs informatiques envers les systèmes d'exploitation

a changé. Les systèmes propriétaires n'ont plus le vent en poupe et la plupart

des sociétés vantent les standards. Mais du discours à la réalité, il reste du

chemin à parcourir. Ne serait-ce que dans le monde Unix, il reste des différences

bien réelles et une concurrence effective entre AIX d'IBM, HP-UX de Hewlett-Packard

ou Solaris de Sun. Les constructeurs ont cependant sauté sans trop d'états d'âme

sur la vague Linux qui a rattrapé également les groupes de travail qui se préoccupent

de convergence d'Unix. Il est fort probable que l'avenir des différents Unix va

donc dépendre de cet outsider.

De fait, poussés par l'engouement des développeurs, les entreprises commencent

à adopter Linux et il devient donc essentiel pour les constructeurs d'être présents

sur ce créneau. En outre, il leur offre l'opportunité de se repositionner sur

le marché de l'éducation et sur certains marchés étrangers.

Les constructeurs ont cependant sauté sans trop d'états d'âme sur la vague

Linux

L'attitude des constructeurs oscille entre deux extrêmes : certains ont élaboré

une vraie stratégie Linux : ils ont adopté une attitude dynamique qui devance

le marché : c'est le cas, en particulier, d'IBM, de Hewlett-Packard et de Silicon

Graphics.

D'autres sociétés se contentent de proposer des solutions Linux pour répondre

aux attentes de leurs clients : c'est le cas de Compaq ou de Dell. Entre les deux,

Sun accompagne le mouvement tout en protégeant ses acquis.

Mettre en place des stratégies d’accès distant

par Douglas Toombs

Il y a 5 ou 6 ans, deux grands acteurs s'affrontaient autour d'une proie alléchante,

baptisée « part de marché ». Celle qui remporterait la plus grosse part serait

adorée par les richissimes habitants consensuels d'un pays mystique répondant

au nom implacable de Wall Street. A l'époque cette part était entre les griffes

de Novell et Microsoft la convoitait.

Ceux de nos lecteurs qui fréquentent l'univers de l'informatique depuis suffisamment

longtemps pour se rappeler les premiers pas de Windows NT, savent que si Microsoft

a pu glisser un pied dans la porte (y compris de certains comptes Novell purs

et durs), c'est grâce à l'ajout à NT de services inexistants sur les autres plates-formes.

A l'époque, un de ces cadeaux gratuits les plus connus fut le service d'accès

à distance RAS. Ses concurrents les plus acharnés étaient les périphériques matériels

propriétaires et Novell NetWare Connect, mais leurs coûts de licences par port

étaient très élevés.

Windows NT s'est lentement infiltré dans les organisations en introduisant l'un

après l'autre des services gratuits répondant à des besoins spécifiques des consommateurs.

Malheureusement, bon nombre de ces " plus " n'ont pas atteint la même maturité

que Windows NT au fil des ans. Malgré quelques améliorations à chaque révision

du système d'exploitation, RAS s'est avéré insuffisant dans certains domaines

importants pour entreprises, en particulier pour ce qui est de gérer quel utilisateur

peut se connecter à un serveur RAS et à quel moment. Le RAS de NT n'est pas étranger

à la sécurité des domaines et aux stratégies de comptes, mais les administrateurs

veulent souvent pouvoir contrôler davantage les utilisateurs appelant de l'extérieur.

Pour répondre à leurs attentes, Microsoft a ajouté à Windows 2000 Server des stratégies

d'accès à distance que RAS peut appliquer aux connexions entrantes.

Qui veut un annuaire à 100 millions d’entrée ?

par Tony Redmond et Micky Balladelli

Tout le monde est conscient que la base de données SAM de Windows NT est un goulet d'étranglement pour les capacités d'évolution des domaines. En effet, la limite pratique de la SAM se situe à environ 40.000 comptes d'utilisateurs par domaine. Certaines entreprises, qui sont allées jusqu'aux limites supérieures de la SAM et ont créé de très grands domaines, ont constaté que ces derniers sont difficiles à gérer.Windows 2000 repose sur l'annuaire Active Directory (AD), qui est un référentiel des comptes d'utilisateurs et de nombreux autres types d'objets. On peut faire confiance à Microsoft pour ne pas répéter la même erreur une deuxième fois : AD est plus évolutif que la SAM. Mais jusqu'à quel point ? La question mérite d'être posée. Combien d'objets peut-on stocker dans un domaine, quelle est la taille de la base de données, est-elle administrable et quel type de performances peut-on attendre d'Active Directory ?

Pour le savoir, notre confrère américain Windows 2000 Magazine a créé une très grande base de données AD, dont ils ont démontré les capacités au Comdex de Las Vegas en novembre 1999 et lors du lancement de Windows 2000 à San Francisco en février 2000. Cette démonstration de l'évolutivité d'Active Directory montre que la base de données peut contenir 100 millions d'entrées dans un environnement de production réaliste. Avant d'expliquer comment la base de données de démonstration a été construite et de révéler ce que le processus de création a appris sur AD, revenons d'abord sur quelques principes de bases d'AD.

Utiliser des commandes Java dans le Qshell AS/400

par Dan Darnell

L'interpréteur

Qshell de l'AS/400 fournit un environnement permettant de saisir des commandes

Java et d'en visualiser les sorties

L'interpréteur QShell est l'un des éléments les plus importants ajoutés récemment à l'OS/400, en V4R2. Mais celui qui programme surtout en RPG ou en Cobol ne sait peut-être même pas que ce “ système dans le système ” existe. On peut utiliser QShell pour réaliser des tâches essentielles sur l'AS/400, comme la compilation et l'exécution de programmes Java. Etant donné que les environnements shell viennent du monde Unix, la plupart des “ vétérans ” de l'AS/400 trouveront leur utilisation et leur configuration non intuitives. Je me propose de vous familiariser avec la vie dans le shell, pour que vous utilisiez facilement le code Java et que vous compreniez mieux l'environnement qui constitue la base du support runtime Java de l'AS/400. Un coup d'oeil rapide à l'interface QShell et à une poignée d'outils Java intégrés sert d'introduction à l'environnement. Un prochain article expliquera quelques techniques pour maîtriser QShell.

QShell est l'un des éléments les plus importants ajoutés récemment à l'OS/400

Lire l'article

Optimisez vos techniques de lecture en boucle

par Jef Sutherland

Voici deux techniques de lecture en boucle que vous pourrez utiliser au quotidien dans vos programmes RPG.Cet article explique comment utiliser deux structures logiques de lecture en boucle dans une application RPG pour lire des enregistrements particuliers dans un fichier avec clé. Concrètement, dans une application RPG, on peut vouloir lire en boucle tous les enregistrements des ventes d'une certaine date, ou tous les articles appartenant à une certaine catégorie de produits. Avant de passer au RPG, voyons les fichiers avec clé, et comment déterminer si les fichiers physiques et logiques de l'AS/400 en comportent.

Les plus consultés sur iTPro.fr

- Communication d’entreprise à l’ère de l’IA : fragmentation, Shadow AI et perte de contrôle

- Pourquoi les outils de sécurité ne suffisent plus face aux angles morts de la détection

- Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

- L’analytique prédictive au service de la décarbonation en France

À la une de la chaîne Tech

- Microsoft Build 2026 : contre-offensive des modèles maison face à OpenAI et Anthropic

- Rhea1 : SiPearl allume le CPU européen le plus ambitieux pour le HPC et l’IA souveraine

- Analyse Patch Tuesday Mai 2026

- Les coûts cachés des merge requests générées par l’IA

- Femmes et métiers de la tech : une attractivité réelle freinée par des stéréotypes persistants