Utiliser des règles pour traiter le spam

Mis en ligne le 19/10/2005 - Publié en Septembre 2004

Quand on utilise une stratégie tag-and-deliver pour combattre

le spam, il faut fournir aux utilisateurs un moyen automatisé

de traiter le spam qu'il reçoivent. Les règles de traitement

de messages sont un moyen d'automatiser cette tâche.

La problématique des éditions des documents d’entreprise

par Didier Adriaenssens - Mis en ligne le 21/09/2005 - Publié en Décembre 2004

De manière générique, les documents

issus des spools peuvent être

qualifiés d'archaïques et de figés.

L'attente du monde de l'AS/400 (I5)

est de rajeunir son image par les présentations

écran mais aussi par la

forme des éditions. La problématique

qui se pose étant de pouvoir

bénéficier d'une impression « dynamique

» dans laquelle les polices, les

couleurs et la disposition se modifient

en fonction de la nature des

données et de la destination des documents.

C'est le principe du mappage

qui consiste à s'appuyer sur les

données pour déterminer la mise en

forme des documents à la volée.

DB2 UDB simplifie l’administration et le développement d’application

par Kent Milligan - Mis en ligne le 6/07/2005 - Publié en Octobre 2004

C'est un défi sans cesse renouvelé que d'adapter vos solutions iSeries aux exigences

toujours plus grandes de la communauté utilisatrice. Les utilisateurs

exigent des fonctions plus élaborées de leurs applications et veulent accéder

aux données provenant de diverses unités et interfaces. Pour se tenir à flot, les

développeurs d'applications ont besoin

d'une boîte à outils très étoffée. DB2 UDB

pour iSeries en V5R3 ajoute beaucoup de

nouvelles options au kit base de données

qu'utilisent les programmeurs iSeries, administrateurs

et autres DBA (database administrators)

de data warehouse ...

Protéger vos systèmes avec Event Viewer

par Kathy Ivens - Mis en ligne le 23/11/2005 - Publié en Septembre 2004

Quand un événement notable survient sur un ordinateur,

l'OS l'écrit dans un journal. L'Event Viewer (eventvwr.exe)

est le réceptacle de ces journaux d'événements. La plupart

des administrateurs n'ouvrent Event Viewer qu'en cas de

grave problème. Et beaucoup d'entre eux admettent ne

l'utiliser que sur les serveurs. Ces deux pratiques sont

critiquables sur le plan administratif, parce que la consultation

régulière des journaux d'événements intercepte des

problèmes avant qu'ils ne deviennent graves. Il est important

de savoir utiliser Event Viewer. C'est pourquoi j'en donne

une vue d'ensemble et indique comment je l'utilise.

Pas prêt pour une solution antispam?

par Joseph Neubauer - Mis en ligne le 19/10/2005 - Publié en Septembre 2004

Le flot commence doucement : un courriel, puis un autre, et encore un

autre. Des personnes se plaignent au Help desk de recevoir des courriels publicitaires

qui ne leur sont pas adressés, et les utilisateurs se plaignent de recevoir

des annonces scabreuses, voire pornographiques. Vous passez des heures

à scruter les fichiers log et à suivre les messages et, finalement, parvenez à la

conclusion qu'une solution antispam s'impose. Il est clair qu'elle serait bénéfique

pour la société, mais les décideurs refusent quand même.

Configurer et administrer WebSphere

par Don Denoncourt - Mis en ligne le 14/09/2005 - Publié en Décembre 2004

Quand WebSphere est devenu disponible sur l'iSeries pour la première fois,

les sites utilisateurs étaient rares et espacés. Mais, dès lors que le logiciel applicatif

Web propre à l'iSeries se multiplie, WebSphere Express devient un produit iSeries

incontournable. Les applications Web les plus marquantes sont iSeries Access for

Web (iAW), Host Access Transformation Services (HATS) et WebFacing ...Mais beaucoup

d'entreprises ne tirent pas profit de ces produits tout simplement parce que

l'installation et la configuration d'un serveur WebSphere les effraient. Qu'ils se rassurent

: WebSphere Express est d'utilisation facile. Cet article est un tutoriel sur la

configuration et l'administration d'un serveur WebSphere. Il s'adresse précisément

à un administrateur ou à un opérateur iSeries qui n'est expert ni en réseau ni en

Java.

Pagination côté serveur avec SQL Server

par Andrew Rosca - Mis en ligne le 6/07/2005 - Publié en Octobre 2004

Une procédure stockée simple vous permet de contrôler les flux de données et

d'accéder à des millions d'enregistrements

Les applications Web utilisent fréquemment la pagination d'enregistrements

afin de présenter de très grandes quantités de données aux utilisateurs. Par

exemple, il n'est pas rare qu'un moteur de recherche Internet retourne des dizaines

de milliers de résultats en réponse à une requête d'un utilisateur. Si le

moteur renvoyait l'ensemble des résultats en une seule fois, le système destinataire

serait complètement saturé. C'est pourquoi la pagination décompose

les données en blocs de taille fixe rendant possible la gestion des résultats et

réduisant la quantité d'informations transférées en une seule fois du serveur

vers le client ...L'application ne propose que quelques enregistrements à la fois

aux utilisateurs, en commençant de préférence par les informations les plus

pertinentes. Non seulement la pagination facilite la compréhension et la

consultation des données, mais elle améliore également les performances de

l'application, car la récupération et l'affichage de volumes élevés d'informations

créent une charge inutile qui peut ralentir votre système. Si ce dernier pagine

les enregistrements correctement, les utilisateurs d'un moteur de recherche

n'auront vraisemblablement pas besoin de consulter plus d'une ou

deux pages de résultats.

Malheureusement, de nombreux programmeurs n'ont pas conscience de

certains aspects importants de la pagination sur le plan des performances.

Dans un environnement IIS et SQL Server classique, la méthode la plus fréquente

de mise en oeuvre de la pagination

consiste à utiliser les fonctionnalités

de pagination de l'objet ADO Recordset

standard, notamment les propriétés

AbsolutePage, PageSize et PageCount.

Pour les volumes de données relativement

faibles (entre quelques dizaines et

quelques centaines d'enregistrements),

ces fonctionnalités sont parfaitement appropriées

et la charge qu'elles génèrent

n'affecte pas sensiblement les performances.

Toutefois, à mesure que le

nombre d'enregistrements augmente, cette technique perd en efficacité et entraîne

une baisse sensible des performances de l'application.

Dans les applications gérant des volumes importants de données, par

exemple une application d'approvisionnement qui affiche des nombres élevés

de commandes, un site de rencontres gérant des milliers d'utilisateurs ou un

site de commerce électronique qui affiche des centaines de produits en réponse

à une recherche d'un utilisateur, vous avez besoin de techniques de pagination côté serveur sophistiquées.

Cet article présente un exemple simple

de technique de codage que j'utilise

pour des tables contenant plusieurs

millions d'enregistrements.

Création d’un mauvais exemple

Mis en ligne le 23/11/2005 - Publié en Décembre 2004

Lorsque vous écrivez un exemple de code afin de reproduire

une violation de la sécurité, l'un des défis à relever réside

dans le fait qu'un tel code, par définition, intègre de mauvaises

pratiques. En lisant les exemples de code de l'article

principal, vous pouvez être amené à effectuer des commentaires

du type « Je ne ferais pas... » ou « Cela ne poserait pas

de problème de... ». Toutefois, le rôle d'un exemple susceptible

de soulever les critiques des lecteurs est de montrer

toute l'utilité de certaines bonnes pratiques.

YUKON : une mine d’or

par Michael Otey - Mis en ligne le 10/10/2005 - Publié en Octobre 2004

Yukon, dont la livraison est prévue en 2005, est la dernière version de

Microsoft SQL Server. Il marque la fin d'un cycle de développement de 5 ans

pour Microsoft. La firme a ajouté tellement de nouvelles fonctions à Yukon

qu'il est impossible de les énumérer toutes dans un seul article. Voici donc 13

pépites d'or que l'on risque fort de trouver dans la prochaine release notable

de SQL Server.

Outils Web pour programmeurs iSeries : tous les détails

par Phil Coulthard et George Farr - Mis en ligne le 07/09/2005 - Publié en Novembre 2004

Nous poursuivons ici l'itinéraire entamé en octobre 2003. Jusqu'ici, nous

avons couvert les outils RPG et Cobol qui constituent l'étape Meilleurs Outils,

ainsi que l'outil IBM WebFacing et l'outil IBM Host Access Transformation pour

l'étape Meilleure Interface Utilisateur. Nous nous sommes intéressés à l'étape

Meilleure Architecture pour construire des applications Web dans les règles de

l'art, avec la logique de gestion RPG ou Cobol, et nous avons présenté le framework

Struts open-source qui peut servir de point de départ de votre nouvelle

application Web. Ici, nous approfondissons

les outils Web présents dans WDSc (WebSphere Development

Studio Client) pour en montrer les détails. Nous commençons par voir comment

créer un projet Web à partir de zéro puis nous montrons comment

mettre en place l'information de configuration iSeries. Nous concluons par le

diagramme de page qui vous aidera à créer visuellement des applications

iSeries basées Struts.

Les files d’attente

par Sameer Dandage - Mis en ligne le 6/07/2005 - Publié en Octobre 2004

Si une légère attente n'est pas critique, la solution de réplication TRQU est faite

pour vous

Aujourd'hui, de plus en plus d'entreprises doivent rendre leurs données disponibles

sur de multiples serveurs et sur des sites distants, en préservant une synchronisation

la plus étroite possible entre les données de chacun des sites. Dès

lors qu'il existe plusieurs copies des données stratégiques, la disponibilité de ces

dernières s'en trouve améliorée. Par exemple, en cas de défaillance d'un site, vous

pouvez dévier le trafic vers un autre site ou serveur ...Par ailleurs, les administrateurs

de base de données (DBA) peuvent répartir la charge sur plusieurs serveurs,

afin d'éviter la surcharge de l'un deux et améliorer les temps de réponse aux requêtes

des utilisateurs, en particulier si le serveur est situé à proximité de ceux-ci.

Envisageons quelques instants un scénario illustrant les besoins de failover et

de répartition de la charge pour un système de base de données qui inclut une application

à trois niveaux sur deux sites géographiquement

distincts. Chaque site utilise un

serveur Web, un serveur d'applications et un

serveur de base de données. Lorsque le fonctionnement

du système est optimum, le serveur

Web et le serveur d'applications de

chaque site distribuent leurs requêtes utilisateur

entre les deux serveurs de base de données

afin qu'ils puissent se répartir la charge

de travail. Toutefois, en cas d'indisponibilité

d'un des deux serveurs de base de données ou

d'une des bases de données, les serveurs Web

et d'applications peuvent basculer toutes leurs requêtes vers le serveur de base de

données de l'autre site. Dès que le premier serveur de base de données est de

nouveau opérationnel, le processus de répartition des requêtes utilisateur entre

les deux est rétabli.

Lorsqu'une organisation utilise un site actif et maintient l'autre en lecture

seule, les tâches du DBA sont relativement simples. En revanche, son travail devient

très vite complexe si l'organisation décide de placer plusieurs sites en mode

actif et de synchroniser les données entre eux. Pour répondre à ce cas de figure,

SQL Server propose une option : la réplication transactionnelle. L'objet de cet article

n'étant pas d'expliquer les fondements de ce mécanisme, vous trouverez plus

d'informations sur le sujet en lisant la rubrique « Réplication transactionnelle » de

la documentation en ligne de SQL Server.

SQL Server 2000 propose deux options de réplication transactionnelle permettant

d'actualiser les données au niveau de l'abonné (Subscriber). Pour la première,

intitulée « Réplication transactionnelle avec mise à jour immédiate des

Subscribers », SQL Server utilise une validation à deux phases afin de mettre à jour

simultanément dans la même transaction l'éditeur (Publisher) et le Subscriber. La

validation à deux phases verrouille la ligne concernée sur tous les sites participant à la réplication lorsqu'une mise à jour est effectuée sur l'un

d'eux. Ce mécanisme de verrouillage élimine toute latence

entre le moment où un Subscriber est mis à jour et le moment

où le Publisher reflète la mise à jour en question. Pour

que cette option fonctionne, le Publisher et le Subscriber

doivent toutefois être en cours d'exécution et connectés en

permanence, faute de quoi les utilisateurs ne peuvent pas effectuer

de mises à jour sur le Subscriber.

La deuxième option est la « Réplication transactionnelle

avec mises à jour en file d'attente », que j'abrégerai en TRQU

(Transactional Replication with Queued Updates) dans cet

article. A la différence de la première option, la solution

TRQU requiert une certaine latence entre le moment d'une

mise à jour sur le Subscriber et le moment où celle-ci est répercutée

sur le Publisher. Mais cette approche présente un

inconvénient : une ligne peut être mise à jour avec des données

différentes sur plusieurs sites simultanément et la cohérence

des données entre les sites ne sera pas assurée tant

qu'un mécanisme de résolution des conflits n'aura pas

éliminé cette incohérence. Vous définissez des règles de

résolution, telles que « l'éditeur gagne » (Publisher wins) ou

« l'abonné gagne » (Subscriber wins), dans la configuration

TRQU. En conséquence de quoi, les mises à jour sur un site

peuvent remplacer celles effectuées sur un autre. L'approche

TRQU présente l'avantage suivant : le Publisher et le

Subscriber ne doivent pas être connectés en permanence

et le Publisher peut être arrêté pendant la mise à jour d'un

Subscriber. Par conséquent, la réplication TRQU garantit aux

utilisateurs une disponibilité plus élevée d

News Exchange : Semaine 22 – 2005

Toutes les actualités de Juin 2005 pour Exchange Server

Lire l'article

Consolidation des serveurs de fichiers avec Linux sur iSeries

par Etienne Richards - Mis en ligne le 18/05/2005 - Publié en Septembre 2004

Linux offre une consolidation à la fois souple et robuste

Dès lors que les besoins en information croissent, les

dirigeants d'entreprise s'efforcent de fournir un stockage

évolutif, fiable et économique pour répondre aux exigences

du service de fichiers. Précisément, Linux offre un environnement

souple pour le service de fichiers ; et l'iSeries accentue

cette souplesse par la virtualisation des ressources et la

capacité à ajouter dynamiquement ces mêmes ressources à

un serveur de fichiers Linux ...Linux profite pleinement de la technologie LPAR (logical

partitioning) de l'iSeries pour offrir un environnement robuste

aux solutions e-business. Nous verrons ici comment

utiliser Linux sur iSeries pour consolider les besoins en serveurs

de fichiers d'entreprise. J'examinerai

les possibilités générales des serveurs de fichiers

Linux puis j'explorerai quelques particularités

du service de fichiers confié à Linux

sur iSeries.

Trucs & Astuces iSeries : V4R4, SQL/400

Les trucs & astuces de la semaine du 25 Avril au 1 Mai 2005

Lire l'article

News Exchange : Semaine 12 – 2005

Toutes les actualités de Mars 2005 pour Exchange Server

Lire l'article

Reg intégral

par Mark Minasi - Mis en ligne le 29/06/2005 - Publié en Juin 2004

La puissance du registre ligne de commande à portée de main

L'importance centrale du registre dans l'environnement

serveur Windows exige un certain contrôle ligne de commande

des paramètres du registre. Le Microsoft Windows NT

Resource Kit proposait Reginfo depuis NT 3.5 ou NT 3.1,

mais Windows 2000 et suivants possèdent un outil utile et -

si j'en crois mon expérience - plus fiable, dans reg.exe ...Contrairement à Reginfo, la commande reg est intégrée dans

l'OS et donc n'a pas à être installée.

Il existe plusieurs options Reg : Query pour effectuer des

recherches, Add pour ajouter ou changer des clés et des valeurs,

et Delete pour supprimer des valeurs ou des clés. Vous

pouvez utiliser les options Save et Restore pour sauvegarder

et restaurer des fragments du registre dans des fichiers

ruche. L'option Copy permet de copier des morceaux entiers

du registre d'un système distant dans le registre de votre ordinateur.

Pour finir, les options Export et Import permettent

d'exporter et d'importer des morceaux du registre vers ou à

partir de fichiers texte Unicode.

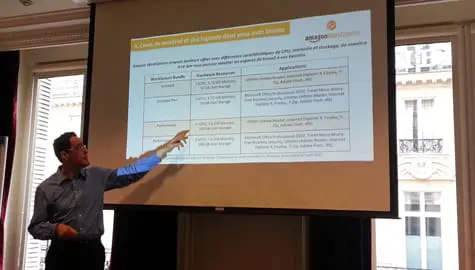

Une division entièrement dédiée aux éditeurs de logiciels

par Michael Hotek - Mis en ligne le 3/03/2005 - Publié en Avril 2004

Daniel Cohen-Zardy, Responsable Relation Editeurs de logiciels, Microsoft France

répond à quelques questions.

SQL Server Actualités – Semaine 7 – 2005

Les actualités SQL Server pour le mois de Février 2005

Lire l'article

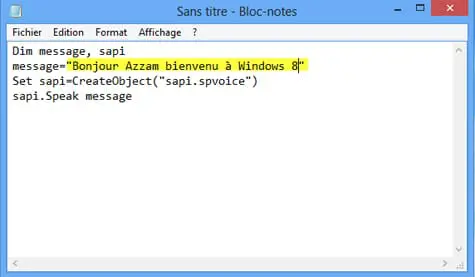

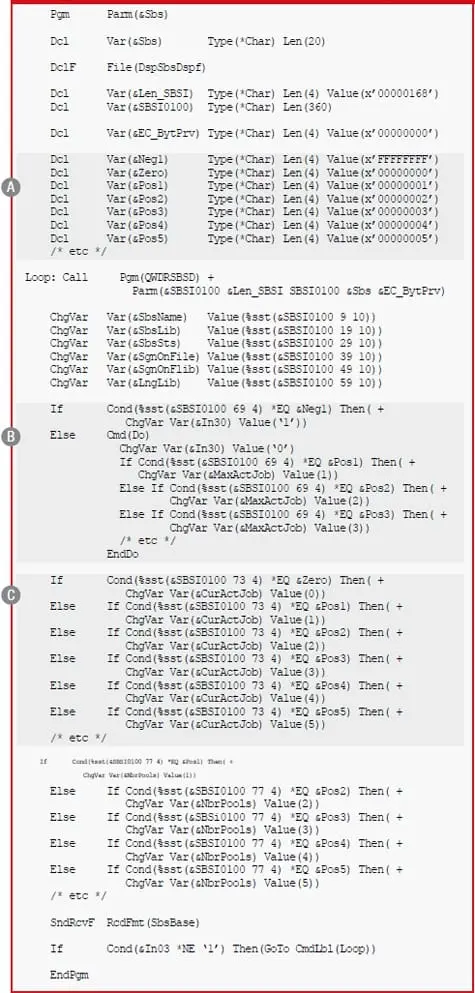

Trier un sous-fichier avec une file d’attente de données indexées : la version Cobol

par Ron Lee - Mis en ligne le 02/02/2005 - Publié en Mars 2004

Pendant longtemps, je me suis demandé s'il existait un moyen simple et efficace

de trier un sous-fichier. J'avais bien sûr essayé des tris bulle et des fichiers logiques

multiples, tout en pensant qu'il devait exister un meilleur moyen. Voilà quelques

années, j'ai participé à un projet dans lequel l'utilisateur devait pouvoir sélectionner

la colonne sous-fichier à trier et à classer (tri dans l'ordre décroissant) ...Grâce à

une entrée Series Network dans un forum, j'ai découvert les files d'attente de données

indexées. En utilisant une file d'attente de données indexées, j'ai pu transférer

le sous-fichier dans la file d'attente, le faire trier par le système puis le lire en

retour pour recharger le

sous-fichier. A cet effet,

j'ai utilisé trois API : QCL

RDTAQ — Clear Data

Queue, QRCVDTAQ —

Receive Data Queue, et

QSNDDTAQ — Send Data

Queue.

Cet article explique

comment trier/classer un

sous-fichier en utilisant

une file d'attente de données

indexées et signale

certains des pièges à éviter.

Les fragments de code

inclus sont en Cobol, mais

les programmeurs RPG

peuvent utiliser la même

technique. Nous allons

voir les points suivants :

- Créer la file d'attente de données indexées avec un programme CL

- Comment créer le fichier d'affichage

- Comment effacer, écrire dans et lire à partir de la file d'attente de données indexées

- Comment trier et classer le sous-fichier

- Comment traiter les nombres négatifs

- Comment utiliser la file d'attente de données indexées comme entré

Les plus consultés sur iTPro.fr

- CRM et souveraineté : le choix technologique est devenu un choix politique

- France : la maturité data devient le moteur du retour sur investissement de l’IA

- Cloud et IA : une maturité en retard face à l’explosion des usages

- On ne peut pas gouverner ce qu’on ne peut pas voir : pourquoi la visibilité doit-elle passer avant la gouvernance en matière de sécurité des identités ?

À la une de la chaîne Mobilité

- Baromètre channel IT : fin du cuivre, essor de UCaaS et premiers pas vers l’IA

- SMS et e-mails : la notification, un enjeu économique stratégique

- Les applications financières sont le terrain privilégié de la fraude

- Pourquoi les navigateurs web sont devenus la porte d’entrée des cybercriminels pour compromettre les endpoints ?

- Le changement, moteur d’engagement au travail