Face au perfectionnement des techniques et à la multiplication des attaques, découvrez les menaces cyber identifiées en octobre.

Top 4 des principales menaces cyber actuelles

Failles de sécurité, ransomwares, phishing… une petite plongée au cœur du rapport de WithSecure s’impose avec ce Top 4 des points de vigilance recensés.

La vulnérabilité Fortinet

Fortinet a publié, le 10 octobre 2022 un avis portant sur la présence d’une vulnérabilité au sein des produits FortiOS, FortiProxy, FortiSwitchManager. Cette faille permet à des personnes non-authentifiées d’accéder à l’interface d’administration et d’effectuer des opérations illégales. L’entreprise a publié plusieurs patchs correctifs pour une résolution rapide de cette faille.

Les ransomwares

Les ransomwares occupent une place importante. Le groupe automobile Pendragon, l’un des principaux fournisseurs du Royaume-Uni, a été victime d’un vol de données par ransomware par le groupe d’attaquants LockBit 3.0 (60 millions d’euros). Menacé par la publication de 2TB de données, l’entreprise a refusé de payer la rançon.

Octobre a permis l’identification du ransomware Prestige, par le Microsoft Threat Intelligence Center (MSTIC), agissant sur les secteurs du transport et de la logistique en Ukraine et en Pologne. Les soupçons se tournent vers la Russie soutenant les hackers impliqués.

Le phishing version LinkedIn

Côté attaques par phishing, les annonces de LinkedIn visent à lutter contre la création de faux profils sur le réseau et l’entreprise a pris plusieurs mesures :

- La création d’une fonctionnalité « about this profile »

permettant de savoir si l’adresse mail ou le numéro de téléphone utilisé est vérifié, et d’avoir accès à la date de création du compte

- La mise en place d’un modèle de deep-learning

permettant la détection des fausses photos de profil créées via une IA

- L’ajout d’un avertissement sur certains messages directs et sur les contenus suspicieux

Les mails frauduleux

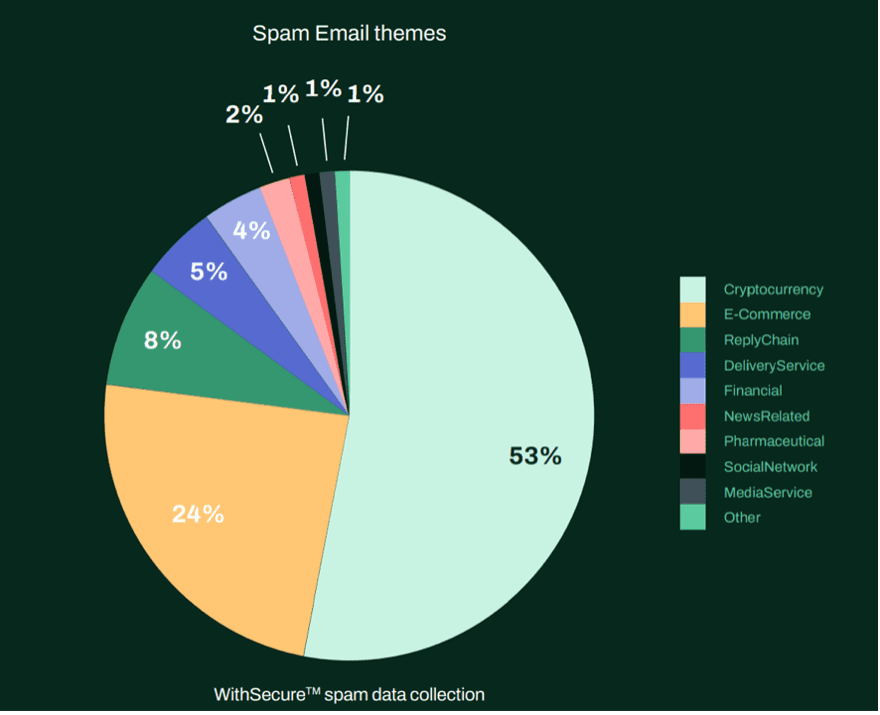

WithSecure pointe la problématique des menaces envoyées par email, et souligne une résurgence de la thématique liée aux cryptomonnaies, avec plus de la moitié des courriels frauduleux envoyés au mois d’octobre, loin devant le e-commerce (24%).

Téléchargez cette ressource

Sécuriser Microsoft 365 avec une approche Zero-Trust

Découvrez comment renforcer la cyber-résilience de Microsoft 365 grâce à une approche Zero-Trust, une administration granulaire et une automatisation avancée. La technologie Virtual Tenant de CoreView permet de sécuriser et simplifier la gestion des environnements complexes, tout en complétant vos stratégies IAM, y compris dans les secteurs réglementés.

Les articles les plus consultés

- Les 6 recommandations pour les RSSI

- Cybersécurité : comment évaluer sa cyber maturité !

- Envahissement de l’Ukraine par la Russie : la cybersécurité en deuxième ligne, les SOC en alerte maximale

- Maintenez votre sécurité dans le temps

- Vol de propriété intellectuelle: détecter les copies de répertoires

Les plus consultés sur iTPro.fr

- Cyberattaques assistées par IA : Pourquoi le modèle Mythos d’Anthropic représente une menace sérieuse pour la cybersécurité

- Avec les Smart Data, les entreprises mènent la danse de l’observabilité moderne

- Les dirigeants européens redéfinissent la C-suite à l’ère de l’IA

- Analyse Patch Tuesday Mai 2026

Articles les + lus

Pourquoi les outils de sécurité ne suffisent plus face aux angles morts de la détection

Explosion des identités et insécurité persistante : l’EMEA face à un tournant critique

ALERTE ! De nouvelles générations de cybermenaces dopées à l’IA

Mythos révèle les limites d’un Zero Trust centré sur le réseau

Splunk : vers un SOC agentique et de confiance

À la une de la chaîne Sécurité

- Pourquoi les outils de sécurité ne suffisent plus face aux angles morts de la détection

- Explosion des identités et insécurité persistante : l’EMEA face à un tournant critique

- ALERTE ! De nouvelles générations de cybermenaces dopées à l’IA

- Mythos révèle les limites d’un Zero Trust centré sur le réseau

- Splunk : vers un SOC agentique et de confiance